L’attaque par supply chain Sunburst

Il y a quelque temps, la société FireEye avait été victime d’une attaque en supply chain. Un malware particulièrement sophistiqué dont les acteurs et les raisons restent encore incertains. Retour sur cet événement en examinant les causes et les impacts de cette attaque supply chains reconnue désormais sous le nom de Sunburst (aussi appelé malware).

L’attaque en supplychain Sunburst

Qu’est-ce qu’une attaque en supply chain ?

Supply chain est un terme générique décrivant l’écosystème de fournisseurs de produits et services et les partenaires. Une attaque est dite supply chain lorsque l’un des éléments logiciels faisant partie de cet écosystème a été piraté. En intégrant des malwares (logiciels malveillants) dans le code d’un logiciel, les pirates peuvent attaquer leur cible lorsque celle-ci télécharge le logiciel.

L’attaque peut ensuite toucher automatiquement d’autres cibles. Les attaques en supply chain sont longues et complexes. Leur mise en œuvre ne peut se faire que par des cybercriminels expérimentés avec des moyens importants.

Concernant le cas de Sunburst, il s'agit bel et bien d’une attaque par supply chain car Solarwinds est un fournisseur de Orion (solutions techniques que les entreprises utilisent pour gérer leur infrastructure informatique). En étant victime d’une compromission de leur système d’information via Orion, c’est donc par le biais d’un tiers.

Qu’est-ce que le malware Sunburst ?

Sunburst est le nom attribué par FireEye, une société spécialisée en cybersécurité, a un malware dont elle annonce, dans un communiqué du 8 décembre 2020, avoir été victime et par lequel des cybercriminels ont dérobé une partie des outils de test d’intrusion (Red Team tool set). L’entreprise indique qu’il s’agit de cybercriminels hautement qualifiés et certainement sponsorisés par un état nation.

Les hypothèses d’attribution pointent vers des groupes très organisés, disposant de moyens considérables et très probablement soutenus par la Russie. Une attaque d’envergure dont Brad Smith, PDG de Microsoft, estime l’intervention de près de 1 000 ingénieurs nécessaires à la conduite des attaques sur la durée alors que 500 ingénieurs de Microsoft ont été mobilisés afin d’y répondre.

Quelles sont les motivations cachées derrière l’attaque Sunburst ?

Les motivations de l’attaque sont plutôt celle d’un état nation cherchant des données confidentielles (économiques et financières, ou relatives à la défense et aux services d’importance vitale). Plusieurs ministères ont été ciblés et des emails et données exfiltrés.

Certains experts et commentateurs ont d’ailleurs qualifié cet évènement de cyberespionnage plutôt que de cyberattaque car les données et systèmes d’information compromis n’ont pas été endommagés ni interrompus. Il n’y a pas eu non plus de dommage physique au réseau électrique ou à l'infrastructure de communication.

Le lien entre la collecte frauduleuse d’information ou d’identifiant et les dommages réels est long et difficile à faire comme l’ont montré les attaques sur Equifax par la Chine, ou encore NotPetya en 2017 car les gains espérés par les sponsors états nation sont d’ordre stratégiques et long terme. À l’inverse, lorsque la motivation est d’abord financière, les liens sont établis plus rapidement, comme dans le cas récent de l’attaque Colonial Pipeline.

Les victimes de l’attaque Sunburst

Qui a été touché par l’attaque Sunburst ?

Microsoft est l’une des entreprises de technologies à avoir été victime mais déclare qu'à leur connaissance aucune donnée n’aurait été compromise. Néanmoins, le PDG de Microsoft, Brad Smith, dans une interview donnée à la chaîne CBS qualifie Sunburst (que Microsoft nomme Solorigate Back door malware) « d’attaque cyber la plus importante et la plus sophistiquée que le monde ait vu » (source).

Plus de 33 000 entreprises et de nombreux organismes publics utilisent le produit Orion, qui représentait fin 2020, avant cette attaque, 343 millions de dollars de revenus, soit environ 45% du chiffre d’affaires de la société (Form 8-K from SolarWinds - Dec 14, 2020 SWI – SEC filings). Solarwinds indique avoir alerté l’ensemble des 33 000 entreprises clientes mais estime qu’environ 18 000 entreprises ont téléchargé l’une des versions compromises.

On sait aussi que 9 ministères américains ont été ciblés – Le Tresor, le CISA (Cyber Security and Infrastructure Agency), le Département de Homeland Security, le département d’État US et le ministère de l'énergie (US Department of Energy). Depuis, la directrice adjointe du CISA, Anne Neuberger, indique que le nombre de sociétés non gouvernementales victimes avérées aurait été limité à une centaine.

Comment l’attaque Sunburst s’est-elle déroulée ?

Dès les premiers jours de son enquête, la société FireEye (une société de détection des attaques cyber) découvre que Orion, le logiciel de gestion et surveillance de réseau informatique de l’éditeur Solarwinds, a été l’objet d’une attaque cyber. Le 12 décembre, FireEye alerte alors la société SolarWinds que son logiciel Orion a été compromis par l’injection de code malicieux dans des mises à jour légitimes.

La porte dérobée (backdoor) a ainsi pu permettre à des criminels d’usurper ou de créer des droits d’accès afin de pénétrer de manière illicite le système d’information des entreprises.

Depuis, les enquêtes menées par Solarwinds avec l’aide du FBI, du CISA et de sociétés spécialisées en cybersécurité (Mandiant, FireEye, et KPMG notamment) ont mis à jour une séquence d’actions étalées sur plus d’une année et extrêmement sophistiquées afin de demeurer longtemps non détectées. Ainsi Solarwinds indique dans ces dernières mises à jour que c’est sans doute dès le début de 2019 que les cybercriminels étaient à l’œuvre afin de préparer cette attaque sans précédent.

Comment s'est déroulée l’attaque Sunburst exactement ?

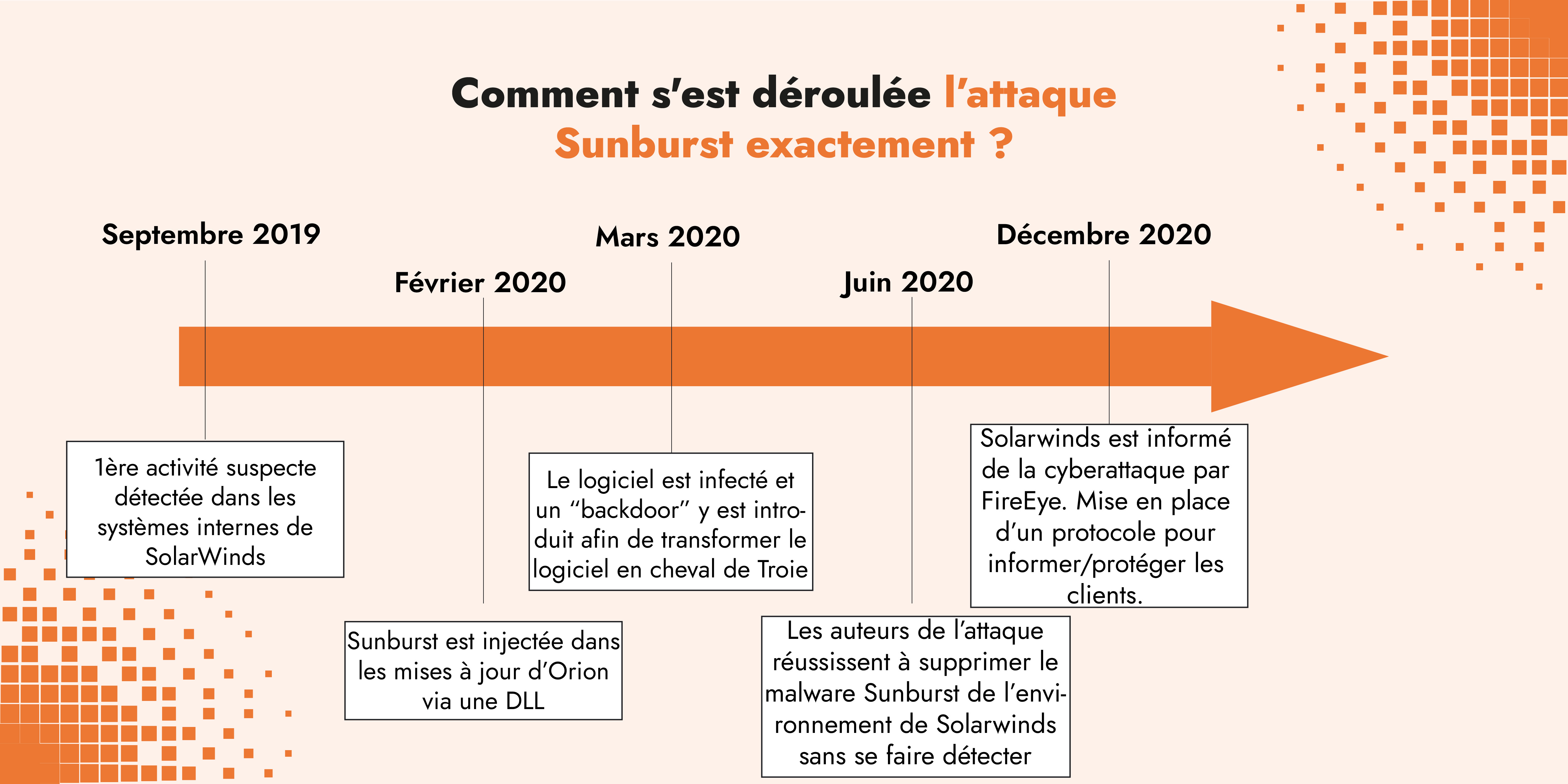

C’est en septembre 2019 que la première activité suspecte a été détectée dans les systèmes internes de SolarWinds. La version ultérieure d'Orion semble avoir subi des modifications afin de tester l’insertion du malware. Le 20 février 2020 Sunburst est injectée dans les mises à jour d’Orion via une DLL (Bibliothèque de liens dynamiques).

À partir de mars 2020, le logiciel est infecté et un “backdoor” y est introduit afin de transformer le logiciel en cheval de Troie. Les pirates ont alors pu accéder aux serveurs et obtenir des droits d'accès permettant de voler des certificats valides ou en créer de nouveaux. Ils ont alors pu atteindre des ressources cloud et exfiltrer des données, des emails, etc…Des organisations victimes ayant téléchargé Orion.

Les auteurs de l’attaque ont réussi à supprimer le malware Sunburst de l’environnement de Solarwinds en Juin 2020 sans se faire détecter entre-temps.

Ce n’est que le 12 décembre que Solarwinds a été tenu informé de la cyberattaque par FireEye et qu’un protocole a été mis en place pour informer et protéger les clients mais aussi pour enquêter sur l'attaque. À partir de cet instant et jusqu’à aujourd’hui, SolarWinds a enquêté pour analyser et corriger les vulnérabilités de son produit Orion.

Quelles ont été les conséquences de l’attaque Sunburst ?

Dans le cas de Sunburst, on mesure encore mal les conséquences pour les entreprises qui ont réellement été compromises, de quelle manière et l’étendue de la compromission. On ne saura peut-être jamais quelles données ont été consultées, exfiltrées ou même utilisées.

Néanmoins, on peut déjà estimer certains coûts directs importants liés aux enquêtes et mesure de réponse : les dépenses engagées en interne mais aussi les compétences extérieures pour mener les recherches de vulnérabilités et l’analyse des compromissions. On peut également calculer les projets de remédiation mis en œuvre pour « colmater les brèches » et sécuriser davantage les systèmes d’information.

Par exemple, Microsoft indique avoir mobilisé 500 ingénieurs pour analyser et répondre à cette attaque. Solarwinds rapporte avoir dépensé près de 19 millions de dollars dans ses activités de gestion de l’incident et les projets de remediation. On peut imaginer que les 100 entreprises non gouvernementales dénombrées par le CISA ont engagé au côté des autorités des efforts importants également pour répondre à ces compromissions et renforcer leurs contrôles.

Les audits extérieurs ou encore l’augmentation des primes d’assurance sont d’autres exemples de coûts qui augmentent fortement après une cyberattaque (exemple : le récent épisode de la vulnérabilité logicielle Log4J).

L’atteinte à la réputation et les pertes de revenus peuvent également représenter un coût. Ces conséquences sont redoutées mais réputées difficiles, voire impossibles à quantifier, notamment pour les agences gouvernementales et autres organismes publiques puisqu’elles n’ont par nature pas de revenu ni de valorisation.

Les entreprises ayant un revenu et celles cotées en bourse peuvent également être impactées. Par exemple, Solarwinds, après l’attaque, a vu le cours de son action chuter de 20% les premiers jours et jusqu'à 40% au bout d’une semaine.

Mais pourtant, 12 mois plus tard, et en tenant compte de la revente de son activité MSP maintenant cotée indépendamment en tant que N-Able, l'entreprise excède ce qu’elle était début décembre 2020. Le chiffre d’affaires tel que rapporté à la fin du trimestre suivant l’incident a lui aussi continué à augmenter, même si certains observateurs estimeront qu’il aurait pu augmenter plus vite.

D’autres entreprises spécialisées en cybersécurité, et pourtant victimes elles aussi de Sunburst et d’autres attaques d’envergure telles que FireEye ou Microsoft ont vu leur valorisation s’envoler, leurs chiffres d’affaires et leurs bénéfices atteindre des records.

Comment se protéger d’une attaque supply chain comme Sunburst ?

La gestion des risques vise à maintenir les pertes futures probables à un niveau tolérable pour les entreprises. Elle permet d’identifier les actions et contrôles qui pourront soit diminuer le nombre de sinistre, soit leur impact financier, soit évidemment les deux à la fois.

Comment se prémunir contre ce type de cyberattaque ?

Pour éviter, ou réduire la fréquence des sinistres, on sécurise les environnements informatiques. Certaines bonnes pratiques doivent être mises en œuvre : application immédiate des patchs pour les failles « zero day ». Dès qu’un correctif est rendu disponible par une mise à jour, il convient de l’appliquer immédiatement.

Mais toutes les bonnes pratiques ne suffisent pas : dans le cas d’une attaque de l’ampleur et de la sophistication de Sunburst, on voit bien que les entreprises et organisations gouvernementales réputées les plus sûres du monde et avec les investissements en sécurité les plus importants, n’ont pas su prévenir les compromissions.

Il est donc illusoire pour les entreprises aux moyens limités de penser pouvoir se protéger à tout prix de ce type d’attaques. On voit dans le cas précis de Sunburst que les organisations victimes l’ont été car elles étaient les cibles d’une action d’espionnage. Si l’organisation n’est pas un ministère ni une multinationale informatique, elle n’est sans doute pas une cible.

Comment réduire l’impact de ce type de cyberattaque ?

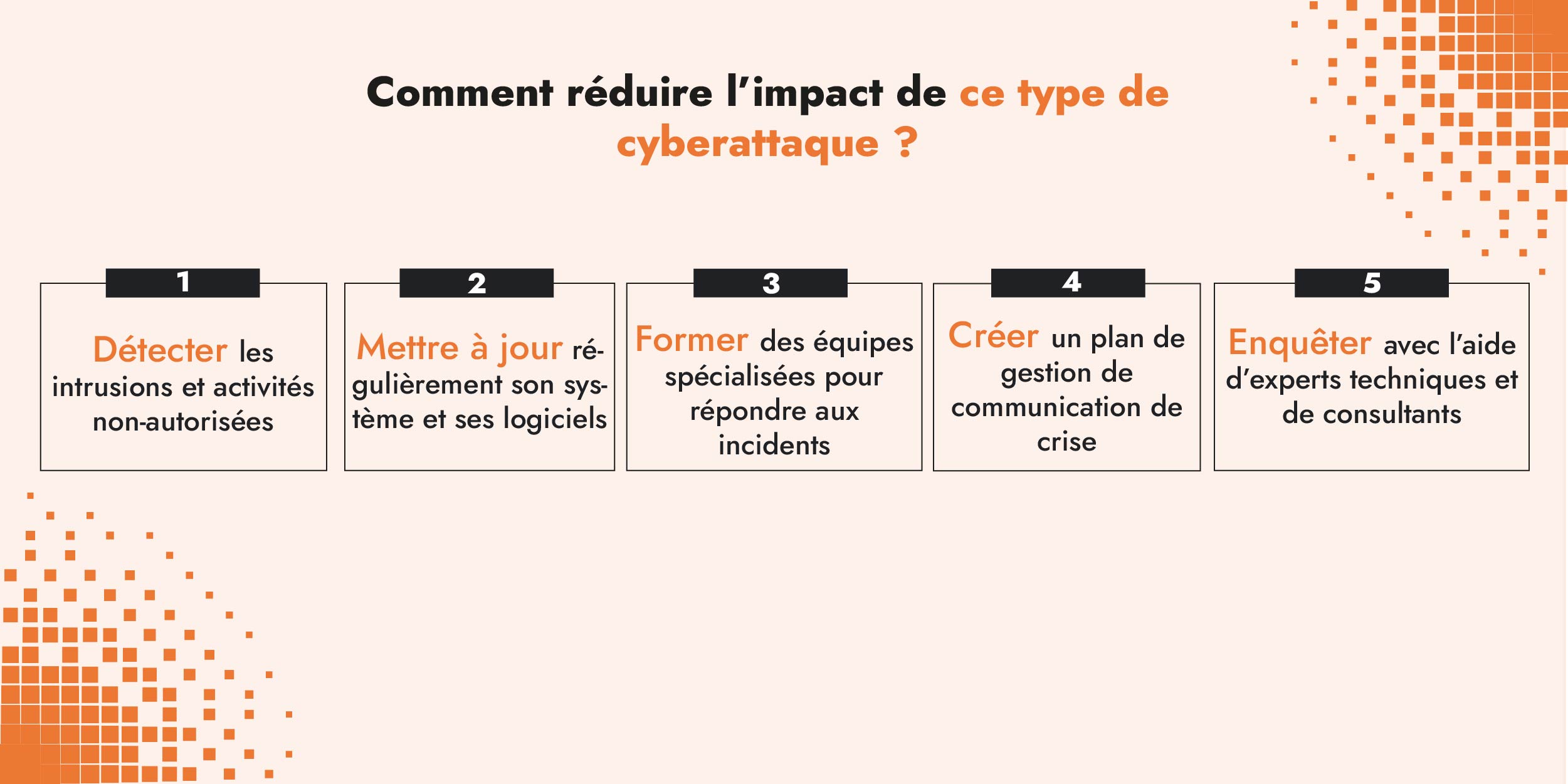

On voit donc que la sécurité ne peut pas suffire : il faut aussi développer la résilience, c’est-à-dire la capacité d’une organisation à subir un sinistre et à s'en remettre le plus vite et avec le moindre mal. Il faut donc avant tout se préparer à subir un sinistre cyber.

L’organisation doit avoir préparé ses réponses afin de contenir les effets et les actions permettant de s’en remettre le plus vite possible :

- Détecter les intrusions et les activités non autorisées rapidement pour ainsi réduire la durée des dommages,

- Limiter la propagation des malwares en segmentant son réseau par exemple ou en mettant à jour régulièrement son système et ses logiciels,

- Mettre en place des équipes compétentes pour répondre et gérer les incidents, mais aussi des équipes juridiques interne et externe,

- Créer un plan de gestion et de communication de crise,

- Faire appel à des experts techniques et Consultants pour forensics,

- etc…

Pour vous aider à réduire l’impact de ce type de cyberattaque, voici quelques articles qui devraient vous intéresser pour reprendre une activité après une attaque cyber :

- PRA informatique : anticiper la reprise d’activité après une crise cyber

- PCA : Comment mettre en place un plan de continuité d’activité en cas d’attaque informatique

- La gestion de crise : comment gérer une crise cyber efficacement ?

Qu’est-ce que l’attaque par supply chain Sunburst ?

Une attaque supply chain consiste à installer un malware via un fournisseur. Les pirates peuvent ainsi attaquer leur cible une fois le virus téléchargé. Sunburst est le nom donné par l’entreprise FireEye pour désigner l’attaque qu’ils ont subie.

Quelles sont les motivations de l’attaque Sunburst ?

L’attaque par supply chain Sunburst avait pour ambition de récupérer des données confidentielles, (économiques, financières, en lien avec la défense et des services). Il s’agit de cyberespionnage plus que d’une cyberattaque.

Comment se protéger d’une attaque supply chain comme Sunburst ?

Pour éviter ou diminuer la fréquence des sinistres, il faut sécuriser l’environnement informatique. Il faut également développer la capacité de l’entreprise à se remettre le plus rapidement possible d’un sinistre.

Articles associés

En savoir plus sur les risques cyber, les attaques par ransomware, la conformité réglementaire et la cybersécurité.

.svg)

.png)