Peut-on utiliser AMDEC pour l'analyse des risques cyber ?

L’analyse AMDEC consiste en un travail de groupe, motivé par l’identification et l'analyse des risques de l’entreprise, et la recherche de moyens de prévention et de correction. Cette méthode d’évaluation des défaillances née dans le secteur industriel s’applique parfois aux systèmes d’information. Elle permet effectivement de classer les risques cyber du négligeable à l’inacceptable, et d’envisager ainsi les mesures de prévention nécessaires. Mais cette méthode collaborative d’évaluation du risque suffit-elle à construire une stratégie de sécurité informatique ?

Définition de la méthode AMDEC ?

L'AMDEC a été créée pour la première fois par l'armée américaine dans les années 1940. Elle a été ensuite théorisée, dans les années 1960, par l'entreprise américaine McDonnell Douglas. L'AMDEC se concentre sur la liste des composants d'un élément afin de recueillir des données sur ses défaillances, ainsi que sur la fréquence et les conséquences de ces défaillances. Elle a été utilisée par la NASA, par l'industrie de l'armement des États-Unis, et par des constructeurs automobiles tels que Toyota, Ford, Nissan, Peugeot et BMW.

Qu'est-ce que l'AMDEC ?

AMDEC signifie "Analyse des Modes de Défaillance, de leurs Effets et de leur Criticité" (AMDEC, "Analyse des Modes de Défaillance, de leurs Effets et de leur Criticité", peut parfois être utilisée pour inclure l'analyse de criticité). Ce processus est utilisé pour obtenir une analyse prédictive de la fiabilité d'un système.

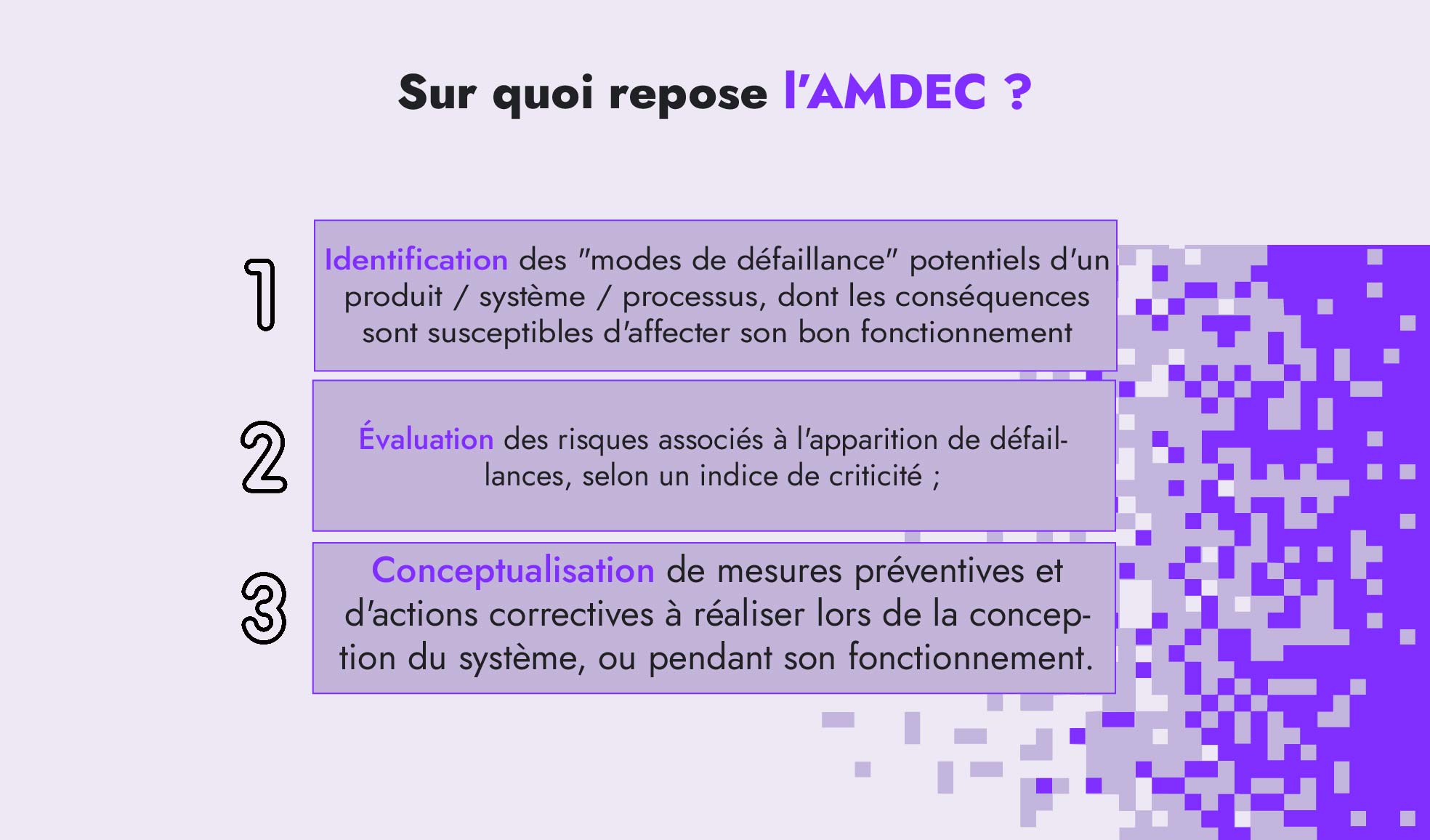

Il repose sur :

- L'identification des "modes de défaillance" potentiels d'un produit / système / processus, dont les conséquences sont susceptibles d'affecter son bon fonctionnement ;

- L'évaluation des risques associés à l'apparition de défaillances, selon un indice de criticité ;

- La conceptualisation de mesures préventives et d'actions correctives à réaliser soit lors de la conception du système, soit pendant son fonctionnement.

Comme l'analyse HAZOP, l'AMDEC offre avantageusement une analyse fonctionnelle exhaustive dans le cadre d'une démarche qualité globale visant à atteindre une sécurité de fonctionnement maximale. Elle est également réalisée par des groupes de travail qui rassemblent différentes compétences. L'AMDEC s'applique facilement aux systèmes informatiques dans le cadre de la gestion des risques de failles de cybersécurité. Son objectif principal est en effet de détecter les insuffisances de sécurité ou de fiabilité d'un système.

Différents types d'analyse des modes de défaillance et de leurs effets

La théorie différencie généralement deux types d'AMDEC :

- L'AMDEC de conception cherche à mesurer la fiabilité et la sécurité d'un produit en amont de sa conception ;

- Cette même analyse, lorsqu'elle est appliquée aux processus, est appelée AMDEC de processus. Elle doit garantir la qualité du produit pendant sa production. Certains analystes ajoutent à ces deux types traditionnels d'AMDEC, l'AMDEC Machines qui se concentre sur la chaîne de production, l'AMDEC-MSR dont le but est d'analyser les défaillances survenues lorsque le produit était utilisé par le client. Plus généralement, l'AMDEC s'applique aux systèmes, dans certains cas, elle s'applique aux systèmes d'information.

À qui s'adresse l'AMDEC ?

En général, l'AMDEC répond aux attentes des entreprises qui souhaitent garantir la fiabilité, la maintenabilité et la sécurité d'un système ou d'un produit. C'est également un processus qui qualifie votre organisation pour des certifications, et il assure la conformité avec certains documents. Voici quelques domaines d'application :

- L'AMDEC de conception est utilisée dans l'industrie manufacturière pour créer des plans de construction et des schémas en vue d'obtenir des brevets ;

- L'AMDEC de processus aide à calibrer le contrôle de qualité ;

- L'AMDEC Machines est utile pour établir des guides de maintenance de ligne de production ;

- L'analyse des risques associés aux flux aide à concevoir des plans de gestion des stocks.

Quels sont les avantages de l'Analyse des Modes de Défaillance et de leurs Effets ?

L'objectif principal de l'AMDEC est de concevoir des actions préventives ou correctives. Il s'agit d'une approche basée sur la déduction. Elle systématise les modes de défaillance dans le fonctionnement d'un produit ou d'un système, en analysant les causes et les effets de ces défaillances. Elle aide à réduire les risques potentiels liés à un système – par exemple, les risques cyber liés à vos systèmes d'information.

Les entreprises qui utilisent l'AMDEC pour assurer leur sécurité informatique visent à améliorer en continu leur système d'information afin de limiter les occurrences de défaillances. Elles examinent les conséquences des défaillances en cybersécurité en effectuant des tests. Puis, elles classent les différents risques cyber identifiés, en examinant leur fréquence, leur gravité et leur détectabilité. C'est pourquoi elle fonctionne bien avec les méthodes de cartographie des risques cybernétiques.

Comment fonctionne la méthode AMDEC en cybersécurité ?

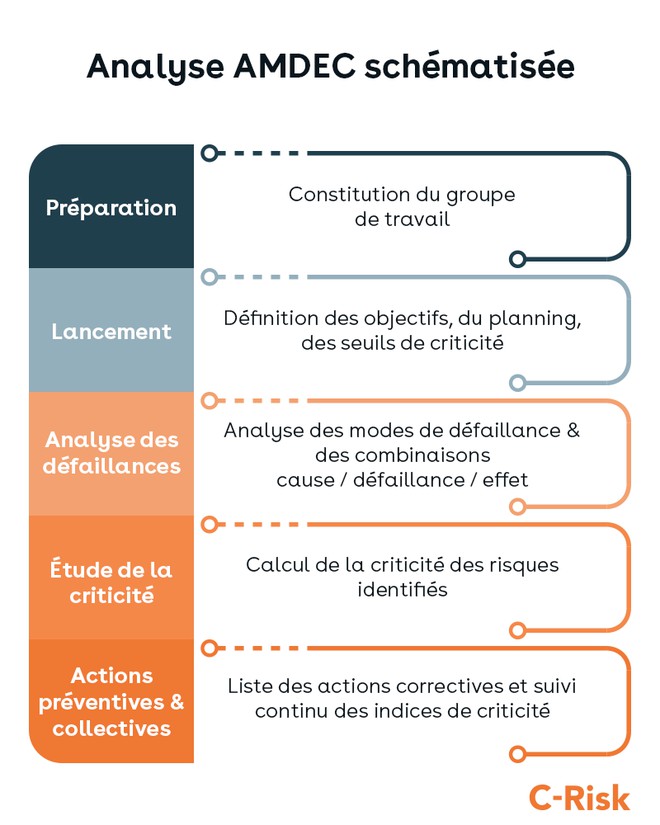

La méthode AMDEC appliquée à la cybersécurité se décompose en différentes étapes : des étapes de préparation, d’analyse et de suivi. Cette démarche non-prescriptive laisse une certaine marge d’action au groupe de travail. Elle implique donc aussi des résultats somme toute assez subjectifs, qui servent davantage à orienter le travail de lutte contre les cyber-risques qu’à prédire leur survenue. En effet, en pratique elle consiste en une appréciation qualitative « à dire d’experts ». Elle se base sur des échelles à la fois ordinales et nominales pour évaluer la fréquence et la gravité des défaillances. C’est ce qui fait que dans de nombreux cas, il est difficile de reproduire l’analyse et obtenir les mêmes résultats.

Préparer le périmètre d’analyse des défaillances

Les premières étapes de la méthode AMDEC consistent à préparer le terrain de l’analyse :

1 / Constitution du groupe de travail autour de 5 à 10 profils experts pluridisciplinaires

Ce groupe doit notamment se composer d’un responsable, par exemple le Directeur des Systèmes d'Information, capable de prendre des décisions et d’engager les actions proposées. Il comprend notamment des développeurs, mais aussi des participants d’autres départements susceptibles d’être affectés par les failles de cybersécurité : communication, qualité, maintenance, fournisseur, clients etc.

2 / Lancement de l’AMDEC

Le groupe de travail se rassemble pour définir la problématique cyber-sécuritaire liée au déploiement de l’AMDEC. Il précise les objectifs de la méthode, les ressources documentaires à disposition et les acteurs concernés par l'analyse. Cette étape permet également de définir la méthode de notation des indices de criticité des risques détaillés ci-après, ainsi que le seuil de criticité jugé intolérable pour le groupe de travail. Comme dans les autres méthodes qualitatives, c’est l’établissement de ces échelles qui peut s’avérer la plus ardue et difficilement reproductible d’une analyse à l’autre.

Analyser les risques cyber et leur criticité

Après le paramétrage de l’action du groupe de travail, vient le temps de l’analyse des risques :

3 / Analyse des modes de défaillances et de leurs effets

Le groupe de travail relève les failles de cybersécurité passées ou potentielles, en schématisant le système informatique. Ce schéma peut prendre la forme d'une arborescence. Il sert à détailler les risques, selon le degré de précision choisi par l’entreprise. La logique d’analyse consiste à identifier des “modes de défaillances” en relation avec le fonctionnement qu’on attend du système d’information :

- Pour chaque “mode de défaillance” identifié, on recherche les causes possibles ;

- On recherche également les effets majeurs des défaillances sur les utilisateurs du SI, et ce pour chaque couple cause / défaillance.

- Le groupe de travail identifie finalement les facteurs de détection les plus probables pour chaque combinaison cause / défaillance.

4 / Évaluation des risques des défaillances identifiées.

On se sert d’indices de gravité, de fréquence et de non-détection pour déterminer la criticité des risques :

Criticité (C) = Occurence (O) × Sévérité (S) × Détection (D).

Chaque entreprise choisit sa grille de notation. Une méthode simple consiste à attribuer un indice de 1 à 4 à chaque critère :

- Le critère D mesure l’aptitude d’une défaillance à être repérée : 1 pour élémentaire, 2 pour aisée, 3 pour moyenne et 4 pour délicate ;

- Le O indique la probabilité d'apparition de la défaillance, de faible à forte.

- Le critère S relève la gravité de la défaillance pour le SI, de mineure à grave.

- Plus la criticité C est élevée, plus le mode de défaillance représente un risque grave. Dans le cas d’une notation des indices de 1 à 4, C représente un risque grave dès l'indice 25.

Quand le seuil de criticité des cyber-risques est atteint, le groupe de travail détermine des actions correctives.

Cette grille de notation relève cependant de la subjectivité du groupe de travail. Elle s’exporterait donc difficilement dans une autre entreprise. L’approche AMDEC ne relève effectivement pas d’une approche quantitative du cyber-risque, mais plus d’une démarche qualitative. Ses estimations, parce que basées sur des échelles nominales ou ordinales ne sont pas systématiquement vérifiables, et ne dépendent pas d’une probabilité mathématique.

Pour une approche quantitative et prévisionniste du risque cyber, la méthode VaR, Value at Risk, est plus indiquée. Elle consiste à évaluer de façon chiffrée les montants des pertes financières potentielles qui pourraient résulter d’une cyber attaque et d’y associer des probabilités d’occurrence que représente le cyber-risque, selon une probabilité et un délai donné.

Prévoir les actions correctives et assurer leur suivi

Les actions correctives vont de pair avec un suivi régulier de l’évolution de la criticité des risques cyber :

5 / Les actions correctives imaginées doivent diminuer la criticité des défaillances.

Dans le cadre d’une analyse stratégique des risques cyber, il peut s'agir d’une formation des collaborateurs, du recours à un fournisseur de pare-feu ou d’antivirus, ou de changements dans le règlement interne concernant la cybersécurité.

6 / Le groupe de travail liste les risques critiques à suivre et à tester régulièrement.

Chaque mesure corrective a par ailleurs un responsable. Celui-ci se charge de mettre en place le plan d’action et d’évaluer régulièrement la combinaison modes de défaillances - causes - effets - criticité des risques.

Les actions correctives doivent en outre s’appliquer jusqu’à ce que tous les indices de criticité soient inférieurs aux seuils établis. Il faut donc recalculer C régulièrement, avec les nouvelles valeurs de O, S et D. Idéalement, il faut aussi que tous les indices de gravité élevés se combinent à des indices de fréquence et de détection faibles.

Une gestion des risques cyber fondée sur les données

Il existe des moyens plus efficaces d'effectuer des évaluations de la cybersécurité que l'AMDEC. La norme FAIR™ est le seul modèle quantitatif international ouvert pour la sécurité de l'information et le risque opérationnel. Le corpus de connaissances FAIR comprend une méthodologie et une taxonomie pour l'analyse des risques cyber. Il est largement utilisé par les RSSI et les responsables de la sécurité de l'information des grandes entreprises dans tous les secteurs et complète les cadres de risques cyber communément adoptés comme le NIST CST ou l'EBIOS.

Le résultat de l'analyse quantitative du FAIR permet aux équipes de risque de partager des rapports éclairés par des données afin de communiquer le risques cyber avec la direction exécutive en termes commerciaux. Les résultats quantitatifs soutiennent l'allocation de ressources pour de nouveaux contrôles de sécurité ou la mise en œuvre d'un nouveau logiciel de gestion des cyber-risques.

C-Risk soutient les RSSI qui sont prêts à effectuer leur première analyse CRQ ou à mettre en œuvre une plateforme de gestion des cyber-risques.

Pour plus d'informations, planifiez une appel découverte de 30 minutes sur les risques cyber ici.

Quand procéder à une analyse AMDEC ?

L’AMDEC s’utilise en amont du lancement d’un système pour éviter les défaillances, ou après l’identification de défaillances réelles pour envisager des mesures correctives.

Pourquoi appliquer l'AMDEC à la cybersécurité ?

L’AMDEC permet d’identifier les risques de défaillances, et par extension, d’identifier et évaluer de manière qualitative certaines menaces malicieuses. Elle peut alors servir à formuler un premier plan d’actions de rémédiation. La justification et la priorisation des investissements requièrent par contre une approche quantitative.

Comment fonctionne une analyse AMDEC ?

La méthode AMDEC est à l’origine une méthode de support à une démarche qualité dans l’industrie. Elle s'articule autour de la détection de “modes de défaillances”, lesquels correspondent à un niveau de “criticité” calculé selon l'occurrence, les possibilités de détection et la sévérité du risque. À l’inverse, elle ne permet pas de quantifier financièrement les risques cyber.

Articles associés

En savoir plus sur les risques cyber, les attaques par ransomware, la conformité réglementaire et la cybersécurité.

.svg)

.png)