HIPAA: Definition, Regeln und Pflichten für Cybersicherheitsexperten

Der Gesundheitssektor ist zum Hauptziel von Cyberkriminellen geworden. Laut dem jährlichen Bericht von IBM und dem Ponemon Institute betragen die durchschnittlichen Kosten einer Datenschutzverletzung im Gesundheitswesen in den Vereinigten Staaten 9,77 Millionen US-Dollar im Jahr 2024, ein Rekord, den die Branche seit 2011 hält. In diesem Zusammenhang HIPAA (Gesetz zur Portabilität und Rechenschaftspflicht von Krankenversicherungen) steht für das Wesentliche regulatorischer Rahmen für jeden Cybersicherheitsexperten, der mit Akteuren des amerikanischen Gesundheitssystems zusammenarbeitet. Für europäische Organisationen ist das am nächsten kommende Äquivalent DSGVO (Allgemeine Datenschutzverordnung): Genau wie HIPAA in den Vereinigten Staaten regelt die DSGVO die Erfassung, Verarbeitung und den Schutz personenbezogener Daten, einschließlich Gesundheitsdaten, und sieht erhebliche finanzielle Sanktionen im Falle einer Nichteinhaltung vor.

Die Beherrschung der Grundlagen, Regeln, Sanktionen und betrieblichen Auswirkungen von HIPAA ist heute eine Kernkompetenz für jeden Cybersicherheitsexperten, der in einem internationalen Kontext arbeitet. Dieser Artikel bietet einen umfassenden Überblick:

- Die Grundlagen von HIPAA: Herkunft, Anwendungsbereich und geschützte Daten (PHI, ePHI)

- Die drei Grundregeln: die Datenschutzregel, die Sicherheitsregel und die Regel zur Meldung von Verstößen sowie ihre konkreten technischen Anforderungen

- Die Implikationen für Cybersicherheitsexperten: finanzielle Strafen, die Fallstudie von Anthem und wichtige Verantwortlichkeiten

- Bewährte Verfahren zur Einhaltung: ein operativer Leitfaden zur Unterstützung einer HIPAA-regulierten Organisation

- HIPAA und künstliche Intelligenz: neue Risiken, spezifische Herausforderungen und die Zukunft des regulatorischen Rahmens

.png)

HIPAA: Die Grundlagen eines wegweisenden Bundesgesetzes verstehen

Ursprünge und Ziele

Erlassen am 21. August 1996, HIPAA (Gesetz zur Portabilität und Rechenschaftspflicht von Krankenversicherungen) ist einer der wichtigsten Bundesgesetze im amerikanischen Gesundheitssystem. Ursprünglich verfolgte es zwei Ziele: Portabilität der Krankenversicherung beim Arbeitsplatzwechsel oder -verlust und bei der Modernisierung des Verwaltungsmanagements des Gesundheitssystems.

Es ist seine „Verwaltungsvereinfachung“ eine Bestimmung, die die Cybersicherheitspraktiken im Gesundheitswesen am tiefgreifendsten verändert hat. Durch die Einführung nationaler Datenschutzstandards zwang HIPAA den gesamten Sektor, eine echte Kultur der Vertraulichkeit und Sicherheit von Informationen zu entwickeln.

2009 wurde der HITECH-Gesetz (Gesetz über Gesundheitsinformationstechnologie für wirtschaftliche und klinische Gesundheit) verschärfte und erweiterte das Gesetz, insbesondere durch die Ausweitung der Verpflichtungen zur Einhaltung der Vorschriften auf Unterauftragnehmer und durch Verschärfung der finanziellen Sanktionen für HIPAA-Verstöße. Von diesem Zeitpunkt an wurde die HIPAA-Compliance zu einer eigenständigen Cybersicherheitsherausforderung.

Für wen gilt HIPAA?

HIPAA gilt für zwei große Kategorien von Akteuren, die von der beaufsichtigt werden US-Gesundheitsministerium (HHS) und ihre Durchsetzungsabteilung, die HHS-Büro für Bürgerrechte (OCR):

Betroffene Unternehmen: jeder Akteur im amerikanischen Gesundheitssystem, der Gesundheitsinformationen erstellt, empfängt, überträgt oder speichert. Dazu gehören Gesundheitsdienstleister (Ärzte, Krankenhäuser, Kliniken, Apotheken), Krankenversicherungen (Krankenkassen, Investmentfonds, Altersvorsorgepläne mit Gesundheitsleistungen) und Organisationen für die Datenverarbeitung im Gesundheitswesen (Clearingstellen).

Geschäftspartner: Jedes externe Unternehmen, das Gesundheitsdaten im Auftrag eines betroffenen Unternehmens verarbeitet, fällt in diese Kategorie. Dazu gehören Cloud-Hosting-Anbieter, Herausgeber medizinischer Software, Anbieter von Cybersicherheitsdiensten, Wirtschaftsprüfungsgesellschaften und IT-Subunternehmer. Diese Partner müssen eine unterzeichnen Geschäftspartnervereinbarung (BAA), ein Vertrag, der ihre Verpflichtungen aus dem Gesetz zur Portabilität und Rechenschaftspflicht von Krankenversicherungen.

Diese weit gefasste Definition hat direkte Auswirkungen auf Cybersicherheitsexperten: Sobald sie an Systemen arbeiten, die amerikanische Gesundheitsdaten verarbeiten, unterliegen sie selbst den HIPAA-Verpflichtungen.

Geschützte Daten: PHI und ePHI

Im Mittelpunkt von HIPAA steht das Konzept von geschützte Gesundheitsinformationen (PHI), auch bezeichnet als individuell identifizierbare Gesundheitsinformationen — bezeichnet alle Informationen, anhand derer eine Person identifiziert werden kann und die sich auf ihren Gesundheitszustand, die Erbringung von Gesundheitsleistungen oder die Bezahlung der Gesundheitsversorgung beziehen. Dies deckt einen sehr weiten Bereich ab: Namen, Adressen, Sozialversicherungsnummern, Geburtsdaten, Laborergebnisse, Krankengeschichten, Patientenakten, Rechnungsdaten und mehr.

Die digitale Version dieser Daten wird bezeichnet als elektronische geschützte Gesundheitsinformationen (ePHI), und genau der Schutz von ePHI steht im Mittelpunkt der Cybersicherheitsprobleme im Zusammenhang mit HIPAA. Jede Kompromittierung dieser Daten, sei es durch unbefugten Zugriff, Exfiltration oder Zerstörung, stellt potenziell eine HIPAA-Verstoß mit schwerwiegenden Folgen.

Die drei grundlegenden HIPAA-Regeln und ihre technischen Anforderungen

Die HIPAA-Datenschutzregel: Regelung der Verwendung von Gesundheitsdaten

Das HIPAA-Datenschutzrichtlinie legt die Bedingungen fest, unter denen PHI verwendet, offengelegt oder weitergegeben werden können. Es trat 2003 in Kraft und legt ein grundlegendes Prinzip fest: Ohne ausdrückliche Genehmigung des Patienten ist die Offenlegung von Gesundheitsdaten verboten, außer in bestimmten gesetzlich vorgesehenen Fällen (medizinische Notfälle, öffentliche Gesundheit, gerichtliche Ermittlungen usw.).

In der Praxis verlangt die Datenschutzrichtlinie von Organisationen:

- Definieren und dokumentieren Sie PHI-Managementrichtlinien, die allen Mitarbeitern zugänglich sind.

- Ernennen Sie einen Datenschutzbeauftragter verantwortlich für die Umsetzung und Überwachung der Einhaltung der Vorschriften.

- Schulen Sie alle Mitarbeiter in Bezug auf die Vertraulichkeitsregeln mit dokumentierten Aufzeichnungen über den Abschluss der Schulung.

- Bieten Sie den Patienten eine Hinweis zu Datenschutzpraktiken (NPP) erklären, wie ihre Daten verwendet werden.

- Garantieren Sie den Patienten das Recht, innerhalb von 30 Tagen auf ihre eigenen Gesundheitsdaten zuzugreifen.

Für Cybersicherheitsexperten verlangt die Datenschutzregel besondere Wachsamkeit in Bezug auf Datenzugriffsprotokolle: Jede Abfrage oder Extraktion von PHI, die nicht durch einen legitimen medizinischen Zweck gerechtfertigt ist, kann einen Verstoß darstellen, auch wenn keine böswillige Absicht vorliegt.

Die HIPAA-Sicherheitsregel: Der Kern der Cybersicherheitsanforderungen

Das HIPAA-Sicherheitsregel ist der direkteste Text für Informationssicherheitsexperten. Er gilt ausschließlich für ePhI und schreibt drei Kategorien von Schutzmaßnahmen vor, die die Grundlage für alle HIPAA-Datenschutz und -Sicherheit Strategie.

Administrative Schutzmaßnahmen bilden das Rückgrat der Compliance. Sie beinhalten die Durchführung einer dokumentierte Risikoanalyse in der gesamten Organisation (unternehmensweite Risikoanalyse), Entwicklung eines Risikomanagementplans, Umsetzung von Richtlinien zur Zugangskontrolle, Festlegung von Verfahren zur Reaktion auf Vorfälle und Durchführung eines kontinuierlichen Schulungsprogramms für Mitarbeiter.

Physische Schutzmaßnahmen sind so konzipiert, dass sie die Geräte und Einrichtungen schützen, in denen ePHI untergebracht sind: physische Zugangskontrollen für Serverräume, Richtlinien zur Nutzung von Arbeitsplätzen und sichere Entsorgungsverfahren für ausgemusterte IT-Geräte.

Technische Schutzmaßnahmen betreffen direkt Sicherheitstools und -architekturen. Die HIPAA-Sicherheitsregel schreibt strenge Vorschriften vor Zugriffskontrollen (starke Authentifizierung, Rechteverwaltung auf der Grundlage des Prinzips der geringsten Rechte), Prüf- und Protokollierungsmechanismen, Datenintegritätskontrollen und Implementierung von Verschlüsselungsverfahren für Daten sowohl bei der Übertragung als auch im Ruhezustand.

Ein kritischer Punkt, der oft missverstanden wird: Die Sicherheitsregel unterscheidet zwischen „erforderlich“ (obligatorische) Spezifikationen und „adressierbar“ Spezifikationen (je nach Kontext zu bewerten). Letzteres bedeutet nicht „optional“, sondern „gegebenenfalls umzusetzen oder durch eine gleichwertige dokumentierte Alternative zu ersetzen“. In der Praxis wird die Verschlüsselung von ePHI von der OCR de facto als Anforderung behandelt.

Das von HHS im Januar 2025 vorgeschlagene große Update, das bedeutendste seit 2013, geht sogar noch weiter: Verschlüsselung verpflichtend (nicht mehr nur „adressierbar“), erforderlich Multifaktor-Authentifizierung (MFA) für alle Zugänge zu ePhI, reguläres Mandat Penetrationstestsund erfordert umfassende Inventarisierungen aller Systeme, die Gesundheitsdaten speichern.

Die Regel zur Meldung von Sicherheitsverletzungen: Verwaltung und Meldung von Vorfällen

Das Regel zur Meldung von Verstößen legt besondere Verpflichtungen im Fall einer Verletzung des Datenschutzes im Zusammenhang mit ungesicherten PHI fest. Die Meldefristen sind streng und nicht handelbar:

- Innerhalb von 60 Tagen der Entdeckung eines Verstoßes: obligatorische Benachrichtigung der betroffenen Personen und der HHS-Büro für Bürgerrechte (OCR).

- Ohne unangemessene Verzögerung by the lost, from that more as 500 people in a single federal state are affected: Notifications of local media.

- jährlich for distribution, from which less as 500 people are affected: a aggregated report, that was provided the HHS.

Gut abgesicherte Unternehmen haben einen wichtigen Vorteil: Wenn kompromittierte ePHI verschlüsselt sind und daher für den Angreifer unbrauchbar sind, gilt der Unfall nicht als „Verstoß“ gemäß HIPAA, und es gelten keine Meldepflichten. This is one the most arguments for an system verschlüsseling strategy and a specific reason for cybersecurity specialists, the verschlüsselung already in the design phase.

Die konkreten Implikationen für Cybersicherheitsexperten

Schwere finanzielle Strafen, die eine organisatorische Haftung nach sich ziehen

Die Nichteinhaltung von HIPAA setzt Organisationen erheblichen zivil- und strafrechtlichen Sanktionen aus. Die Sanktionsstruktur ist je nach Grad des Verschuldens in vier Stufen unterteilt:

Stufe 1 — Mangelndes Wissen, keine Fahrlässigkeit — $137 — $68.928 Strafe pro Verstoß

Stufe 2 — Begründeter Grund, behoben — 1.379$ — 68.928$ Strafe pro Verstoß

Stufe 3 — Vernünftiger Grund, nicht behoben — 13.785$ — 68.928$ Strafe pro Verstoß

Stufe 4 — Vorsätzliche Vernachlässigung, nicht behoben — 68.928$ — 2.067.813$ Strafe pro Verstoß

Strafrechtliche Sanktionen können auch bei vorsätzlichen Verstößen verhängt werden, mit einer möglichen Freiheitsstrafe von bis zu 10 Jahren. Im Jahr 2024 wurde der OCR schloss 22 Durchsetzungsmaßnahmen mit finanziellen Sanktionen ab und kassierte dabei mehr als 9,9 Millionen $ im Laufe des Jahres in Bußgeldern. Neben behördlichen Sanktionen müssen Unternehmen auch Sammelklagen von Patienten, Kosten für technische Sanierungen und Reputationsschäden berücksichtigen — Kosten, die oft den größten Teil der gesamten finanziellen Auswirkungen ausmachen.

Fallstudie: The Anthem Breach, die größte HIPAA-Strafe der Geschichte

Das Anthem Inc. Der Fall bleibt der endgültige Bezugspunkt für die Folgen eines Verstoßes gegen die HIPAA-Datenschutz- und Sicherheitsregeln. 2015 erlitt diese Krankenkasse, die zweitgrößte in den Vereinigten Staaten und Lizenznehmer der Blue Cross Blue Shield Association, eine Reihe ausgeklügelter Cyberangriffe, die staatlich geförderten Akteuren zugeschrieben wurden. Die Angreifer exfiltrierten die EPhI von fast 79 Millionen Menschen: Namen, Geburtsdaten, Sozialversicherungsnummern, Postanschriften, Beschäftigungsdaten und Einkommensinformationen.

Die Untersuchung durch die HHS-Büro für Bürgerrechte (OCR) deckte mehrere kritische Fehler auf, um die Anforderungen der HIPAA-Sicherheitsregel:

- Es wurde keine unternehmensweite Risikoanalyse dokumentiert.

- Aufgrund unzureichender Zugriffskontrollen blieben unbefugte Verbindungen unentdeckt.

- Fehlende Überwachung der Systemaktivität (Auditkontrollen).

- Fehlen angemessener Verfahren zur Reaktion auf Vorfälle.

Im Oktober 2018 erklärte sich Anthem bereit, sich zufrieden zu geben mit 16 Millionen $ mit der OCR — laut HHS der größten HIPAA-Strafe, die jemals verhängt wurde. Eine weitere 115 Millionen $ Eine Einigung wurde in einer Sammelklage der betroffenen Personen erzielt. Insgesamt hat Anthem bezahlt 179 Millionen $ um alle rechtlichen und regulatorischen Folgen des Verstoßes zu lösen.

Dieser Fall verdeutlicht ein grundlegendes Argument für jeden Cybersicherheitsexperten: Die identifizierten technischen Fehler (kein MFA, unkontrollierter Zugriff, keine Protokollierung) stellen direkt HIPAA-Verstöße dar. Sie zu verhindern, steht im Mittelpunkt der Arbeit von Sicherheitsexperten, die im Gesundheitswesen tätig sind.

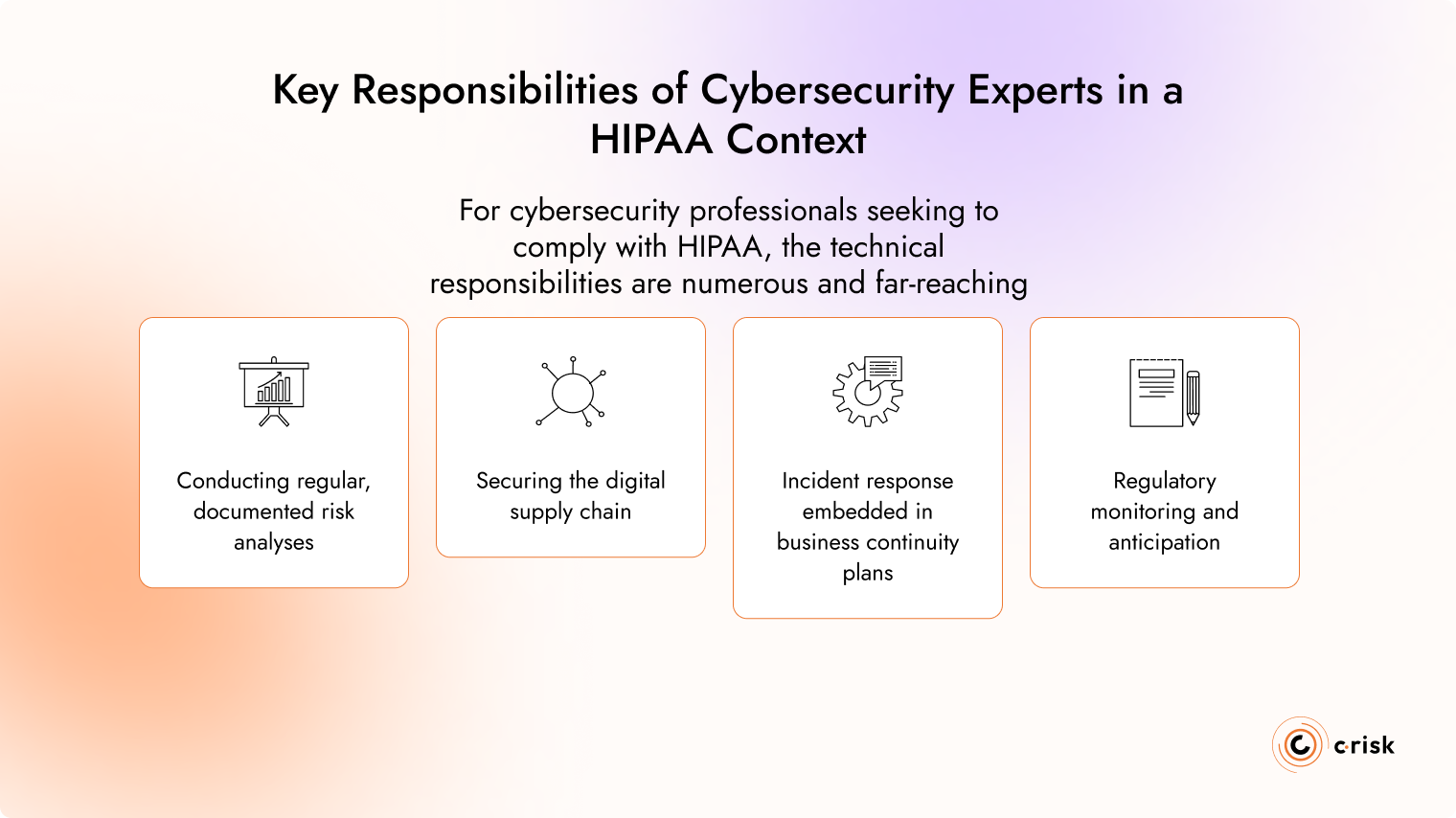

Hauptaufgaben von Cybersicherheitsexperten im HIPAA-Kontext

Für Cybersicherheitsexperten, die HIPAA einhalten, die technischen Verantwortlichkeiten sind zahlreich und weitreichend.

Durchführung regelmäßiger, dokumentierter Risikoanalysen ist die erste Säule. Die OCR identifiziert das Fehlen einer Risikobewertung als einen der am häufigsten genannten Verstöße bei ihren Prüfungen. Bei der Analyse müssen alle EPHI-Quellen innerhalb des Unternehmens identifiziert, Bedrohungen und Sicherheitslücken erfasst, die Wahrscheinlichkeit und die Auswirkungen jedes Szenarios bewertet und die ergriffenen Abhilfemaßnahmen dokumentiert werden. Sie muss bei jeder wesentlichen Änderung des Informationssystems wiederholt werden.

Identitäts- und Zugriffsmanagement (IAM) ist ein großes Unterfangen. Die von HIPAA vorgeschriebenen Zugriffskontrollen erfordern eine granulare Rechteverwaltung: Prinzip der geringsten Zugriffsrechte, eindeutige Identifikatoren für jeden Benutzer, sofortige Sperrung des Zugriffs bei Ausscheiden eines Mitarbeiters und MFA-Bereitstellung. Laut dem IBM/Ponemon-Bericht 2024 dauert es bei Sicherheitsverstößen mit kompromittierten Zugangsdaten im Durchschnitt 292 Tage zu erkennen und einzudämmen — ein Zeitfenster der Exposition mit dramatischen Folgen für Gesundheitsdaten.

Sicherung der digitalen Lieferkette ist eine wachsende Herausforderung. Jeder externe Anbieter, der auf ePHI zugreift, muss einer Geschäftspartnervereinbarung (BAA) und vorbehaltlich regelmäßiger Sicherheitsüberprüfungen (Risikobeurteilungen von Anbietern). Die Lieferkette stellt heute einen wichtigen Angriffsvektor dar: den Ransomware-Angriff gegen Gesundheitswesen ändern Im Februar 2024 deckte eine Tochtergesellschaft der UnitedHealth Group die systemische Sicherheitslücke von Drittanbietern auf. Die Gesamtkosten für die UnitedHealth Group werden auf geschätzt zwischen 2,3 und 2,45 Milliarden US-Dollar, und der Vorfall gefährdete die Daten von fast 30% der amerikanischen Bevölkerung.

Reaktion auf Vorfälle muss in Pläne zur Geschäftskontinuität eingebettet werden. Cybersicherheitsteams müssen in der Lage sein, einen Vorfall schnell zu qualifizieren (stellt er einen Verstoß im Sinne von HIPAA dar?) , dokumentieren Sie die ergriffenen Maßnahmen, sichern Beweise und halten Sie die in der Regel zur Meldung von Verstößen festgelegten Meldefristen ein. Die vorgeschlagene Aktualisierung der Sicherheitsregel würde Geschäftspartner dazu verpflichten, Sicherheitsvorfälle zu melden innerhalb von 24 Stunden der Entdeckung.

Regulatorische Überwachung und Antizipation sind schließlich wichtige Differenzierungskompetenzen. HIPAA entwickelt sich weiter: Die für 2025 vorgeschlagenen neuen Anforderungen (obligatorisches MFA, systematische Verschlüsselung, formalisierte Penetrationstests, vollständige Inventarisierung der Vermögenswerte) werden die technischen Verpflichtungen erheblich verschärfen. Cybersicherheitsexperten, die diese Veränderungen antizipieren, ermöglichen es ihren Unternehmen, sich proaktiv anzupassen und den regulatorischen Druck in einen Wettbewerbsvorteil umzuwandeln.

Best Practices für HIPAA-Compliance: Der Betriebsleitfaden für Cybersicherheitsexperten

Um die HIPAA-Konformität zu erreichen, müssen Sie keine Kästchen auf einer Checkliste ankreuzen. Es ist ein kontinuierlicher, iterativer Prozess, der auf technischem, organisatorischem und rechtlichem Fachwissen beruht. Hier sind die grundlegenden Praktiken, die jeder Cybersicherheitsexperte beherrschen muss, um eine Organisation, die HIPAA unterliegt, effektiv zu unterstützen.

Durchführung und Aufrechterhaltung einer umfassenden Risikoanalyse

Die Risikoanalyse ist der Eckpfeiler aller Bemühungen HIPAA einhalten. Die OCR betrachtet sie als die am häufigsten vernachlässigte Anforderung bei ihren Prüfungen. Im Gegensatz zu dem, was man annehmen könnte, schreibt HIPAA keine einzige Methodik vor. Entscheidend ist, dass die Analyse dokumentiert, reproduzierbar und regelmäßig aktualisiert wird.

Eine HIPAA-konforme Risikoanalyse muss den gesamten ePHI-Fußabdruck des Unternehmens abdecken: Identifizierung aller Datenquellen (Systeme, Anwendungen, Datenflüsse), Kartierung von Bedrohungen und Sicherheitslücken, Bewertung der Wahrscheinlichkeit und Auswirkungen jedes Szenarios und Definition eines priorisierten Behandlungsplans. Sie muss bei jeder wesentlichen Änderung des Informationssystems (Cloud-Migration, Einsatz neuer Tools, Fusion oder Übernahme) erneuert werden — nicht nur bei behördlichen Prüfungen.

Implementierung strenger Zugriffskontrollen und eines rigorosen Identitätsmanagements

Identity and Access Management (IAM) ist eine der Disziplinen, die am unmittelbarsten von HIPAA-Sicherheitsregel. Die von HIPAA vorgeschriebenen Zugriffskontrollen basieren auf mehreren, nicht verhandelbaren Säulen: eindeutige Identifikatoren für jeden Benutzer (generische oder gemeinsame Anmeldeinformationen sind ausdrücklich verboten), das Prinzip der geringsten Zugriffsrechte für alle Rollen, eine mehrstufige Authentifizierung für den gesamten Zugriff auf ePHI (gemäß dem vorgeschlagenen Update 2025 vorgeschrieben) und sofortiger Widerruf von Rechten bei Ausscheiden oder Rollenwechsel.

Eine systematische Protokollierung aller ePHI-Zugriffe ist ebenfalls Pflicht: Auditprotokolle müssen aufbewahrt, vor Manipulationen geschützt und regelmäßig überprüft werden, um anomales Verhalten zu erkennen.

Schutz von Daten durch Verschlüsselung und Netzwerksegmentierung

Verschlüsselung von elektronische geschützte Gesundheitsinformationen (ePHI) wird heute von der OCR als De-facto-Anforderung behandelt, obwohl die aktuelle HIPAA-Sicherheitsregel es immer noch als „adressierbar“ einstuft. Die für Januar 2025 vorgeschlagene Aktualisierung wird sie voraussichtlich vollständig verbindlich machen. Cybersicherheitsexperten müssen diese Änderung antizipieren und eine Ende-zu-Ende-Verschlüsselung für Daten sowohl bei der Übertragung (mindestens TLS 1.2) als auch im Ruhezustand (AES-256 empfohlen) implementieren.

Die Netzwerksegmentierung ist eine weitere wichtige Maßnahme: Systeme, auf denen ePHI gehostet wird, müssen vom Rest des Netzwerks und vor unkontrolliertem Internetzugang isoliert werden. Dieser Ansatz reduziert die Angriffsfläche erheblich und begrenzt den Explosionsradius einer potenziellen Bedrohung.

Strenges Management von Dritten und Geschäftspartnern

Jeder externe Anbieter, der auf ePHI zugreift, muss einem ordnungsgemäß ausgeführten unterliegen Geschäftspartnervereinbarung (BAA). Die Einhaltung der Vorschriften endet jedoch nicht mit der Vertragsunterzeichnung: Cybersicherheitsexperten müssen sicherstellen, dass BaaS auf dem neuesten Stand sind und dass die Anbieter regelmäßigen Sicherheitsbewertungen unterzogen werden (Risikobeurteilungen von Anbietern) und dass der gewährte Zugriff dokumentiert und auf das absolut Notwendige beschränkt ist.

Das vorgeschlagene HIPAA-Update 2025 würde Business Associates dazu verpflichten, Sicherheitsvorfälle innerhalb von 24 Stunden, eine Entwicklung, die Unternehmen dazu zwingt, klare, betriebliche Kommunikationskanäle mit all ihren Anbietern einzurichten.

Schulung von Teams und Testen von Verfahren zur Reaktion auf Vorfälle

Die menschliche Dimension ist oft das schwächste Glied bei der Einhaltung der HIPAA-Vorschriften. Die HIPAA-Datenschutzrichtlinie schreibt dokumentierte Schulungen für alle Mitarbeiter mit Zugang zu PHI vor. Für Cybersicherheitsexperten bedeutet dies die Entwicklung von Sensibilisierungsprogrammen, die auf unterschiedliche Mitarbeiterprofile (klinisches, administratives und IT-Personal) zugeschnitten sind. In speziellen Modulen werden die Erkennung von Phishing-Angriffen, die Verwaltung der Arbeitsstationen und die Verfahren behandelt, die bei einem vermuteten Vorfall zu befolgen sind.

Notfallpläne müssen regelmäßig durch Simulationsübungen getestet werden (Übungen am Tisch). Diese Tests stellen sicher, dass das Unternehmen in der Lage ist, einen Vorfall schnell zu qualifizieren (handelt es sich um einen HIPAA-Verstoß?) , aktivieren Sie die entsprechenden Eskalationspfade und halten Sie die Meldefristen ein, die in der Regel zur Meldung von Verstößen festgelegt sind.

HIPAA und künstliche Intelligenz: Compliance-Herausforderungen im Zeitalter der KI

Künstliche Intelligenz verändert das Gesundheitswesen rasant: Diagnosetools für die medizinische Bildgebung, Assistenten für klinische Dokumentation, Patienten-Chatbots, prädiktive Algorithmen, Triage-Modelle... Diese vielversprechenden Technologien werfen beispiellose Fragen zum Schutz von geschützte Gesundheitsinformationen (PHI), und das HIPAA-Framework, das in einer Zeit vor der KI entwickelt wurde, muss weiterentwickelt werden, um diesen Herausforderungen gerecht zu werden.

KI im Gesundheitswesen: Ein neuer Risikoperimeter für ePHI

Sobald ein künstliches Intelligenzsystem ePHI erstellt, empfängt, verwaltet oder überträgt — ganz gleich, ob es sich um ein anhand von Patientenakten trainiertes Diagnosemodell, ein klinisches Transkriptionstool oder einen generativen medizinischen Assistenten handelt — fällt es in den Anwendungsbereich der HIPAA-Sicherheitsregel. In der Praxis bedeutet dies, dass dieselben Anforderungen gelten: Datenverschlüsselung, Zugriffskontrollen, Protokollierung und Risikoanalyse.

Die von HHS im Januar 2025 vorgeschlagene Aktualisierung geht noch weiter und führt zum ersten Mal Bestimmungen ein, die sich ausdrücklich mit KI befassen. Regulierte Unternehmen werden verpflichtet sein, alle KI-Software, die ePHI erstellt, empfängt, verwaltet oder überträgt, in ihr Technologie-Inventar aufzunehmen, auch wenn ePHI zum Trainieren des Modells verwendet wird.

Spezifische Herausforderungen, die KI für die HIPAA-Compliance mit sich bringt

Trainingsmodelle zu Gesundheitsdaten ist ein erster Bereich von erheblicher Komplexität. Wenn ein KI-Modell anhand identifizierbarer PHI trainiert wird, müssen diese Daten gemäß den von der HHS zugelassenen Methoden anonymisiert werden (Sicherer Hafen oder Entschlossenheit eines Experten) vor Gebrauch. Wenn eine Anonymisierung nicht möglich ist, muss die gesamte Trainingsinfrastruktur die HIPAA-Sicherheitsregel erfüllen. Verstöße in dieser Phase, die oft schlecht überwacht werden, können über einen längeren Zeitraum unentdeckt bleiben.

Der notwendige Mindeststandard stellt auch KI-Systeme vor eine große Herausforderung. KI-Systeme sind technisch so konzipiert, dass sie mit umfassenden Datensätzen am besten funktionieren, was zu einem direkten Konflikt mit der HIPAA-Anforderung führt, die den Zugriff auf die PHI beschränkt, die für den beabsichtigten Zweck unbedingt erforderlich ist. Unternehmen müssen technische Kontrollen implementieren, um die Datenexposition von Modellen auf der Grundlage ihres tatsächlichen Anwendungsfalls zu begrenzen.

Drittanbieter von KI stellen einen weiteren kritischen Bereich der Wachsamkeit dar. Die Verwendung von KI-APIs oder Cloud-Diensten, auch unbeabsichtigt, kann einen schwerwiegenden HIPAA-Verstoß darstellen. Jeder externe Anbieter, der KI-Dienste anbietet, die PHI verarbeiten, muss HIPAA-konform sein und ein Business Associate Agreement (BAA) unterzeichnen. Cybersicherheitsexperten müssen daher die HIPAA-Konformitätsbewertung in ihre Lieferantenauswahl- und Qualifizierungsprozesse integrieren.

KI-gestützte Cyberangriffe stellen eine neue Bedrohung dar, die in direktem Zusammenhang mit der Ausbreitung der KI steht. Bei sogenannten „offensiven KI-Angriffen“ wird Code verwendet, der sich verändern kann, wenn er etwas über seine Umgebung lernt, was es schwieriger macht, ihn zu erkennen und zu neutralisieren. Angesichts dieser neuen Bedrohungen stoßen traditionelle Abwehrmaßnahmen an ihre Grenzen, und Gesundheitsorganisationen müssen in Lösungen zur Verhaltenserkennung und Zero-Trust-Architekturen investieren.

Die Zukunft von HIPAA: Auf dem Weg zu einem regulatorischen Rahmen, der für das digitale Zeitalter geeignet ist

Das vorgeschlagene Update des HIPAA-Sicherheitsregel im Januar 2025, der ersten großen Überarbeitung seit 2013, ist das bislang deutlichste Signal dafür, dass die US-Gesetzgeber eine Bestandsaufnahme der Herausforderungen vornehmen, die sich aus der digitalen Transformation des Gesundheitssektors ergeben. Für Organisationen, die KI im Gesundheitswesen einsetzen, sind diese Änderungen besonders bedeutsam: Sie beseitigen die Unterscheidung zwischen erforderlichen und adressierbaren Schutzmaßnahmen und führen zu strengeren Erwartungen in Bezug auf Risikomanagement, Verschlüsselung und Widerstandsfähigkeit.

Neben dieser Aktualisierung prägen mehrere regulatorische Trends die Zukunft von HIPAA: die mögliche Einführung eines einheitlichen US-Bundesdatenschutzgesetzes (das den HIPAA-Rahmen ergänzen oder ändern könnte), strengere Verpflichtungen im Zusammenhang mit algorithmischer Transparenz (Information von Patienten, wenn KI-Systeme an Entscheidungen beteiligt sind, die sie betreffen) und die zunehmende internationale regulatorische Zusammenarbeit, insbesondere zwischen der HHS und den europäischen Datenschutzbehörden im Rahmen der DSGVO.

Für Cybersicherheitsexperten ist diese regulatorische Entwicklung sowohl eine Herausforderung (mit einem sich schnell ändernden Rahmen auf dem Laufenden zu bleiben) als auch eine Chance: Sie müssen sich als strategische Partner positionieren, die in der Lage sind, Gesundheitsorganisationen durch eine sichere digitale Transformation zu führen.

HIPAA: Ein anspruchsvoller Standard, der gleiche Fachkenntnisse erfordert

HIPAA ist mehr als ein regulatorischer Rahmen: Es ist ein hoher Sicherheitsstandard, der den außergewöhnlichen Wert von Gesundheitsdaten und die Schwere der Folgen eines Verstoßes widerspiegelt. Für Cybersicherheitsexperten gilt es, das zu beherrschen HIPAA-Datenschutzrichtlinie, das HIPAA-Sicherheitsregel, das Regel zur Meldung von Verstößen, und die Entwicklungen durch die HITECH-Gesetz ist zu einer grundlegenden Kompetenz für jedes Engagement im amerikanischen Gesundheitssystem geworden.

Die Komplexität dieses Rahmens — die Überbrückung technischer, rechtlicher und organisatorischer Verpflichtungen, Verwaltung durch Dritte, Reaktion auf Vorfälle und Risikoquantifizierung — erfordert einen strukturierten, toolgestützten Ansatz.

Das ist die Mission C-Risiko hat es sich zur Aufgabe gemacht, Unternehmen dabei zu unterstützen, ihr Cyberrisiko zu verstehen, zu quantifizieren und zu reduzieren, auch in den am stärksten regulierten Umgebungen wie denen, die HIPAA unterliegen. Durch einen Ansatz, der auf folgenden Grundlagen basiert Quantifizierung von Cyberrisiken (CRQ), unterstützt C-Risk seine Kunden dabei, fundierte Entscheidungen zu treffen, Sicherheitsressourcen optimal einzusetzen und den Wert ihrer Investitionen in Cybersicherheit konkret nachzuweisen — alles wichtige Hebel, um die Anforderungen von HHS und OCR konsequent und effizient zu erfüllen.

Was ist HIPAA?

HIPAA (Gesetz zur Portabilität und Rechenschaftspflicht von Krankenversicherungen) ist ein US-Bundesgesetz, das 1996 erlassen wurde. Es legt nationale Standards zum Schutz der Privatsphäre und Sicherheit der Gesundheitsdaten von Patienten fest. Es gilt für alle Akteure im amerikanischen Gesundheitssystem, die geschützte Gesundheitsinformationen (PHI) erstellen, empfangen, übertragen oder speichern, sowie für ihre externen Dienstleister. Bei Nichteinhaltung drohen Unternehmen finanzielle Sanktionen, die sich auf über 2 Millionen US-Dollar pro Verstoß belaufen können.

Für wen gilt HIPAA?

HIPAA gilt für zwei Kategorien von Akteuren. Erstens betraf es Einrichtungen: Gesundheitsdienstleister (Ärzte, Krankenhäuser, Apotheken), Krankenversicherungen und Clearingstellen im Gesundheitswesen. Zweitens Geschäftspartner: jeder externe Anbieter, der Gesundheitsdaten im Namen einer betroffenen Stelle verarbeitet, unabhängig davon, ob es sich um einen Cloud-Hosting-Anbieter, einen Herausgeber medizinischer Software oder ein Cybersicherheitsunternehmen handelt. Geschäftspartner müssen eine Geschäftspartnervereinbarung (BAA) unterzeichnen.

Was ist der Unterschied zwischen GDPR und HIPAA?

Die DSGVO und HIPAA verfolgen ähnliche Ziele — den Schutz personenbezogener Daten und Gesundheitsdaten —, ihr Geltungsbereich ist jedoch unterschiedlich. Die DSGVO ist eine europäische Verordnung, die für alle personenbezogenen Daten in allen Sektoren gilt, wann immer sie in der EU ansässig sind. HIPAA ist ein US-amerikanisches Gesetz, das ausschließlich für Gesundheitsdaten innerhalb des amerikanischen Gesundheitssystems gilt. HIPAA stellt hochspezifische sektorale Anforderungen (Verschlüsselung, Auditprotokollierung, BAA), während die DSGVO einen umfassenderen, prinzipienbasierten Ansatz verfolgt, der auf Datenminimierung und Einwilligung ausgerichtet ist.

In Verbindung stehende Artikel

Lesen Sie mehr über Cyberrisiken, Ransomware-Angriffe, Einhaltung gesetzlicher Vorschriften und Cybersicherheit.

.svg)