Third-Party Vendor Management: Wie Sie eine einheitliche Sicht auf Ihr erweitertes Unternehmensökosystem gewinnen

In heutigen hochvernetzten Organisationen ist das Management von Drittanbietern unverzichtbar geworden – gleichzeitig aber immer schwerer zu steuern. Jede Abteilung arbeitet mit externen Dienstleistern zusammen, von SaaS-Plattformen bis hin zu operativen Support-Anbietern. Trotz dieser wachsenden Abhängigkeit verfügen viele Organisationen weiterhin nur über ein fragmentiertes, siloartiges Verständnis ihres erweiterten Unternehmensökosystems.

Eine einheitliche Sicht ist längst kein „Nice-to-have“ mehr. Sicherheits- und Risikoteams können nur das priorisieren und schützen, was sie auch sehen. In diesem Artikel zeigen wir, wie Sie diese ganzheitliche Transparenz erreichen und damit ein strategisch ausgerichtetes Third-Party-Vendor-Management unterstützen können.

- Die meisten Organisationen verfügen über keine vollständige Sicht auf ihr Drittanbieter-Ökosystem – die Lücken entstehen häufig dort, wo keine einzelne Funktion klare Verantwortung trägt

- Shadow IT und dezentrale Implementierungen führen zu Risiken ohne formale Third-Party-Überwachung

- Ein vollständiges Lieferanteninventar ist im Rahmen eines gemeinsamen Governance-Modells realisierbar

- Priorisierung beginnt mit dem Verständnis der Kritikalität von Anbietern: Wer hat Zugriff auf Ihre Daten, Systeme und wertschöpfenden Prozesse?

- Automatisierung hilft, manuelle Prozesse zu operationalisieren und Ergebnisse nachzuverfolgen

Verstehen, was im Third-Party Vendor Management fehlt

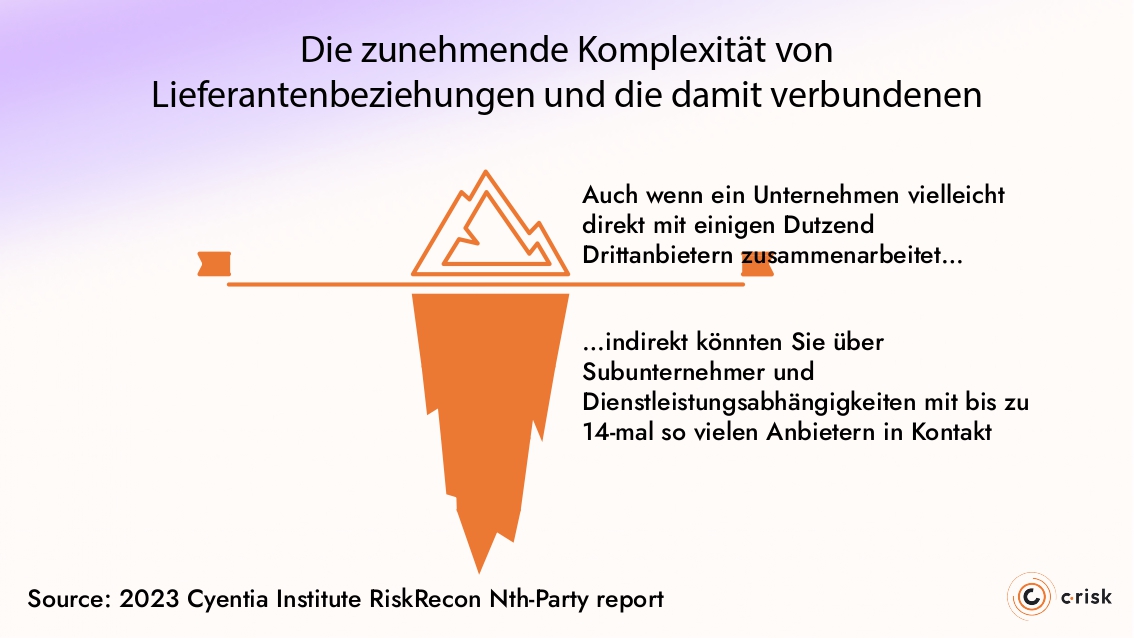

Die wachsende Komplexität von Lieferantenbeziehungen und die daraus entstehenden Risiken

Moderne Unternehmen operieren zunehmend über Netzwerke von Drittanbietern, um schnell zu skalieren, spezialisiertes Know-how zu nutzen und interne Ressourcen auf wertschöpfende Tätigkeiten zu konzentrieren. Mit steigender Anzahl von Lieferanten zeigt sich jedoch bei tiefergehenden Analysen häufig ein wesentlich komplexeres Ökosystem unter der Oberfläche.

Besonders deutlich wird dies im 2023 Cyentia Institute RiskRecon Nth-Party Report, der zeigt, dass Drittparteibeziehungen sich bis auf die Ebene von Viert- und Fünftparteien erstrecken. Während ein Unternehmen direkt mit einigen Dutzend Drittanbietern arbeitet, kann es indirekt über Subunternehmer und Serviceabhängigkeiten bis zu 14-mal mehr Lieferanten exponiert sein. Dieser Verstärkungseffekt vergrößert die Angriffsfläche erheblich – weit über das hinaus, was klassische Vendor-Management-Programme berücksichtigen.

In Kombination mit der siloartigen Verwaltung von Lieferanten bleibt ein erheblicher Teil des Third-Party-Cyberrisikos unsichtbar. Risiken, die nicht bekannt sind, können weder bewertet noch priorisiert werden – obwohl gerade indirekte Abhängigkeiten im Falle eines Cyberangriffs erhebliche operative Auswirkungen haben können.

Shadow IT als blinder Fleck im Vendor Management

Shadow IT stellt eine weitere zentrale Herausforderung im Third-Party Risk Management dar. Darunter fallen alle Tools, Anwendungen oder Services, die von Mitarbeitenden ohne formalen Genehmigungsprozess eingesetzt werden. Häufig greifen Mitarbeitende auf webbasierte Lösungen außerhalb des regulären Beschaffungsprozesses zurück, um effizienter zu arbeiten oder die Zusammenarbeit zu erleichtern.

Auch wenn diese Nutzung in guter Absicht erfolgt, werden dadurch neue Drittanbieter in die IT-Umgebung eingeführt – ohne die Transparenz und Kontrolle, auf die ein reifes Vendor-Management-Programm angewiesen ist.

Der Kaspersky Human Factor 360 Report 2023 bestätigt diese Problematik: 11 % der Cybervorfälle standen im Zusammenhang mit nicht genehmigten Anwendungen oder Services, die von Mitarbeitenden eingeführt wurden. Häufig waren Remote-Arbeit und private Endgeräte die Ursache. Dieses Muster zeigt sich branchenübergreifend und unterstreicht, dass die zentrale Herausforderung im Aufbau klarer, gemeinsam getragener Prozesse zur Bewertung und Freigabe neuer Tools liegt.

Shadow IT ist kein reines Technologieproblem. Eine starke Cyber-Governance sorgt für abgestimmte Prozesse und stellt sicher, dass neue Tools und Anbieter inventarisiert und bewertet werden, bevor sie produktiv eingesetzt werden.

Grundlagen für ein wirksames Third-Party Vendor Management schaffen

Gestaltung eines einheitlichen Lieferanteninventars

Eine belastbare Sicht auf das Drittanbieter-Ökosystem beginnt mit einem einheitlichen Lieferantenregister. Keine einzelne Funktion verfügt über das vollständige Bild:

- Einkauf kennt die Verträge

- IT verwaltet Zugriffe und Integrationen

- Informationssicherheit führt Bewertungen durch

- Finanzen sehen Zahlungsströme

- Recht versteht vertragliche Verpflichtungen

Nur ein funktionsübergreifender Ansatz ermöglicht eine verlässliche Grundlage für Vendor Management.

Eine Analyse des Cyentia Institute (2023) zeigt, dass Organisationen, die vier oder mehr Datenquellen zur Erstellung ihres Lieferanteninventars nutzen, bis zu doppelt so viele materiell relevante Anbieter identifizieren wie solche, die sich auf eine einzelne Quelle verlassen. Mit zunehmender Zusammenarbeit verbessert sich die Fähigkeit, die eigene Angriffsfläche gezielt zu steuern.

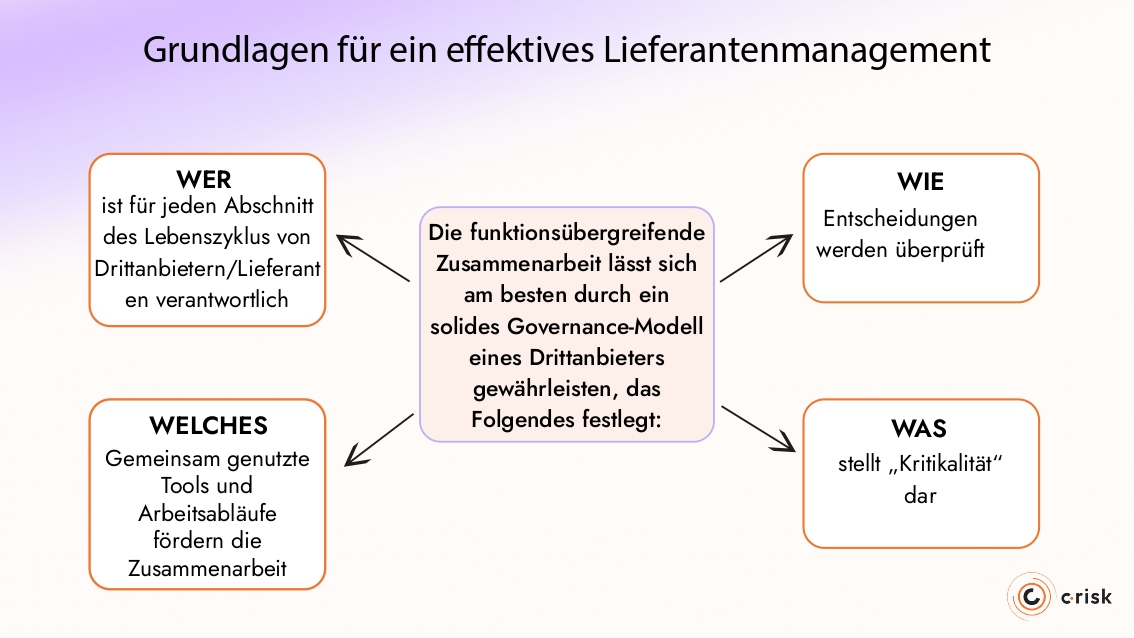

Überwindung funktionsübergreifender Komplexität

Third-Party Vendor Management betrifft Einkauf, Recht, Fachbereiche, IT, Informationssicherheit und jede Business Unit. Arbeiten diese Funktionen in Silos, wird es zunehmend schwieriger, eine akkurate Sicht auf das Lieferantenökosystem zu erhalten – und Cyberrisiken wirksam zu steuern.

Eine starke Third-Party-Governance definiert klar:

- Verantwortlichkeiten entlang des Vendor-Lifecycles: Onboarding, Nachweiserhebung, Zugriffsmanagement, Bewertungen, Monitoring, Vertragsverlängerung und Offboarding

- Entscheidungslogiken: Auslöser für Sicherheitsprüfungen, rechtliche Freigaben, Workflows

- Gemeinsame Tools und Prozesse: TPRM-Plattformen, einheitliches Risikoscoring, funktionsübergreifende Transparenz

- Kritikalität: Gemeinsame Definition im Einklang mit Business Impact, Risikoappetit und regulatorischen Anforderungen

Mit einer vollständigen Sicht auf Drittanbieter wird eine weitere, oft übersehene Dimension sichtbar: die Einbettung der Anbieter in Wertschöpfungsketten. Drittparteien verarbeiten sensible Daten, integrieren sich in interne Systeme, unterstützen Kernprozesse oder kritische Werttreiber. Effektives Risikomanagement erfordert ein klares Verständnis darüber, wo jeder Anbieter eingebunden ist und welche Auswirkungen ein Ausfall hätte.

Von Transparenz zu umsetzbarer Vendor Intelligence

Anreicherung von Lieferantendaten durch risikobasierte Priorisierung

Auch ohne formale Risikoanalyse lassen sich Lieferanten für eine erste Priorisierung strukturieren. Drei zentrale Fragen können ohne Drittanbieterinput beantwortet werden:

- Hat der Anbieter Zugriff auf oder verarbeitet er kritische bzw. sensible Daten (z. B. personenbezogene Daten, Gesundheitsdaten, geistiges Eigentum)?

- Hat der Anbieter Zugriff auf Netzwerke oder IT-Architektur?

- Hat der Anbieter Zugriff auf oder verwaltet er umsatzrelevante Aktivitäten?

Diese Fragen ermöglichen die Bestimmung der Kritikalität innerhalb des Drittanbieter-Ökosystems.

Warum ist ein risikobasiertes Zugriffs-Inventar so wichtig?

Der Zugriff eines Anbieters auf kritische Assets und seine Position entlang der Wertschöpfungskette erlauben eine erste risikobasierte Triage. Wer weiß, wer auf welche Daten zugreift, kann die Angriffsfläche gezielter steuern.

Traditioneller Ansatz vs. datengetriebener Ansatz

Klassische Vendor-Management-Programme inventarisieren Drittanbieter und führen Due-Diligence-Prüfungen durch. Die Risikobewertung basiert jedoch häufig auf Fragebögen zu Vertrag und Geschäftsumfang. Priorisiert wird nach Vertragswert oder Umsatz.

Vertragsgröße korreliert jedoch nicht mit Risiko.

Zusammenarbeit steuern mit einem Einfluss-vs.-Risiko-Modell

Priorisierung ist besonders wirksam, wenn sie auch die Zusammenarbeit lenkt. Vendor-Risiken können nicht isoliert von einer einzelnen Funktion bewertet oder gesteuert werden. Ein praktikabler Ansatz ist die Einordnung jedes Anbieters entlang zweier Dimensionen:

- Höhe des eingebrachten Risikos

- Grad des Einflusses auf Kontrollen und Verhalten des Anbieters

Hochrisiko-Anbieter mit Zugriff auf kritische Daten, Netzwerke oder Kernprozesse erfordern eine enge, koordinierte Zusammenarbeit zwischen Security, IT, Einkauf und Business. Geringe Risiken bei geringem Einfluss erfordern dagegen kompensierende interne Kontrollen und vereinfachte Review-Zyklen.

Dieses Modell stellt sicher, dass Ressourcen dort eingesetzt werden, wo Zusammenarbeit die größte Risikoreduktion erzielt.

Automatisierung des Third-Party Vendor Managements

Mit einem einheitlichen Inventar und klarer Priorisierung kann Automatisierung das Programm skalieren und aktuell halten. Datengetriebene Tools unterstützen u. a.:

- Outside-in-Transparenz zur Identifikation exponierter Assets

- Kontinuierliches Monitoring von Angriffsflächen und Zugriffspfaden

- Cyber Threat Intelligence (CTI) zu aktiven Kampagnen oder Credential-Leaks

- Nachweis- und Kontrolltracking über alle Funktionen hinweg

- Quantitative Priorisierung mit FAIR-basierten Modellen

- Workflow-Automatisierung zur risikobasierten Aufgabenverteilung

Aufbau eines einheitlichen, datengetriebenen Vendor-Managements mit C-Risk

Viele Organisationen kämpfen mit fragmentierter Sichtbarkeit, unklarer Verantwortung und Prozessen, die mit dem Unternehmenswachstum nicht mithalten. Der in diesem Artikel beschriebene Ansatz – einheitliches Inventar, risikobasierte Anreicherung, Priorisierung nach Risiko und Einfluss sowie gezielte Automatisierung – schafft ein Programm, das sich an der realen Arbeitsweise des Unternehmens orientiert.

C-Risk unterstützt Teams beim Aufbau dieser Fähigkeit mit einem strukturierten, datengetriebenen Ansatz: Governance klären, Vendor-Zugriffe entlang der Wertschöpfungskette abbilden, priorisieren und – wenn reif – Automatisierung, Outside-in-Transparenz und FAIR-basierte Quantifizierung integrieren.

Wenn Sie Ihr Third-Party Vendor Management stärken oder datengetrieben weiterentwickeln möchten, vereinbaren Sie noch heute ein Gespräch mit einem C-Risk-Experten.