Gestion des fournisseurs tiers : comment obtenir une vue unifiée de votre écosystème d’entreprise étendu

Dans les organisations hyperconnectées d’aujourd’hui, la gestion des fournisseurs tiers est devenue à la fois indispensable et de plus en plus difficile à maîtriser. Chaque département collabore avec des prestataires externes, des plateformes SaaS aux services opérationnels. Malgré cette dépendance croissante, les organisations fonctionnent encore avec une vision fragmentée et cloisonnée de leur entreprise étendue.

Une vue unifiée n’est plus un simple « nice to have ». Les équipes de sécurité et de gestion des risques ne peuvent ni prioriser ni protéger ce qu’elles ne voient pas. Dans cet article, nous montrons comment obtenir cette vision unifiée et soutenir un programme de gestion des fournisseurs plus stratégique.

- La plupart des organisations n’ont pas une vue complète de leur écosystème de fournisseurs tiers — et les lacunes se situent généralement là où aucune fonction ne détient la responsabilité globale.

- Le Shadow IT et la mise en œuvre décentralisée introduisent des risques sans contrôle par des tiers.

- Un inventaire complet des fournisseurs est possible dans un modèle de gouvernance partagé.

- La priorisation commence par la compréhension de la criticité des fournisseurs : qui a accès à vos données, vos systèmes, et aux parties de la chaîne de valeur qui génèrent des revenus.

- L’automatisation peut aider à opérationnaliser les processus manuels et à suivre les résultats.

Comprendre ce qui manque à votre gestion des fournisseurs tiers

La complexité croissante des relations avec les fournisseurs et les risques associés

Les entreprises actuelles fonctionnent avec des réseaux de fournisseurs tiers pour accélérer leur croissance, accéder à une expertise spécialisée et concentrer leurs ressources internes sur la création de valeur. Toutefois, à mesure que leur nombre augmente, les évaluations approfondies révèlent souvent un écosystème beaucoup plus complexe qu’il n’y paraît.

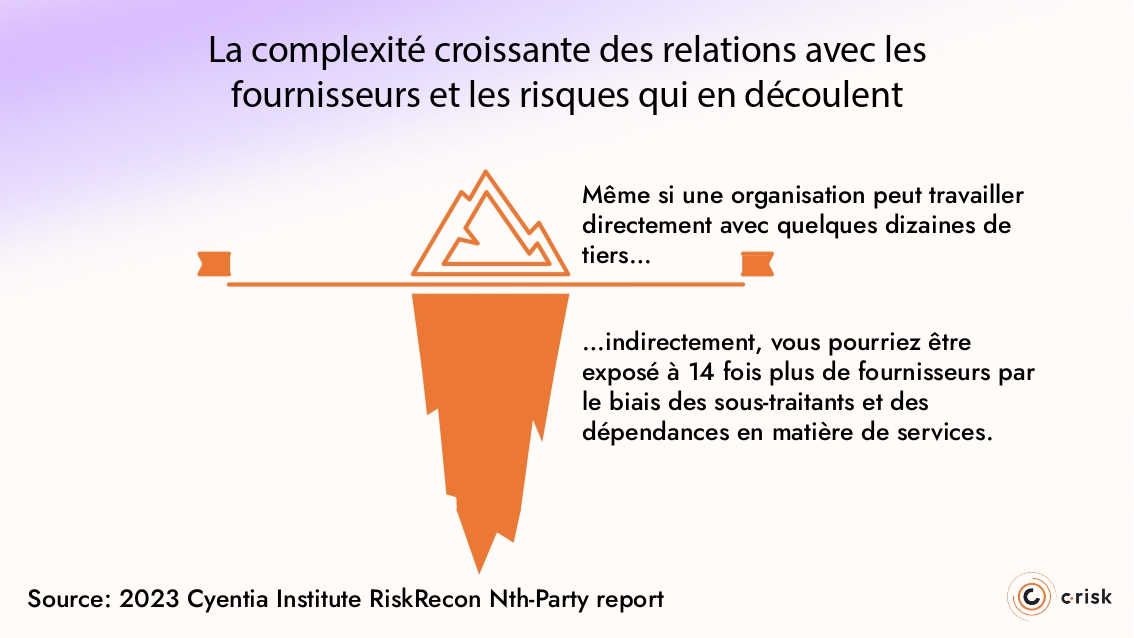

La preuve la plus marquante provient du rapport Cyentia Institute RiskRecon Nth-Party 2023, qui montre que les relations tierces s’étendent également aux niveaux 4 et 5. Si une organisation peut travailler directement avec quelques dizaines de tiers, indirectement, vous pourriez être exposé à 14 fois plus de fournisseurs par le biais de sous-traitants et de dépendances de services. Cet effet amplificateur étend considérablement votre surface d’attaque au-delà de ce que la plupart des programmes de gestion des fournisseurs anticipent.

Combiné aux approches cloisonnées encore courantes, cela crée un écosystème où une part significative du risque cyber lié aux tiers reste invisible. Vous ne pouvez pas évaluer ni prioriser des risques que vous ne connaissez pas — alors même que ces relations indirectes peuvent impacter vos opérations en cas de cyberattaque.

Le Shadow IT : un angle mort dans la gestion des fournisseurs

Le Shadow IT constitue un autre défi. Il s’agit de tout outil, application ou service utilisé par les employés sans passer par le processus d’approbation formel. Les employés adoptent ces outils pour gagner en efficacité ou collaborer plus facilement. Même si l’intention est positive, ils introduisent de nouveaux fournisseurs dans l’environnement sans les contrôles sur lesquels repose un programme mature.

Le rapport Kaspersky Human Factor 360 (2023) illustre cette réalité :

11 % des incidents cyber impliquaient des applications ou services non approuvés introduits par des employés, souvent en conséquence du télétravail ou de l’utilisation d’appareils personnels.

Le Shadow IT n’est pas seulement un problème technologique. Une gouvernance cyber solide permet d’aligner les équipes autour de processus communs et d’assurer que les nouveaux outils et fournisseurs soient inventoriés et évalués avant leur adoption.

Poser les bases d’une gestion efficace des fournisseurs tiers

Construire un inventaire unifié des fournisseurs

Construire une vue précise de votre écosystème tiers commence par un référentiel unifié des fournisseurs. Aucune fonction n’a la vision complète : les Achats connaissent les contrats, l’IT gère les accès et intégrations, la Sécurité évalue les risques, la Finance voit les paiements, le Juridique gère les obligations. Une approche interfonctionnelle est la seule manière d’établir une base fiable pour la gestion des fournisseurs.

Une analyse de 2023 du Cyentia Institute révèle que les organisations utilisant quatre sources de données ou plus pour construire leur inventaire identifient jusqu’à deux fois plus de fournisseurs réellement pertinents que celles n’en utilisant qu’une. Plus la coopération s’améliore, plus vous êtes en mesure de gérer efficacement votre surface d’attaque.

Surmonter la complexité interfonctionnelle

La gestion des fournisseurs tiers concerne les Achats, le Juridique, les Métiers, l’IT, la Sécurité et toutes les unités opérationnelles. Lorsque ces fonctions opèrent en silos, elles rendent involontairement plus difficile la vision complète de l’écosystème fournisseur et compliquent davantage la gestion efficace des risques cyber.

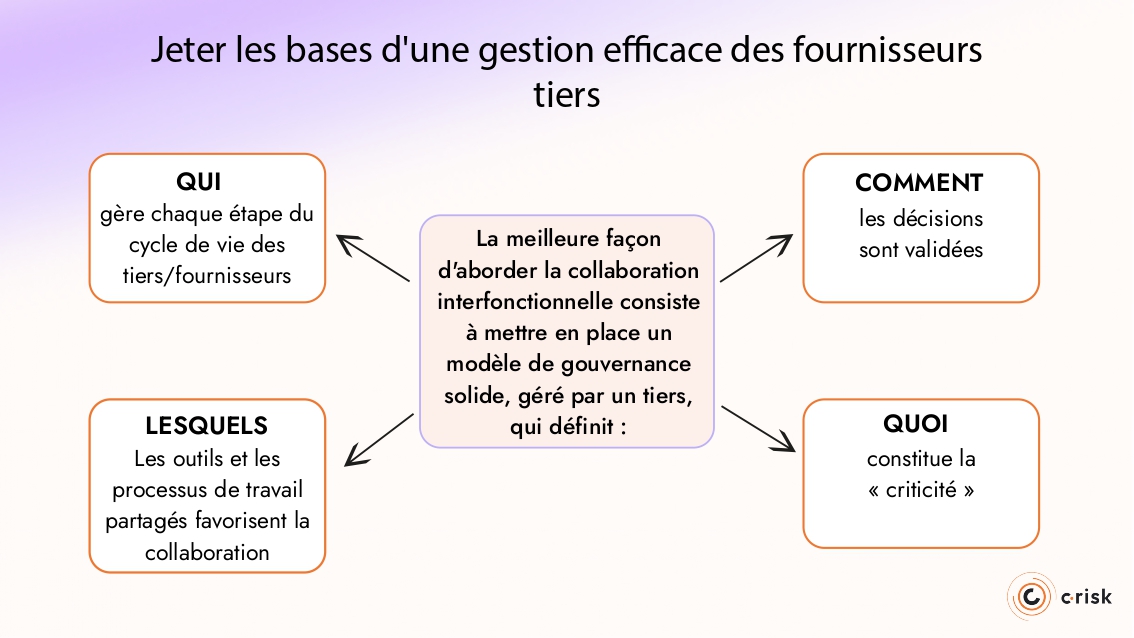

La collaboration interfonctionnelle est mieux encadrée par un modèle de gouvernance solide définissant :

- Les responsabilités pour chaque phase du cycle de vie d’un fournisseur — onboarding, collecte de preuves, accès, évaluations, suivi, renouvellement, offboarding

- Les règles de validation — ce qui déclenche un contrôle sécurité, ce qui nécessite une validation juridique, les workflows

- Les outils et workflows partagés — solutions de gestion des risques tiers, scoring unifié, accessibilité transversale

- La définition de la “criticité” — alignant impact business, appétence au risque et obligations réglementaires

Avec une vue complète de vos fournisseurs, un nouveau niveau d’analyse devient possible — souvent négligé — permettant une priorisation basée sur les risques. Les tiers traitent des données sensibles, s'intègrent aux systèmes internes, fournissent des composants essentiels aux processus métier ou soutiennent des maillons essentiels de la chaîne de valeur. Pour gérer efficacement les risques, il est nécessaire de comprendre exactement le rôle de chaque fournisseur : quelles données il traite, à quels systèmes il accède, quelles fonctions opérationnelles dépendent de lui et comment sa défaillance affecterait l'activité.

Transformer la visibilité en intelligence exploitable sur les fournisseurs

Enrichir les données fournisseurs pour une priorisation basée sur les risques

Même sans réaliser une évaluation formelle, il est possible de classer les fournisseurs via une première priorisation basée sur les risques. Trois questions clés suffisent :

- Le fournisseur accède-t-il ou traite-t-il des données critiques ou sensibles (PII, PHI, IP) ?

- Le fournisseur accède-t-il à votre réseau ou à votre architecture IT ?

- Le fournisseur accède-t-il ou contribue-t-il à des activités génératrices de revenus ?

Ces questions permettent d’établir la criticité des fournisseurs dans votre écosystème tiers.

Pourquoi un inventaire basé sur l’accès des fournisseurs est-il essentiel à votre stratégie tiers ?

L’accès d’un prestataire à vos actifs critiques et sa position dans vos chaînes de valeur permettent un tri stratégique basé sur les risques. Savoir qui accède à quelles données vous aide à gérer plus efficacement votre surface d’attaque.

En quoi l’approche traditionnelle diffère-t-elle d’une approche pilotée par les données ?

Alors que l'approche traditionnelle de gestion des fournisseurs tiers consiste à inventorier les tiers et à effectuer des vérifications préalables, les évaluations des risques se concentrent sur les fournisseurs en fonction de questionnaires commerciaux et contractuels. Elles effectuent un triage en fonction de la taille du contrat ou du chiffre d'affaires. La taille du contrat n'est pas corrélée au risque.

Orienter la collaboration grâce au modèle Influence / Risque

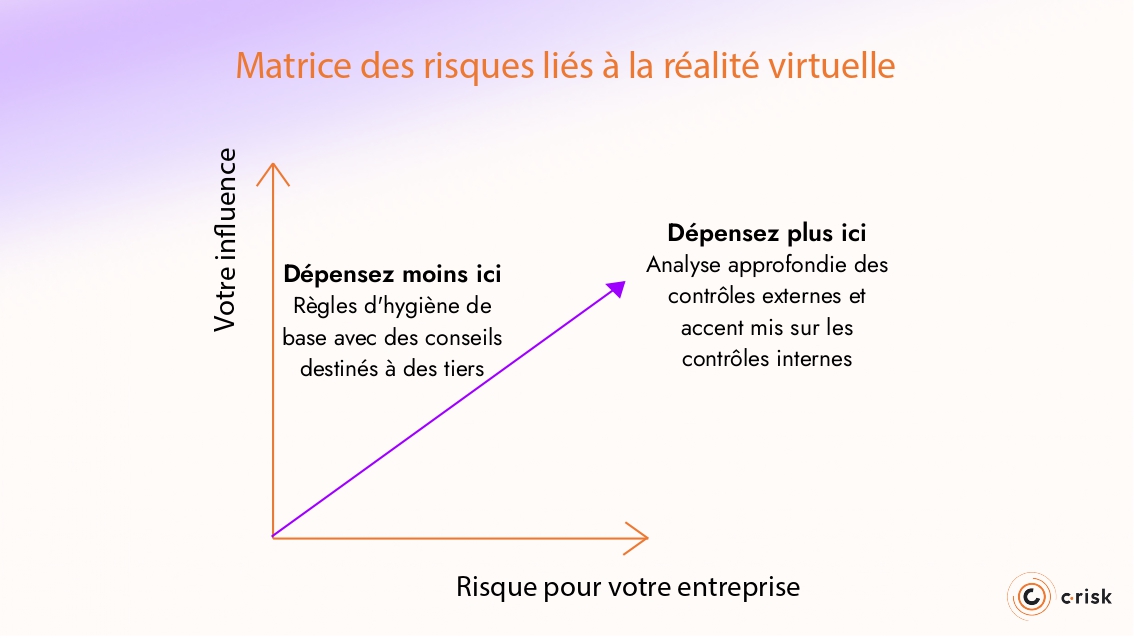

La priorisation est d’autant plus efficace qu’elle permet également de guider la manière dont les équipes travaillent ensemble. Le risque lié aux fournisseurs ne peut pas être évalué ou géré par une seule fonction. Une manière pratique de coordonner les efforts consiste à cartographier chaque fournisseur selon deux dimensions : le niveau de risque qu’il introduit et le degré d’influence que vous avez sur ses contrôles et son comportement.

Les fournisseurs à haut risque — avec accès à des données critiques, aux réseaux ou aux opérations essentielles — nécessitent une approche plus approfondie et coordonnée entre la Sécurité, l’IT, les Achats et les équipes métiers. Ce sont ces relations où les évaluations partagées, des attentes claires et un suivi continu font une différence mesurable. Les fournisseurs à faible risque et sur lesquels vous avez peu d’influence requièrent une stratégie différente : des contrôles internes compensatoires, des exigences d’hygiène clairement définies et des cycles de revue simplifiés. La matrice aide les équipes à éviter de consacrer du temps là où l’impact est limité, et à concentrer leurs efforts là où la collaboration réduit réellement le risque.

Automatiser la gestion des fournisseurs tiers avec des outils modernes

Après avoir établi un inventaire unifié et un modèle de priorisation clair, l’automatisation permet de passer à l’échelle et de maintenir votre programme de gestion des fournisseurs tiers à jour au fur et à mesure que les conditions évoluent. La plupart des équipes commencent avec des revues manuelles, mais les outils tiers pilotés par les données peuvent rationaliser le travail et fournir des signaux précoces lorsque l’exposition liée à un fournisseur change.

Voici quelques exemples :

- Une visibilité “outside-in” pour identifier les actifs exposés ou les dérives de configuration

- Une surveillance continue pour détecter les changements dans la surface d’attaque d’un fournisseur ou dans ses chemins d’accès

- Des renseignements sur les menaces (CTI) pour mettre en évidence des campagnes actives ou des identifiants compromis

- Un suivi des contrôles et des preuves pour maintenir une documentation à jour dans toutes les fonctions

- Des méthodes quantitatives, comme les modèles basés sur FAIR, pour une priorisation défendable

- Une automatisation des workflows pour orienter les revues vers les bonnes équipes en fonction du niveau de risque

Ces capacités permettent aux équipes de rester alignées et garantissent que la supervision des fournisseurs tiers évolue au même rythme que l’écosystème de vos prestataires.

Mettez en place une capacité de gestion des fournisseurs unifiée et axée sur les données avec C-Risk

La plupart des organisations rencontrent les mêmes problèmes dans la gestion des fournisseurs tiers : une visibilité fragmentée, une responsabilité mal définie, et un processus qui se dégrade au fur et à mesure que l’entreprise grandit. L’approche décrite dans cet article — créer un inventaire unifié, l’enrichir avec des questions basées sur l’exposition, prioriser les fournisseurs selon l’influence et le risque, et introduire une légère automatisation sur les éléments essentiels — permet de construire un programme qui reste aligné avec le fonctionnement réel de l’entreprise.

C-Risk aide les équipes à développer cette capacité de manière structurée et pilotée par les données.

Nous nous concentrons sur les fondamentaux : définir un inventaire unifié, clarifier la gouvernance, cartographier l’accès des fournisseurs à votre chaîne de valeur, et établir un modèle de priorisation reproductible.

Lorsque les clients sont prêts, nous les aidons à intégrer l’automatisation, la visibilité outside-in, et des méthodes quantitatives telles que FAIR pour soutenir des décisions défendables.

Si vous souhaitez renforcer votre programme de gestion des fournisseurs tiers ou évoluer vers une approche pilotée par les données, planifiez dès aujourd’hui un entretien avec un expert C-Risk.