La gestion des risques cyber : Fondamentaux, défis et évolution stratégique

Le risque cyber est un risque d'entreprise. À mesure que les organisations étendent leurs services numériques et intègrent des tiers, les risques cyber sont devenus indissociables des risques pesant sur l'entreprise elle-même.

Les RSSI ont été témoins de cette évolution. Une gestion efficace des risques cyber exige plus que des listes de contrôle de conformité - elle nécessite des méthodes pilotées par les données, une analyse quantitative et des référentiels créant un langage commun pour le risque. Quand équipes techniques et dirigeants dialoguent des risques cyber de manière pertinente, les décisions de sécurité s'alignent sur les objectifs organisationnels.

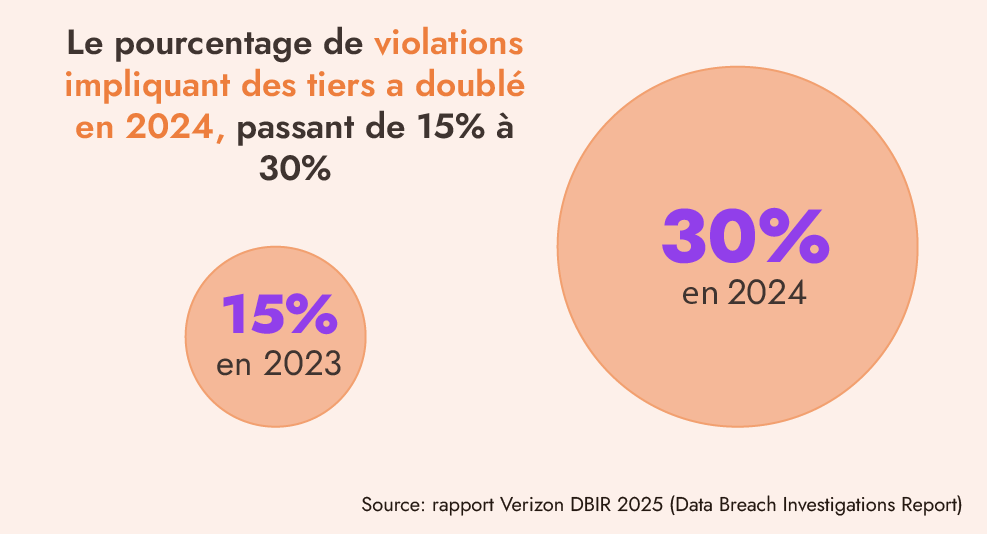

- La réalité du risque organisationnel : Le risque cyber est indissociable du risque d'entreprise. En 2024, les incidents impliquant des tiers ont doublé, et des cas comme Change Healthcare illustrent comment une attaque peut paralyser des secteurs entiers.

- Les limitations des approches qualitatives : Les matrices de risque codées par couleur introduisent des biais humains et ne fournissent pas le contexte financier nécessaire aux dirigeants pour des décisions d'investissement justifiées.

- La force du langage business : La gestion des risques pilotée par les données permet aux responsables sécurité de communiquer en termes business et d'améliorer la résilience cyber au plus haut niveau.

- Les fondements de FAIR™ : L'analyse factorielle du risque informationnel fournit la méthodologie pour décomposer des scénarios complexes en insights financiers actionnables alignant les investissements cybersécurité avec les objectifs business.

Qu'est-ce que la gestion des risques cyber ?

L'ISO 31000 définit la gestion des risques comme des « activités coordonnées pour diriger et contrôler le risque d'une organisation ». Le risque est « l'effet de l'incertitude sur les objectifs ».

La gestion des risques cyber est un processus structuré qui identifie, évalue et traite les menaces liées aux systèmes numériques. Son objectif : protéger l'organisation contre les préjudices financiers, opérationnels et de réputation.

L'essentiel consiste à prendre des décisions éclairées qui équilibrent protection, performance et coût pour répondre à cette question critique:

Comment identifier nos risques cyber les plus significatifs et les gérer pour obtenir la plus grande réduction de risque par rapport à notre investissement et nos objectifs stratégiques ?

Les référentiels modernes visent à :

- Quantifier et prioriser les scénarios selon probabilité et impact

- Aligner les activités cybersécurité avec les priorités métier

- Permettre des décisions défendables basées sur le ROI

En appliquant les principes de gestion des risques au domaine numérique, les entreprises peuvent réduire l'incertitude, augmenter la résilience et s'assurer que les programmes de sécurité soutiennent activement la croissance de l’entreprise.

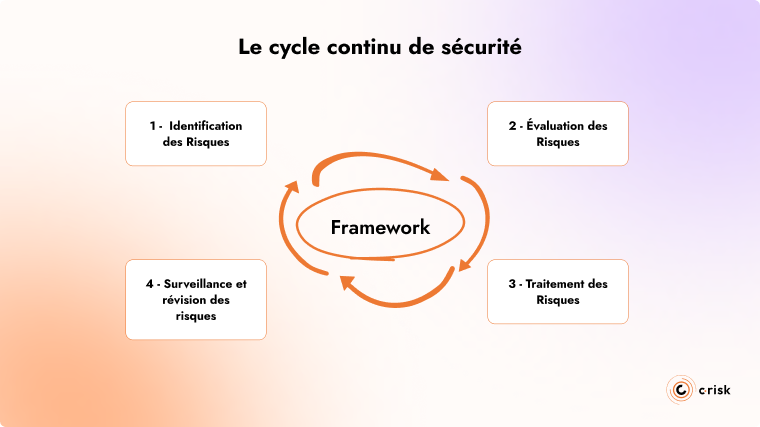

Processus de gestion des risques cyber : Le cycle de sécurité continu

Les référentiels utilisés par les grandes entreprises partagent une caractéristique : ils sont cycliques, avec quatre phases clés qui se répètent :

- Identification des risques : Découvrir et documenter menaces et vulnérabilités potentielles

- Évaluation des risques : Évaluer et prioriser selon probabilité et impact

- Traitement des risques : Implémenter des contrôles pour traiter les risques priorisés

- Surveillance et révision : Évaluer l'efficacité des contrôles et identifier de nouveaux risques

L'efficacité dépend des méthodes utilisées pour identifier, collecter et exploiter les données tout au long du cycle.

Les enjeux élevés de la gestion des risques cyber pour les grandes entreprises

Gérer le risque dans un écosystème numérique complexe

En février 2024, une attaque par rançongiciel sur Change Healthcare, (United Health Group) a démontré comment les incidents cyber dépassent les systèmes IT. Cette attaque unique a paralysé les services de santé des Etats-Unis pendant des semaines :

- Pharmacies incapables de traiter les prescriptions

- Hôpitaux ne pouvant vérifier les couvertures d'assurance

- Prestataires bloqués pour soumettre les réclamations

- Retards dans les soins critiques pour millions de patients

Cela illustre la nouvelle réalité : les environnements technologiques d'une complexité exponentielle créent une exposition sans précédent s'étendant au-delà des propres opérations.

Considérez ces tendances :

- Le pourcentage d'incidents impliquant des tiers a doublé en 2024, passant de 15% à 30%

- Les données d'assurance cyber confirment ce changement, avec 40% des réclamations d'incidents impliquant désormais une connexion tierce

- Chaque nouvelle initiative numérique élargit la surface d'attaque

Les grandes entreprises opèrent dans des écosystèmes interconnectés s'étendant sur multiples géographies, environnements cloud, systèmes partenaires et télétravail. Une vulnérabilité n'importe où peut compromettre l'organisation entière.

Le paysage de menaces changeant exige que les organisations priorisent les investissements et activités de sécurité qui s'alignent avec leurs objectifs métier, et utilisent des méthodes fondées sur des preuves pour atténuer le risque.

Exigences de conformité en évolution

Le paysage de menaces n'est pas la seule complexité à laquelle font face les organisations. Les organismes de réglementation aux États-Unis et en Europe rédigent de nouvelles réglementations pour protéger les consommateurs et investisseurs :

Règles SEC (États-Unis) : Divulgation d'incidents cybersécurité matériels sous 4 jours ouvrables (formulaire 8-K) et processus de gestion des risques annuels (10-K).

DORA (UE) : Référentiels robustes de gestion des risques TIC pour entités financières, surveillance des risques tiers et reporting d'incidents obligatoire.

NIS2 (UE) : Portée élargie aux secteurs énergie, transport, santé et infrastructure numérique.

L'évolution des méthodes de gestion des risques cyber

Dans les premiers jours de la cybersécurité, les responsables infosec employaient les mêmes méthodes utilisées par les autres fonctions métier pour évaluer et communiquer les risques cyber et technologiques : ils s'appuyaient sur l'expérience, des catégorisations simplifiées et le jugement d'expert. Les équipes de sécurité construisaient des registres de risques avec des évaluations codées par couleur que les RSSI présentaient au conseil d'administration sous forme de cartes thermiques ou matrices de risque, avec des clusters de rouge, orange et vert indiquant un risque élevé, moyen ou faible. Cette approche visait à communiquer des risques cybersécurité complexes aux parties prenantes non techniques.

Rapports d'analyse subjective

Cette approche largement adoptée présente des limitations critiques. La nature subjective des évaluations qualitatives rend difficile pour les RSSI de communiquer efficacement les risques et besoins de sécurité en termes financiers et métier. Ce qui constituait un risque « élevé », « moyen » ou « faible » variait dramatiquement entre individus et départements, ce qui souligne un problème de calibrage. Deux professionnels également compétents pouvaient examiner le même scénario et arriver à des conclusions entièrement différentes sur sa gravité.

En reconnaissance de ces limitations, les organisations évoluent maintenant au-delà de ces pratiques subjectives vers une approche pilotée par les données et défendable utilisant des méthodes quantitatives.

Examinons d'abord quelques-unes des limites.

Les limites des approches qualitatives de gestion des risques

Les approches qualitatives traditionnelles offrent des référentiels complets, mais peinent à fournir le contexte financier indispensable aux décisions stratégiques. Malgré leur adoption généralisée, ces méthodes présentent des faiblesses majeures qui limitent leur efficacité dans le contexte actuel :

- Biais humain : Toute évaluation reflète inévitablement les expériences et angles morts de son auteur. Un expert récemment confronté à un ransomware aura tendance à surestimer cette menace, négligeant potentiellement d'autres risques tout aussi critiques pour l'organisation.

- Classification incohérente : Face au même risque, dix professionnels produiront dix analyses différentes. Le niveau "élevé" d'une équipe devient "moyen" pour une autre. Résultat : impossible de comparer objectivement les risques entre services ou de construire une vision consolidée.

- Priorisation floue : Face à des dizaines de risques « élevés » et signaux d'alarme, les équipes manquent de méthodologie défendable pour prioriser les actions urgentes ou déterminer quels investissements de sécurité apporteraient le meilleur retour sur investissement.

- Contexte financier absent : « Combien cela va-t-il coûter ? » est la première question des dirigeants, mais les modèles traditionnels y répondent rarement clairement. Les dirigeants business allouent les ressources basées sur impact financier et ROI. Sans adresser l'impact financier, les RSSI peinent à justifier l'investissement face aux projets business concurrents disposant de calculs ROI et projections revenus.

Sans le contexte financier et métier qu'apporte la gestion des risques pilotée par les données, les équipes sécurité peineront toujours à dialoguer efficacement avec les dirigeants. S'appuyer sur des données objectives permet de défendre ses priorités d'investissement et de renforcer durablement la posture de sécurité de l'organisation.

Les approches fondées sur les preuves s'attaquent directement à ces défis

Le passage vers la gestion des risques pilotée par les données fondée sur des preuves

Les organisations les plus matures dépassent ces limites grâce aux approches fondées sur les données. Il s'agit d'une transformation culturelle profonde.

Amélioration de l'analyse et du traitement des risques

- Expression financière du risque : En chiffrant l'exposition aux pertes potentielles en termes monétaires, les équipes sécurité parlent enfin le langage des dirigeants et du conseil d'administration. La cybersécurité devient ainsi un enjeu business à part entière, et non plus un simple problème technique.

- Prise de décision fondée sur des preuves : Avec des risques et des contrôles chiffrés, les organisations peuvent calculer précisément la réduction de perte par euro investi. Les initiatives de sécurité disposent enfin de véritables calculs de ROI pour justifier l'allocation des ressources.

- Comparaison de scénarios : Les données objectives permettent de comparer différents scénarios de risque et d'identifier les stratégies offrant le meilleur rapport coût/efficacité - une analyse impossible avec les échelles traditionnelles élevé/moyen/faible.

- Métriques défendables et transparentes : Les résultats chiffrés et reproductibles résistent à l'examen critique lors des arbitrages budgétaires et des présentations au conseil. Cette transparence renforce la crédibilité du programme de sécurité.

- Évolutivité par l'automatisation : Face à des centaines de scénarios de risque, l'automatisation permet d'évaluer les menaces à grande échelle tout en garantissant la cohérence - un atout crucial pour les grandes entreprises aux écosystèmes numériques complexes.

Référentiel FAIR™ : Analyse de risque structurée

Le référentiel FAIR™ (Factor Analysis of Information Risk) est au cœur de cette évolution. En décomposant les scénarios complexes et en leur associant probabilités et impacts financiers, FAIR produit des analyses concrètes qui alignent enfin cybersécurité et stratégie d'entreprise.

Construire une stratégie de gestion des risques pilotée par les données

Transformer les conversations sur les risques

Fini les simples classifications élevé/moyen/faible. Les équipes posent des questions nuancées :

- « Quel est l'impact financier si cet actif est compromis ? »

- « Cet investissement en vaut-il la peine comparé aux alternatives ? »

- « Combien de réduction gagnons-nous par euro investi ? »

Construire une approche complète

Comprendre votre contexte métier

La gestion des risques pilotée par les données efficace commence par une compréhension profonde de l'écosystème métier spécifique de votre organisation. Cartographier vos actifs numériques critiques, vos processus et vos chaînes de valeur permet de construire une vision exhaustive de votre paysage de risque. Résultat : les décisions de sécurité reflètent enfin les priorités business réelles, et non plus des préoccupations techniques déconnectées.

Prioriser les activités et ressources

La GDRPD emploie l'analyse pilotée par les données pour identifier quelles initiatives de sécurité apporteront la plus grande réduction de risque par rapport à l'investissement et l'appétit pour le risque. Cette approche assure que le budget et personnel sont dirigés vers les activités qui réduisent significativement le risque métier plutôt que de simplement se concentrer sur les dernières menaces ou exigences de conformité.

Renforcer la résilience numérique

La résilience numérique ne se limite pas à réduire la probabilité d'un incident : elle garantit la continuité d'activité face à toute perturbation.

La GDRPD construit cette résilience en implémentant des référentiels de sécurité adaptatifs et une surveillance continue qui répondent à votre surface d'attaque changeante tout en maintenant l'efficacité opérationnelle. En quantifiant avec FAIR l'impact des menaces potentielles et la valeur des mesures de protection, les organisations peuvent définir précisément leur seuil de risque acceptable.

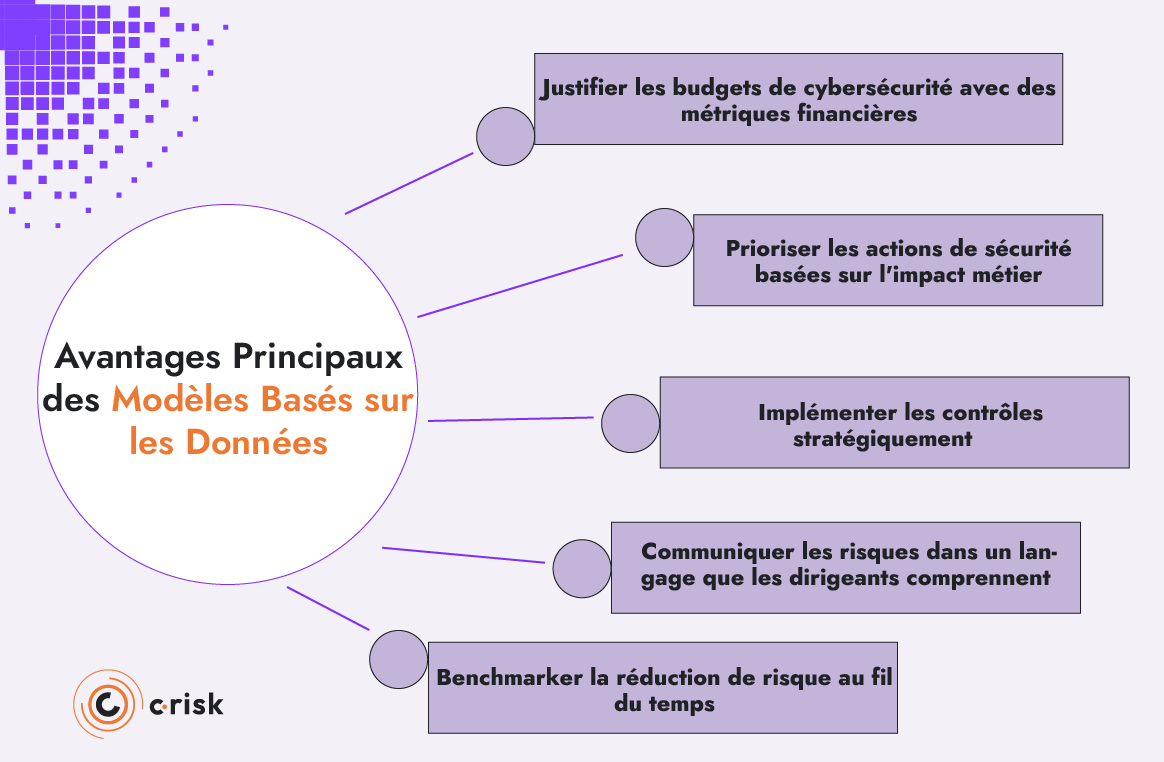

Avantages principaux des modèles pilotés par les données

- Justifier les budgets cybersécurité avec des métriques financières : Les approches quantitatives convertissent les scénarios de risque techniques en termes financiers. Les responsables sécurité peuvent ainsi démontrer le ROI de leurs actions et défendre efficacement leurs demandes de ressources lors des arbitrages budgétaires.

- Prioriser les actions de sécurité basées sur l'impact métier : La GDRPD identifie quelles vulnérabilités et menaces posent le plus grand risque financier à l’entreprise, permettant aux équipes de se concentrer sur ce qui importe le plus.

- Déployer les contrôles stratégiquement : Les investissements de sécurité sont évalués selon leur capacité à réduire des risques spécifiques, optimisant ainsi l'allocation des ressources.

- Communiquer les risques dans un langage que les dirigeants comprennent La quantification financière traduit les concepts techniques complexes en métriques parlantes pour les conseils d'administration et les dirigeants.

- Benchmarker la réduction de risque au fil du temps : Des méthodologies de mesure cohérentes permettent de suivre l'évolution de la posture de sécurité et de démontrer les progrès accomplis aux parties prenantes.

Élever la conversation autour de la gestion des risques

Les organisations font face à un dilemme : elles doivent prendre des risques pour croître, mais manquent d'insights fondés sur preuves. Alors que les conseils poussent pour un appétit au risque accru, les dirigeants luttent avec des référentiels conçus pour conformité, non habilitation stratégique.

Les approches traditionnelles deviennent un goulot par :

- Fonctions cloisonnées ralentissant prise de décision

- Évaluations subjectives inefficacement communiquées au leadership

- Concentration sur conformité vs habilitation stratégique

- Incapacité à démontrer ROI des investissements sécurité/risque

- Référentiels statiques échouant à s'adapter aux conditions changeantes

Comment C-Risk transforme la gestion des risques cyber

Chez C-Risk, nous aidons les grandes entreprises à utiliser les données pour raconter l'histoire du risque. Nous pouvons vous aider à adresser comment :

- Définir votre stratégie GDRPD

- Opérationnaliser votre gestion des risques cyber

- Accélérer votre processus de conformité

- Gérer le risque tiers

- Implémenter une plateforme de gestion des risques cyber

Notre méthodologie data-driven livre des résultats prouvés à travers les industries, permettant d'aller plus vite, stimuler la croissance stratégique et renforcer la résilience.

Prêt à renforcer votre posture de risque ? Découvrez comment des améliorations ciblées à votre processus peuvent livrer des résultats mesurables.