Mettre en place un programme de risk management moderne : méthodologie et feuille de route

Les entreprises ont aujourd'hui besoin d'un risk management plan (plan de gestion des risques) qui va au-delà des simples cases de conformité à cocher. Alors que les écosystèmes numériques deviennent de plus en plus complexes et que les cybermenaces impactent directement la continuité des activités, les dirigeants subissent une pression croissante pour adopter des approches modernes qui alignent la cybersécurité avec les objectifs de l'entreprise. Les évaluations traditionnelles et les outils fragmentés peinent à suivre le rythme des changements rapides.

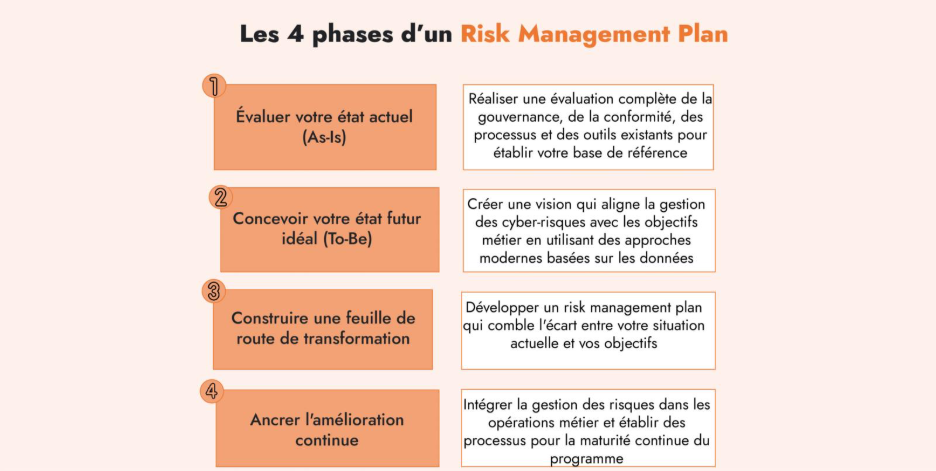

Ce guide fournit aux Responsables de la Sécurité des Systèmes d'Information (RSSI), aux dirigeants d'entreprise et aux cadres dirigeants une feuille de route pratique pour implémenter un risk management plan transformateur. En suivant cette méthodologie par phases - de l'évaluation de l'état actuel à l'amélioration continue - vous construirez un programme de sécurité durable, stratégiquement aligné et adaptable aux menaces émergentes.

- Évaluer votre état actuel (As-Is) : Réaliser une évaluation complète de la gouvernance, de la conformité, des processus et des outils existants pour établir votre base de référence

- Concevoir votre état futur idéal (To-Be) : Créer une vision qui aligne la gestion des cyber-risques avec les objectifs métier en utilisant des approches modernes basées sur les données

- Construire une feuille de route de transformation : Développer un risk management plan qui comble l'écart entre votre situation actuelle et vos objectifs

- Ancrer l'amélioration continue : Intégrer la gestion des risques dans les opérations métier et établir des processus pour la maturité continue du programme

Phase 1 : Comprendre le contexte business et l'appétit au risque

La première phase pose les fondations en établissant où vous êtes et où vous devez aller. Avant d'apporter des changements, il est crucial de comprendre le contexte métier unique de l'entreprise, les pratiques actuelles de gestion des risques et la tolérance globale au risque. C'est également l'occasion d'obtenir un consensus, car l'alignement précoce des parties prenantes est crucial pour fixer des objectifs de transformation réalistes par la suite.

Plutôt que de partir de zéro, la phase d'évaluation de l'état actuel aide à déterminer quels aspects de votre programme de gestion des risques peuvent être renforcés et quels domaines nécessitent de l'attention.

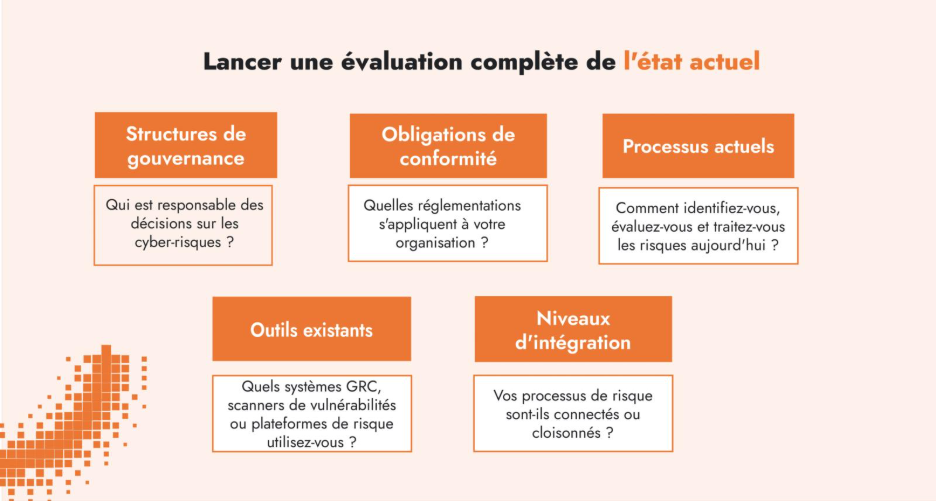

Lancer une évaluation complète de l'état actuel

Commencez par examiner vos composants existants de gestion des cyber-risques :

- Structures de gouvernance : Qui est responsable des décisions sur les cyber-risques ?

- Obligations de conformité : Quelles réglementations s'appliquent à votre organisation ?

- Processus actuels : Comment identifiez-vous, évaluez-vous et traitez-vous les risques aujourd'hui ?

- Outils existants : Quels systèmes GRC, scanners de vulnérabilités ou plateformes de risque utilisez-vous ?

- Niveaux d'intégration : Vos processus de risque sont-ils connectés ou cloisonnés ?

Documentez à la fois les forces à exploiter et les faiblesses à corriger. Recueillez les contributions de l'IT, de la sécurité, de la conformité, des unités métier et de la direction pour garantir une image complète.

Cartographier les objectifs métier avec les actifs critiques

Votre risk management plan doit protéger ce qui compte le plus pour votre entreprise. Identifiez et priorisez :

- Les processus métier critiques qui génèrent des revenus

- Les systèmes et données essentiels aux opérations

- Les actifs dont la compromission endommagerait la réputation

- La propriété intellectuelle et les avantages concurrentiels

Par exemple, une entreprise de e-commerce pourrait prioriser les systèmes de paiement clients et la disponibilité de la plateforme, tandis qu'une entreprise pharmaceutique se concentre sur les données de recherche et la protection de la propriété intellectuelle. Cette approche alignée sur le business garantit que les investissements en sécurité apportent une valeur réelle.

Identifier l'appétit au risque et le niveau de maturité organisationnels

Quel est l'appétit au risque de votre entreprise - le niveau de risque que le conseil d'administration et les dirigeants sont prêts à accepter pour atteindre les objectifs business ?

Tout au long de l'évaluation de l'état actuel, il est important de collaborer avec la direction pour articuler l'appétit au cyber-risque en termes financiers clairs. Comprendre l'appétit au risque fournit une boussole pour votre programme : il définit quel niveau de risque résiduel est tolérable et où la direction s'attend à ce que le risque soit réduit.

Parallèlement à l'appétit au risque, évaluez votre maturité actuelle en gestion des risques. Vos processus de risque sont-ils ad hoc et réactifs, ou avez-vous des pratiques structurées en place ? Utiliser un modèle de maturité peut être utile pour évaluer le point de départ.

Selon l'enquête 2025 State of Cyber Risk Management, les organisations avec une maturité cyber-risque élevée sont significativement plus susceptibles de résister et de se remettre des incidents.

Beaucoup d'organisations constatent que leur gestion des risques reste fragmentée : fonctions en silos, évaluations subjectives et conformité mécanique. À l'inverse, les organisations matures identifient et quantifient les risques de manière proactive, les intégrant systématiquement dans leurs décisions. Résultat : une résilience et une performance accrues.

Évaluer votre cadre de gouvernance

Une gouvernance solide constitue le socle de tout risk management plan efficace. Évaluez si vous avez :

- Des rôles et responsabilités clairs entre les fonctions métier, IT et sécurité

- Des politiques documentées alignées sur les cadres (NIST CSF, ISO 27001)

- Des processus définis d'évaluation et de remédiation des risques

- Des voies d'escalade du niveau opérationnel au conseil d'administration

- Des cadences régulières de reporting des risques

Comprendre votre paysage de conformité

La cybersécurité opère aujourd'hui dans un environnement réglementaire de plus en plus complexe et à enjeux élevés. Les régulateurs mondiaux tiennent la direction responsable de la gestion des cyber-risques, avec des exigences qui vont bien au-delà des contrôles IT traditionnels. Un programme de sécurité data-driven va bien au-delà des simples checklists de conformité.

Dans le cadre de l'évaluation de l'état actuel, les organisations devraient :

- Identifier toutes les lois, réglementations et normes applicables selon la géographie, l'industrie et les opérations métier

- Évaluer la posture de conformité actuelle, y compris les écarts formels, les résultats d'audit ou les déficiences de contrôle

- Documenter les zones de non-conformité et déterminer le risque opérationnel ou légal associé

Les principaux organismes de réglementation et de normalisation conduisent le changement à un rythme rapide :

- Directive NIS2 de l'UE : Exige une supervision exécutive et l'approbation au niveau du conseil des mesures de gestion des cyber-risques

- Règles Cyber de la SEC américaine : Mandatent la divulgation des cyber-risques et incidents matériels dans les documents financiers

- Mandats sectoriels spécifiques : HIPAA, PCI DSS, DORA, SOX, GLBA, et autres

- Cadres industriels : ISO/IEC 27001, NIST CSF, UK Cyber Essentials, SOC 2

Documentez les écarts de conformité actuels et leurs risques associés pour prioriser les efforts de remédiation.

Faire un inventaire de votre pile technologique de gestion des risques

Un autre aspect de l'évaluation de l'état actuel est un inventaire de la pile technologique qui soutient vos activités métier et de gestion des risques.

Les outils existants peuvent inclure :

- Plateformes de Gouvernance, Risque et Conformité (GRC)

Outils qui hébergent les registres de risques, automatisent les flux de travail, gèrent les évaluations et suivent la remédiation.

- Outils de gestion des vulnérabilités et menaces

Plateformes qui identifient les expositions techniques et ingèrent l'intelligence des menaces.

- Outils de gestion des risques tiers

Pour évaluer les fournisseurs, partenaires et dépendances externes.

- Plateformes de quantification des risques

Plateformes émergentes, particulièrement celles utilisant le modèle FAIR pour la quantification des cyber-risques, aidant les organisations à traduire les métriques techniques en termes financiers.

Vos systèmes sont-ils intégrés ? Fournissent-ils des insights actionnables ou juste plus de silos de données ?

Effectuer une analyse des écarts

La Phase 1 se conclut par une analyse complète des écarts qui révèle :

- Des rôles peu clairs et une propriété des risques non assignée

- Des politiques et procédures obsolètes

- Des intégrations manquantes entre les outils

- Des décalages entre les métriques de sécurité et les objectifs métier

Cette évaluation de base fournit les fondations pour construire votre feuille de route de transformation.

Phase 2 : Construire une feuille de route

Avec une compréhension solide de l'état de votre programme actuel de gestion des risques et des écarts existants dans le contexte métier, la Phase 2 se concentre sur la construction d'une vision stratégique pour l'organisation. Cela implique de définir les principes directeurs, identifier les cas d'usage et optimiser les processus existants tout en créant de nouveaux.

Définir vos objectifs de transformation

Établissez des objectifs concrets pour améliorer votre cycle de vie de gestion des risques :

Identification des risques :

- Mettre en place la découverte continue des actifs

- Automatiser l'intégration de l'intelligence des menaces

- Établir des processus transversaux d'identification des risques

Évaluation des risques :

- Améliorer les méthodes qualitatives avec une approche basée sur les données

- Adopter un cadre quantitatif (comme FAIR) pour comprendre le risque en termes métier

- Articuler clairement le ROSI (retour sur investissements de sécurité)

Traitement des risques :

- Créer des critères d'acceptation des risques liés à l'impact métier

- Identifier des polices de cyber-assurance qui couvrent adéquatement le risque inévitable

Reporting des risques :

- Développer des tableaux de bord exécutifs avec des métriques pertinentes pour le business

- Identifier les KRI et KPI qui soutiennent les décisions

- Établir des cadences de reporting au niveau du conseil

Par exemple, l'état cible pourrait viser à déployer une analyse quantitative des risques (comme FAIR) sur les scénarios critiques identifiés, plutôt que de se limiter au qualitatif. Autre objectif possible : établir un processus de traitement qui priorise les actions selon leur impact réel et leur rapport coût-bénéfice, au lieu de traiter uniformément tous les risques "élevés".

Les améliorations du reporting des risques pourraient inclure le développement de tableaux de bord informés par les données et basés sur les risques. En fixant des objectifs clairs comme "quantifier les 10 principaux risques par unité métier" ou "intégrer les indicateurs clés de cyber-risque dans les rapports de risque d'entreprise pour chaque trimestre", vous créez des cibles concrètes pour améliorer les capacités, l'allocation des ressources et la résilience.

Incorporer des méthodes basées sur les données

La gestion moderne des risques signifie de plus en plus une gestion des risques basée sur les données (DDRM) - exploitant à la fois des méthodes qualitatives et quantitatives pour soutenir les décisions de cybersécurité. Lors de l'élaboration de l'état to-be, incluez des initiatives et des outils qui déploient des techniques d'évaluation des risques basées sur les données.

Le modèle FAIR (Factor Analysis of Information Risk) fournit une méthodologie structurée pour analyser le cyber-risque en termes financiers. L'intégration d'une approche quantitative comme FAIR peut changer la donne pour tout programme de sécurité. Il fournit aux analystes de risques un cadre pour estimer les fréquences et impacts de pertes probables en euros, traduisant le cyber-risque dans le langage de l'entreprise. Cette approche permet de comparer les options de mitigation selon leur ROI attendu.

L'amélioration de votre pile d'outils de gestion des risques (comme les logiciels de quantification des risques ou les plateformes GRC améliorées) devrait également figurer sur la feuille de route.

L'objectif final est d'évoluer vers une gestion des risques basée sur des preuves où les décisions sont soutenues par des métriques et des modèles plutôt que par l'intuition.

Phase 3 : Mise en œuvre initiale

La phase de lancement priorise les processus clés, fixe des jalons et sensibilise l'ensemble des collaborateurs aux risques

Structurer les processus et définir les étapes

La feuille de route se découpe en processus distincts, chacun ciblant un pilier de la transformation. Des jalons court terme et mesurables permettent de démontrer rapidement la valeur créée.

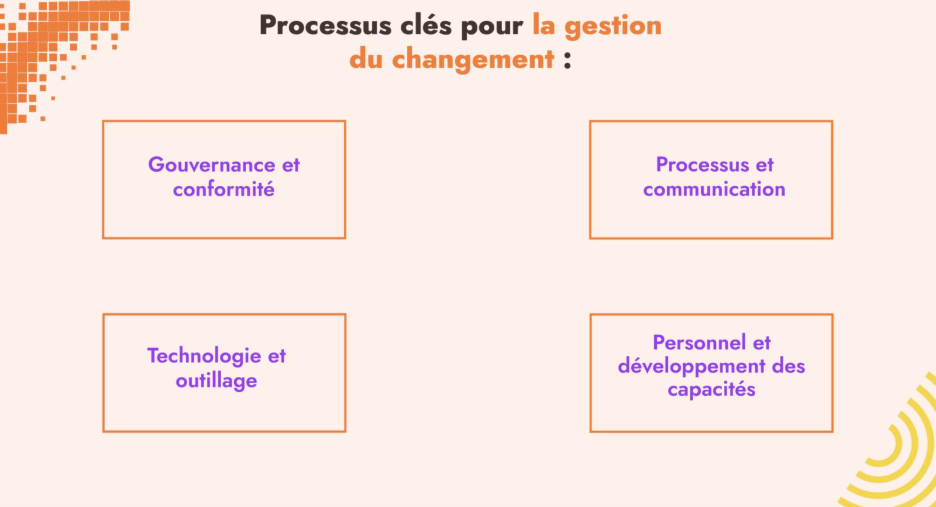

Processus clés pour la gestion du changement :

- Gouvernance et conformité

- Processus et communication

- Technologie et outillage

- Personnel et développement des capacités

Lancer des initiatives pilotes ou des améliorations ciblées

Plutôt que de tenter le déploiement d'un programme entièrement nouveau, visez d'abord des succès rapides.Il pourrait s'agir d'unités métier spécifiques, de domaines de risque particuliers ou de processus sélectionnés prêts pour l'amélioration.

Construire des équipes transversales de gestion des risques

La gestion des cyber-risques ne peut réussir en tant que fonction cloisonnée ; elle nécessite une collaboration transversale. Utilisez la phase de mise en œuvre initiale pour formaliser une équipe ou un groupe de travail transversal qui pilotera le programme de risques. Cela inclut les contributions de la sécurité IT, des opérations IT, de la conformité/juridique, de la gestion des risques d'entreprise, des achats, de la finance et des unités métier clés.

Phase 4 : Déploiement et amélioration continue

Après la mise en oeuvre initiale, l'objectif est d'intégrer la gestion des cyber-risques dans les activités quotidiennes de l'entreprise et de continuer à s'améliorer au fil du temps. Cette phase transforme la gestion des risques d'un projet en une compétence durable.

Intégrer la gestion des risques dans la gouvernance et les processus métier

- Inclure les mises à jour des risques dans les revues trimestrielles et les réunions du comité des risques

- Exiger des évaluations de risques pour les projets IT majeurs et les changements de fournisseurs

- S'aligner sur les cycles de gouvernance d'entreprise comme la planification stratégique ou les achats

Suivez les progrès de la gestion des cyber-risques en utilisant des KPI tels que :

- Temps moyen de détection (MTTD)

- Temps moyen de remédiation/réponse (MTTR)

- Taux de conformité aux politiques

- Coût par incident

Le suivi des indicateurs de performance par la direction et le conseil d'administration est essentiel pour maintenir la dynamique.

Facteurs clés de succès et gestion du changement

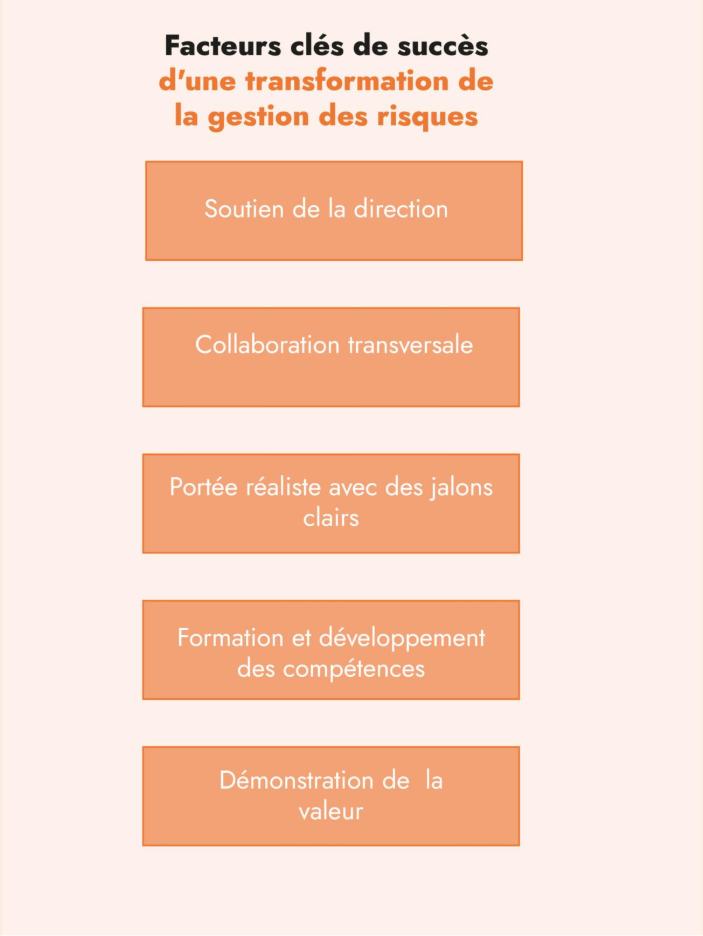

Plusieurs facteurs clés déterminent la réussite d'une transformation de la gestion des risques :

- Soutien de la direction

- Collaboration transversale

- Portée réaliste avec des jalons clairs

- Formation et développement des compétences

- Démonstration de la valeur

La technologie et les cadres seuls ne suffisent pas. Le succès repose sur un leadership fort, des objectifs clairs basés sur les données et une main-d'œuvre qui développe continuellement ses compétences en communication et gestion des risques.

Prêt à mettre votre risk management plan en action ?

Construire un programme de gestion des cyber-risques basé sur les données est un projet complexe. C-Risk accompagne les entreprises dans leur passage d'une gestion ad hoc des cyber-risques à une approche basée sur les données avec notre expertise, nos méthodes et nos outils pour accélérer votre transformation.

Voici comment nous vous aidons :

- Évaluer et comparer : Nous travaillons avec les équipes risques et sécurité pour évaluer les capacités actuelles, identifier les écarts et cartographier votre maturité par rapport aux standards de l'industrie

- Concevoir un programme de gestion des risques basé sur les données : Développer un plan de transformation par phases aligné avec votre business et votre appétit au risque

- Implémenter une plateforme de gestion quantitative des risques : La plateforme SafeOne supporte la quantification des risques, la gestion des risques tiers et le reporting exécutif

Si vous voulez vraiment connecter cybersécurité et performance business, nous sommes là pour vous aider à avancer plus vite et prendre de meilleures décisions.

Parlons de ce à quoi ressemble la transformation pour vous.