DDRM : révolutionner votre approche des risques cyber par les données

Dans un contexte où la gestion des risques cyber évolue rapidement, les approches traditionnelles, souvent subjectives, ne suffisent plus face à des menaces cyber de plus en plus complexes. La Data-Driven Risk Management (DDRM) offre une nouvelle direction : une stratégie plus factuelle, continue et proactive.

En exploitant pleinement le potentiel des données disponibles, la DDRM permet une compréhension plus profonde des risques, une priorisation plus intelligente de la sécurité, et une résilience organisationnelle renforcée. Une approche plus claire, plus équitable et plus efficace.

- Décisions Factuelles : La DDRM (Data-Driven Risk Management) remplace les évaluations subjectives par une analyse objective des données pour identifier, évaluer et traiter les risques cyber.

- Avantages Stratégiques Clés : Il offre une objectivité améliorée, l'automatisation des processus, une adaptation continue aux menaces, et des capacités prédictives pour anticiper les incidents.

- Exploitation Complète des Données : Cette approche s'appuie sur la collecte et l'analyse de données diverses (techniques, menaces, business) pour une vision à 360 degrés des risques.

- Pilotage Éclairé de la Sécurité : La DDRM transforme la gestion des risques en levier stratégique, permettant des actions priorisées et des investissements cybersécurité optimisés.

- Passage à la Proactivité : Adopter la DDRM signifie passer d'une gestion des risques réactive à une posture proactive et continue, cruciale face aux menaces cyber en constante évolution.

Principes et méthodologie de la DDRM

La Data-Driven Risk Management est une approche stratégique qui place les données au cœur du processus de gestion des risques cyber.

Définition complète du DDRM et ses composantes

La DDRM (Data-Driven Risk Management) est une méthodologie de gestion des risques qui utilise l'analyse de données quantitatives et qualitatives pour identifier, évaluer, traiter et surveiller les risques cyber de manière continue et éclairée. Contrairement aux approches traditionnelles qui peuvent s'appuyer sur des évaluations subjectives ou des listes de contrôle de conformité statiques, la DDRM se base sur des faits tangibles et des preuves dérivées des données.

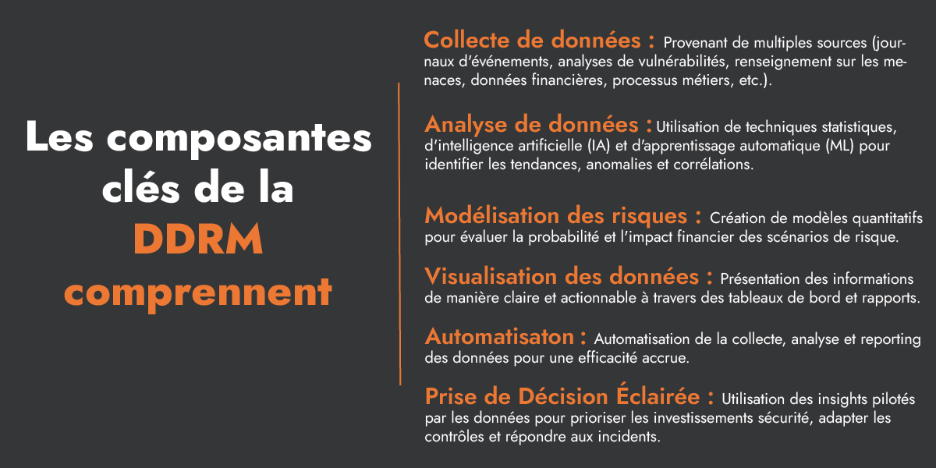

Les composantes clés de la DDRM comprennent :

- Collecte de Données : Provenant de multiples sources (journaux d'événements, analyses de vulnérabilités, renseignement sur les menaces, données financières, processus métiers, etc.).

- Analyse de Données : Utilisation de techniques statistiques, d'intelligence artificielle (IA) et d'apprentissage automatique (ML) pour identifier les tendances, anomalies et corrélations.

- Modélisation des Risques : Création de modèles quantitatifs pour évaluer la probabilité et l'impact financier des scénarios de risque.

- Visualisation des Données : Présentation des informations de manière claire et actionnable à travers des tableaux de bord et rapports.

- Automatisation : Automatisation de la collecte, analyse et reporting des données pour une efficacité accrue.

- Prise de Décision Éclairée : Utilisation des insights pilotés par les données pour prioriser les investissements sécurité, adapter les contrôles et répondre aux incidents.

Principes fondamentaux de l'approche pilotée par les données

L'approche pilotée par les données de la gestion des risques repose sur plusieurs principes fondamentaux :

- Objectivité : Les décisions sont basées sur des données mesurables plutôt que sur des intuitions ou opinions.

- Continuité : La gestion des risques est un processus itératif et continu, alimenté par un flux constant de données.

- Contextualisation : Les risques sont évalués dans le contexte spécifique de l'organisation, son secteur et ses objectifs stratégiques.

- Prédiction et Anticipation : L'analyse des tendances passées et actuelles permet d'anticiper les menaces futures et de se préparer de manière proactive.

- Mesurabilité : L'efficacité des mesures de sécurité et le retour sur investissement (ROI) des initiatives cybersécurité peuvent être mesurés.

Données nécessaires et leur collecte

Pour mettre en place une stratégie DDRM efficace, une grande variété de données doit être collectée et centralisée :

- Données Techniques : Journaux système et applicatifs, alertes des outils de sécurité (SIEM, EDR, IDS/IPS), résultats de scans de vulnérabilités, configurations d'actifs.

- Données de Menaces : Renseignement sur les menaces externes et internes, indicateurs de compromission (IoCs).

- Données Métiers : Informations sur les processus critiques, la valeur des actifs informationnels, impacts financiers potentiels d'interruptions de service.

- Données d'Incidents Passés : Analyse des incidents précédents pour comprendre les patterns d'attaque et les faiblesses.

- Données de Conformité : Informations liées aux exigences réglementaires et aux audits.

La collecte doit être automatisée autant que possible, en utilisant des connecteurs et APIs pour agréger les données dans un lac de données ou un entrepôt de données dédié à la sécurité.

Architecture technique et organisationnelle requise

La mise en place du DDRM nécessite une architecture adaptée :

- Technique : Plateformes d'analytique Big Data, outils de visualisation, solutions SIEM/SOAR, et potentiellement des plateformes de Quantification des Risques Cyber (CRQ). L'infrastructure doit assurer la qualité, l'intégrité et la sécurité des données collectées.

- Organisationnelle : Une collaboration étroite entre les départements IT, sécurité, data science et métiers est essentielle. Des rôles clairs doivent être définis (ex: Data Analyst, Risk Manager). Une culture data-driven doit être promue au sein de l'entreprise.

Avantages par rapport aux approches traditionnelles

La DDRM offre des avantages significatifs par rapport aux méthodes traditionnelles de gestion des risques.

Objectivité vs. Subjectivité

Les approches traditionnelles s'appuient souvent sur des évaluations qualitatives (risque faible, moyen, élevé) qui peuvent être subjectives et varier d'un évaluateur à l'autre. La DDRM, en se basant sur des données concrètes et des modèles quantitatifs, introduit un niveau d'objectivité permettant des comparaisons plus fiables et des décisions plus rationnelles. (Ce sujet sera approfondi dans notre prochain article : Quantification des Risques vs. Approches Qualitatives).

Automatisation et reproductibilité

La DDRM favorise l'automatisation de la collecte, l’analyse et le reporting des données de risque. Cela fait non seulement gagner du temps et réduit les erreurs humaines, mais assure aussi la reproductibilité des évaluations. Les rapports peuvent être générés régulièrement avec des Indicateurs Clés de Risque (KRI) cohérents.

Adaptation continue au paysage des menaces en évolution

Le paysage des menaces cyber évolue à un rythme effréné. Les approches traditionnelles, avec leurs cycles d'évaluation périodiques, peinent à suivre le rythme. La DDRM, grâce à l'analyse continue des données et aux flux de renseignements sur les menaces, permet une adaptation en quasi temps-réel des stratégies de défense et une mise à jour dynamique des profils de risque.

Capacités prédictives et anticipatrices

En analysant les tendances historiques, les signaux faibles et les comportements anormaux, la DDRM, souvent couplé aux techniques d'IA et de Machine Learning, offre des capacités prédictives. Il devient possible d'anticiper les types d'attaques les plus probables, d'identifier les actifs les plus susceptibles d'être ciblés, et de mettre en place des mesures préventives avant qu'un incident ne survienne.

Cas d'usage et mise en pratique dans les grandes organisations

LeaDDRM trouve des applications concrètes dans de nombreux aspects de la gestion des risques cyber au sein des grandes structures.

Analyse de scénarios de risque avec exemples concrets

Le DDRM permet une modélisation et une analyse plus précises des scénarios de risque.

- Exemple en Finance : Une banque peut utiliser la DDRM pour simuler l'impact financier d'une attaque par ransomware sur ses systèmes de paiement critiques, en se basant sur les données de transactions, les coûts de remédiation estimés et les pertes de revenus potentielles.

- Exemple en Énergie : Un fournisseur d'énergie peut évaluer le risque d'une attaque sur ses systèmes de contrôle industriels (SCADA) en analysant les vulnérabilités des équipements, les tentatives d'intrusion passées, et l'impact potentiel sur la distribution.

- Exemple en Santé : Un hôpital peut utiliser la DDRM pour quantifier le risque associé à une violation de données de patients, en considérant les amendes réglementaires (ex: HIPAA), les coûts de notification, et les dommages à la réputation.

Ces analyses permettent une meilleure compréhension des expositions et justifient des investissements sécurité ciblés.

Intégration avec les systèmes de détection et de surveillance

La DDRM s'intègre naturellement avec les systèmes de détection (SIEM, EDR, NDR) et de surveillance continue. Les alertes et événements de ces systèmes alimentent les modèles DDRM, affinant ainsi l'évaluation des risques en temps réel. Inversement, les priorités identifiées par la DDRM peuvent aider à affiner les règles de détection et les seuils d'alerte.

Application dans différents secteurs (Finance, Énergie, Santé)

Bien que les principes de la DDRM soient universels, son application peut être adaptée aux spécificités de chaque secteur :

- Finance : Accent fort sur la conformité réglementaire (ex: DORA, Bâle III), la protection contre la fraude, et la continuité d'activité. La DDRM aide à quantifier l'exposition aux risques systémiques et opérationnels.

- Énergie : Sécurisation des infrastructures critiques, protection des systèmes SCADA/ICS, gestion des risques de chaîne d'approvisionnement. La DDRM permet de modéliser les impacts en chaîne.

- Santé : Protection des données sensibles des patients (ex: HIPAA), sécurité des dispositifs médicaux connectés, gestion des risques liés à la disponibilité des systèmes d'information hospitaliers.

Défis de mise en oeuvre et facteurs de succès

La transition vers le DDRM est un projet majeur avec son lot de défis.

Gestion du changement culturel

Passer d'une approche qualitative à une approche quantitative pilotée par les données nécessite un changement de mentalité à tous les niveaux de l'organisation. Il faut surmonter les résistances au changement, former les équipes, et promouvoir une culture de prise de décision data-driven.

Qualité et disponibilité des données

Le succès de la DDRM dépend intrinsèquement de la qualité, complétude et disponibilité des données. Des données incomplètes, incorrectes ou en silos peuvent fausser les analyses et mener à de mauvaises décisions. La mise en place de processus de gouvernance des données est cruciale.

Compétences nécessaires

La mise en place et l'opérationnalisation de la DDRM nécessitent des compétences avancées en analyse de données, modélisation statistique, cybersécurité et gestion des risques. Les entreprises doivent investir dans la formation de leurs équipes existantes ou recruter de nouveaux talents (data scientists, risk analysts).

Alignement avec la stratégie globale

La stratégie DDRM doit être étroitement alignée avec la stratégie globale de l'entreprise et ses objectifs métiers. Les indicateurs de risque et les priorités de sécurité doivent refléter ce qui compte le plus pour l'organisation.

Comment C-Risk peut vous accompagner

Chez C-Risk, nous aidons les grandes organisations à mieux comprendre, quantifier et gérer leurs risques cyber en utilisant les données. Notre spécialité : transformer la complexité du risque cyber en décisions claires et fondées sur des preuves.

En tant qu'experts des frameworks comme FAIR (Factor Analysis of Information Risk), nous vous accompagnons pour :

- Définir votre stratégie DDRM : Nous vous aidons à développer une feuille de route personnalisée, alignée sur vos objectifs et votre contexte.

- Identifier et collecter les données pertinentes : Nous vous guidons dans la sélection des sources de données et la mise en place des systèmes de collecte.

- Modéliser et quantifier vos risques cyber : Grâce à nos outils et notre expertise, nous transformons vos données en insights financiers actionnables sur vos risques.

- Implémenter des tableaux de bord et reporting : Nous vous aidons à communiquer efficacement sur vos risques à tous les stakeholders, y compris la direction générale et le conseil d'administration.

- Former vos équipes : Nous proposons des formations pour développer les compétences nécessaires à la gestion des risques pilotée par les données.

- Accompagner le changement culturel : Nous vous aidons à insuffler une culture data-driven pour la cybersécurité.

La DDRM n'est pas seulement une nouvelle méthodologie ; c'est une transformation fondamentale de la façon dont les risques cyber sont perçus, gérés et communiqués. En adoptant la DDRM, vous ne faites pas que vous défendre contre les menaces : vous transformez la gestion des risques en un véritable levier de performance et de résilience pour votre entreprise.