Das Cyber-Governance-Reifegradmodell

Die Fähigkeit einer Organisation, Cyber-Risiken zu managen, hängt nicht nur von den eingesetzten Kontrollen ab, sondern auch davon, wie diese Kontrollen gesteuert werden – das heißt, effektiv und konsistent geführt werden.

Ein Cyber-Governance-Reifegradmodell hilft Führungskräften dabei, die aktuelle Position ihrer Organisation zu bewerten, den angestrebten Reifegrad zu definieren und eine Roadmap für kontinuierliche Verbesserung zu entwickeln.

Dieser Artikel untersucht, was Reife in der Cybersicherheit bedeutet, wie Rahmenwerke wie NIST und COBIT sie definieren, und wie ein datengetriebener, risikobasierter Ansatz Organisationen dabei helfen kann, von reaktiver Compliance zu proaktiver Governance überzugehen.

- Reifegradmodelle helfen Organisationen, drei Schlüsselfragen zu beantworten: Wo stehen wir heute? Wo wollen wir hin? Wie erreichen wir das?

- Die Rahmenwerke ISO 37004, NIST CSF 2.0 und COBIT 2019 definieren Cyber-Reife anhand von Prozessstruktur, Wirksamkeit und kontinuierlicher Verbesserung.

- Der As-Is/To-Be-Ansatz ermöglicht die Entwicklung einer datengetriebenen Roadmap zur Stärkung von Governance, Aufsicht und Resilienz.

- Die FAIR-Methodik hilft dabei, Stärken und Schwächen des Programms in für das Unternehmen verständlichen Begriffen zu kommunizieren.

- Der Übergang von einer Compliance-Logik zu einer proaktiven Governance ermöglicht es Aufsichtsräten und Führungskräften, ihre Verantwortung zu demonstrieren und die Unternehmensresilienz zu stärken.

Was ist Cybersicherheitsreife?

Die ISO-Norm 37004:2023 zur Governance-Reife definiert diese als den Grad der konsistenten Anwendung von Governance-Prinzipien, ihre Wirksamkeit bei der Erreichung von Zielen und ihre operative Effizienz. Obwohl nicht spezifisch für Cybersicherheit, gelten diese Prinzipien direkt: Im Bereich Cyber-Risiko äußert sich Reife in klarer Verantwortlichkeit von Aufsichtsräten und Führungskräften, effektiver Aufsicht und adaptiver Verbesserungsfähigkeit.

Aus einer Cybersicherheitsperspektive beantwortet ein Reifegradmodell drei grundlegende Fragen:

- Wo stehen wir heute?

- Wo wollen wir hin?

- Wie erreichen wir das?

Die Bedeutung von Reifegradmodellen

An Cybersicherheits-Rahmenwerken mangelt es nicht. Regulierungsbehörden, Regierungen und Normierungsgremien veröffentlichen zahllose Vorschriften und Rahmenwerke – von CIS Controls bis NIST CSF. Alle legen fest, was getan werden muss: Zugriffsmanagement, Datenschutz, Vorfallsreaktion, Governance, Überwachung, Schulung.

Was sie nicht festlegen, ist das ausreichende Niveau. Organisationen wissen, dass sie physische Sicherheit, Richtlinien und Überwachung benötigen – aber welches Investitions-, Aufwands- und Aufsichtsniveau ist in ihrem Kontext angemessen?

Genau hier liefern Reifegradmodelle ihren Mehrwert. Sie ermöglichen die Identifizierung der Qualität des Cybersicherheitsmanagements, der Konsistenz seiner Anwendung und seiner Wirksamkeit bei der Unterstützung organisatorischer Ziele. Cybersicherheitsreife betrifft weniger die Existenz von Kontrollen als die Fähigkeiten und Prozesse der Organisation:

- Sind Governance-Prozesse improvisiert oder reproduzierbar und standardisiert?

- Werden sie gemessen und kontinuierlich verbessert?

- Stimmen sie mit den Risikoschwellen, Unternehmenszielen und regulatorischen Anforderungen der Organisation überein?

Rahmenwerke zur Definition von Reife

Mehrere etablierte Rahmenwerke definieren Reife auf einem Spektrum und können direkt auf Cyber-Governance angewendet werden. Trotz ihrer unterschiedlichen Ursprünge teilen sie eine gemeinsame Logik: die Entwicklung von improvisierten Praktiken hin zu optimierter Governance.

NIST Cybersecurity Framework (CSF)

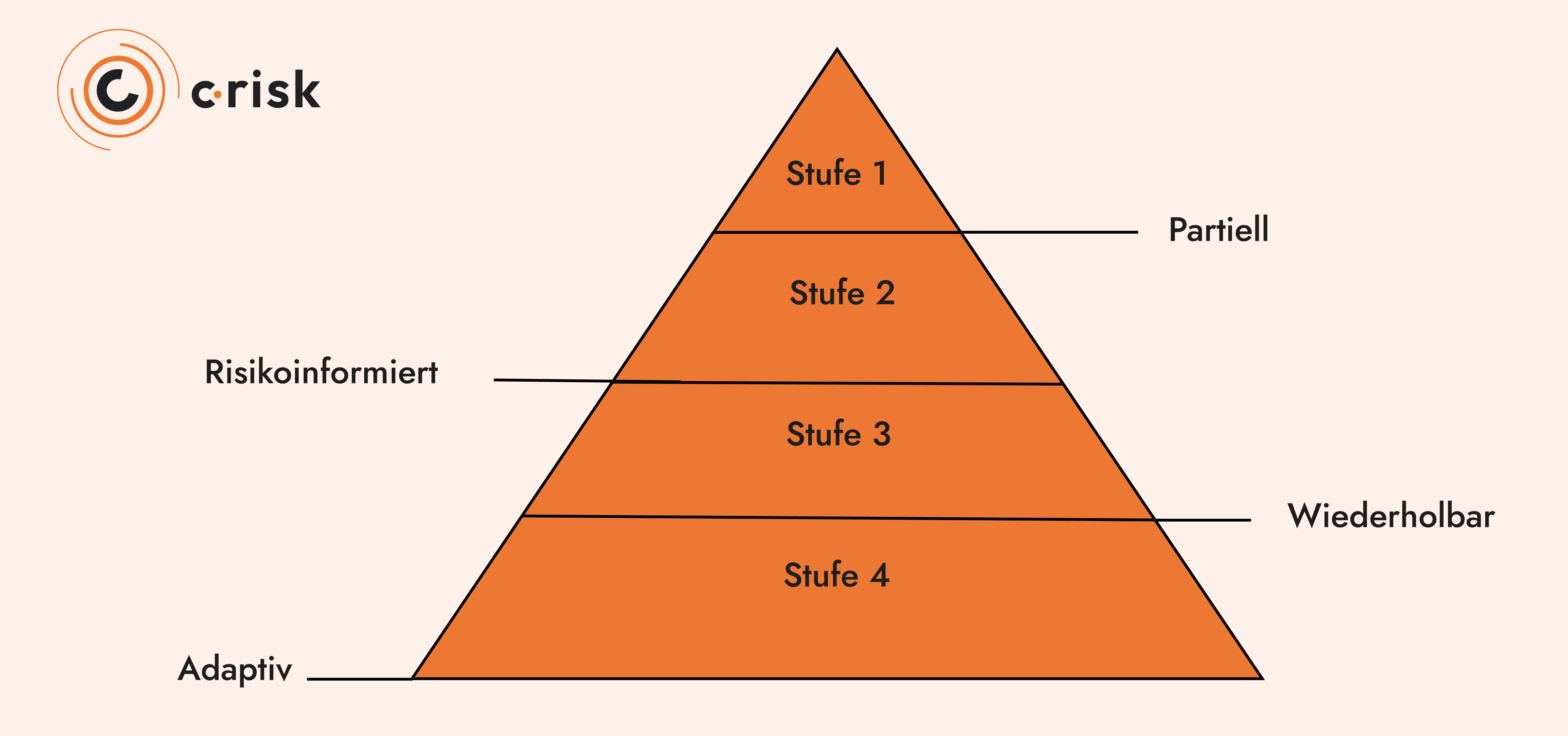

Das NIST Cybersecurity Framework 2.0 ist eine weit verbreitete Referenz für das Cyber-Risikomanagement. Es definiert Implementierungsstufen zur Messung der Reife sowohl in der Governance als auch in den Risikomanagamentergebnissen. Diese Stufen beschreiben organisatorische Ergebnisse auf einem Spektrum:

- Stufe 1 – Partiell: Improvisierte oder reaktive Cybersicherheitspraktiken, begrenzte Governance-Strukturen

- Stufe 2 – Risikoinformiert: Risiken anerkannt, einige Richtlinien und Bewertungen vorhanden, aber inkonsistent in der Organisation

- Stufe 3 – Reproduzierbar: Formalisierte, dokumentierte und konsistent zwischen Funktionen angewendete Prozesse. Cyber-Risiken sind systematisch in Governance und Entscheidungsfindung integriert

- Stufe 4 – Adaptiv: Proaktive, kontinuierlich verbesserte Praktiken, informiert durch Erfahrungen und Bedrohungsintelligenz. Cyber-Risiko-Governance ist dynamisch und vollständig in das unternehmensweite Risikomanagement integriert

Das NIST betont, dass diese Stufen Governance- und Managementmethoden leiten sollen – was diesen Ansatz für Diskussionen auf Vorstandsebene nützlich macht.

COBIT 2019

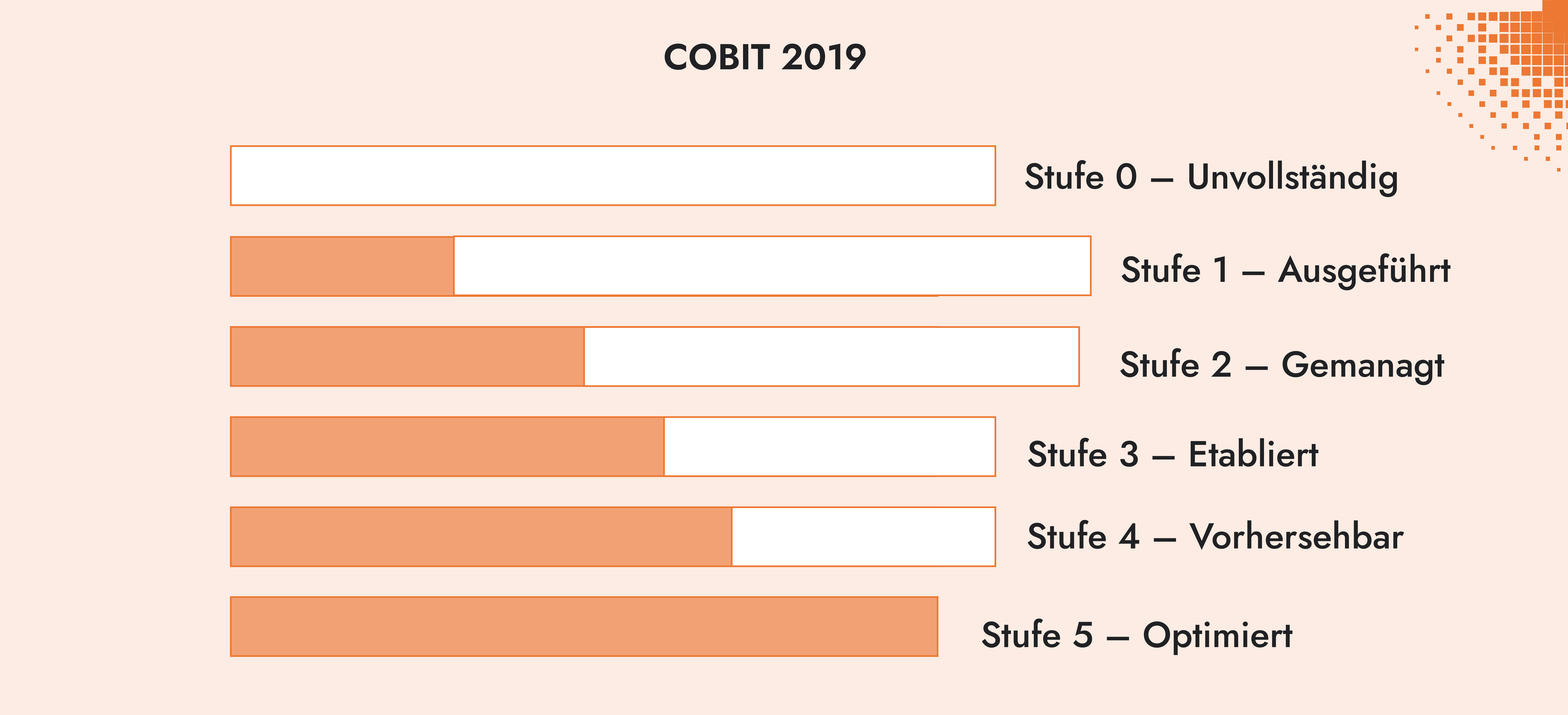

COBIT 2019, entwickelt von der ISACA, ist ein Rahmenwerk zur Gestaltung eines IT-Governance-Systems. Es umfasst ein auf CMMI basierendes Fähigkeitsmodell, das Organisationen ermöglicht, die Konsistenz und Wirksamkeit ihrer Governance-Prozesse zu bewerten.

Das Modell verwendet sechs Stufen von 0 bis 5:

- Stufe 0 – Unvollständig: Prozess fehlt oder ist nicht in der Lage, sein Ziel zuverlässig zu erreichen

- Stufe 1 – Ausgeführt: Prozess vorhanden, aber informell und inkonsistent

- Stufe 2 – Gemanagt: Vollständiger Satz grundlegender Aktivitäten vorhanden, der Prozess erreicht sein Ziel im Allgemeinen

- Stufe 3 – Etabliert: Gut strukturierter Prozess, der organisatorische Standards und Assets nutzt und konsistent angewendet wird

- Stufe 4 – Vorhersehbar: Klar definierter Prozess, der hinsichtlich seiner Leistung überwacht und gemessen wird

- Stufe 5 – Optimiert: Gemessener, kontinuierlich verbesserter und auf Basis von Feedback und Leistungsdaten verfeinerter Prozess

Die COBIT-Fähigkeitsstufen werden häufig für Bewertungen und Audits verwendet und bieten Organisationen eine Möglichkeit, ihre Governance-Reife in strukturierten Begriffen zu beschreiben – ähnlich wie die NIST-CSF-Stufen.

Cybersicherheitsreife bewerten

Reifegradmodelle sind wertvoll, weil sie die Merkmale verschiedener Cybersicherheits-Governance-Niveaus beschreiben. Sie unterscheiden die Kennzeichen eines improvisierten Prozesses von denen eines optimierten. Sie zeigen jedoch nicht, wie man von einer Stufe zur nächsten voranschreitet. Diese Flexibilität ist zugleich eine Stärke und eine Herausforderung: Sie ermöglicht Organisationen, Reifegraderwartungen an ihren Kontext anzupassen, kann aber auch Verwirrung erzeugen. Was bedeutet es für unsere Organisation, von „Risikoinformiert" zu „Adaptiv" oder von „Etabliert" zu „Optimiert" voranzuschreiten?

Vorausschauender Ansatz zur Cyber-Reife

Die Verbesserung der Cyber-Reife in einer Organisation besteht nicht einfach darin, mehr Kontrollen einzuführen oder neue Tools hinzuzufügen. Es geht darum, systematisch von der aktuellen Geschäftsrealität (Ist-Zustand) zu einem gewünschten Zukünftigen (Soll-Zustand) überzugehen.

Der Ist-Zustand/Soll-Zustand-Prozess:

- Ist-Zustand: Ein klares, faktisches Bild der aktuellen Praktiken, Governance-Prozesse und kulturellen Einstellungen gegenüber Cyber-Risiken. Dies umfasst die Identifizierung von Stärken, Schwächen und Lücken bei der Integration von Cyber-Risiken in die Entscheidungsfindung. Die FAIR-Cyber-Risikoquantifizierung bildet eine risikobasierte Methodik, um Stärken und Schwächen in Unternehmensbegriffen zu kommunizieren.

- Soll-Zustand: Ein definierter Zielzustand, der an den strategischen Zielen und dem Risikoappetit der Organisation ausgerichtet ist. Dieser zukünftige Zustand beschreibt effektive Governance – reproduzierbare Prozesse, konsistente Aufsicht und risikobasierte Entscheidungsfindung auf allen Ebenen.

- Die Lücke schließen: Der wertvollste Aspekt der Übung besteht darin, den Weg zwischen beiden Zuständen zu kartieren. Dies umfasst die Priorisierung von Investitionen, die Sequenzierung von Veränderungen und die Festlegung von Meilensteinen, die an Stakeholder kommuniziert werden können.

Eine Roadmap mit dem Soll-Zustand-Ansatz aufbauen

Der Soll-Zustand-Ansatz ermöglicht es Organisationen, eine Roadmap aufzubauen, die sich durch gezielte Verbesserungen von einem niedrigeren zu einem höheren Reifegrad entwickelt:

- Strategische Planung – Eine mehrjährige Roadmap an der Gesamtunternehmensstrategie ausrichten und dabei Wertschöpfungsketten und Risikoszenarien berücksichtigen

- Priorisierung – Sich zunächst auf die kritischsten Lücken konzentrieren und dabei Kosten, Nutzen und Ressourcenbeschränkungen abwägen

- Change Management – Stakeholder einbinden, Fortschritte kommunizieren und Cyber als unternehmerischen Imperativ verankern

- Kontinuierliche Überwachung – Indikatoren verfolgen, Wirksamkeit messen und die Roadmap entsprechend der Entwicklung des Geschäftsmodells, der Bedrohungslandschaft und des regulatorischen Kontexts anpassen

Reife als Governance-Imperativ

Ein datengetriebenes Cybersicherheitsprogramm schafft eine gemeinsame Sprache, die Aufsichtsräten und Führungskräften ermöglicht, Cyber-Risiken mit derselben Strenge wie finanzielle oder operative Risiken zu managen. Durch den Vergleich des Cyber-Governance-Ansatzes der Organisation mit Reifegradmodellen wie NIST-Stufen oder COBIT-Fähigkeiten können Organisationen ihre Verantwortlichkeit demonstrieren, sich mit Peers vergleichen und eine Roadmap zur Resilienz aufbauen. Im Wesentlichen bedeutet Reife den Übergang von reaktiver Compliance zu proaktiver, risikobasierter Governance.

Von Cyber-Risikobewertungen zur kontinuierlichen Cyber-Governance-Praxis

Die Erkenntnisse einer Cyber-Governance-Reifegradbeurteilung können die Governance auf messbare Weise verbessern. Dies erfordert die Implementierung risikobasierter und datengetriebener Methoden zur Bewertung der Kontrollwirksamkeit, zur Quantifizierung von Risiken in finanziellen Begriffen und zur Sicherstellung, dass die Aufsicht auch Dritte und Lieferketten umfasst. Es erfordert zudem, dass Menschen – Führungskräfte, Risikomanager und Sicherheitsverantwortliche – eine gemeinsame Sprache teilen, um Cyber-Risiken zu diskutieren.

Das ist die Arbeit, die wir bei C-Risk leisten. Wir wenden datengetriebene Risikomanagementmethoden und den FAIR-Standard für Cyber Risk Quantification (CRQ) an, um Organisationen dabei zu helfen, ihren Ist-Zustand zu bewerten und eine Verbesserungs-Roadmap zu entwickeln. Unsere Arbeit reicht von der Bewertung der Kontrollwirksamkeit bis hin zum kontinuierlichen Risikomanagement als Service, der Implementierung einheitlicher quantitativer Risikotools und Schulungsprogrammen für Aufsichtsräte und Risikoverantwortliche.

Indem wir Struktur und Belege in den Prozess einbringen, helfen wir Unternehmen, von der Reifegradbeurteilung zur gelebten Praxis überzugehen – und damit die Governance-Kapazitäten aufzubauen, die Regulierungsbehörden erwarten, sowie die Resilienz, die Unternehmen benötigen.