Das Cyber-Risiko-Dashboard: Risikofaktoren identifizieren für fundierte Entscheidungen

Cyber-Risiko-Dashboards sind heute fester Bestandteil der Berichterstattung an Geschäftsführung und Aufsichtsräte – doch viele liefern nach wie vor kein aussagekräftiges Bild der tatsächlichen Risikoexposition. Obwohl sie operative Kennzahlen oder Compliance-Scores hervorheben, bieten sie kaum Aufschluss über die finanziellen oder strategischen Auswirkungen von Cyber-Ereignissen.

Dieser Artikel untersucht die Unzulänglichkeiten bestehender Dashboards, zeigt auf, wie Messmethoden und menschliches Urteilsvermögen zu inkonsistenten Ergebnissen beitragen, und erläutert, was erforderlich ist, um Dashboards zu entwickeln, die echte Entscheidungsprozesse unterstützen. Er beschreibt die Grenzen gängiger Werkzeuge wie Heatmaps, erklärt, wie Kennzahlen auf den Risikoappetit abgestimmt werden können, und zeigt, wie finanziell fundierte Methoden wie FAIR und DDRM die Governance und Priorisierung stärken.

- Dashboards lenken die Entscheidungsfindung, indem sie Cyber-Aktivitäten in Kennzahlen übersetzen, auf die sich Führungskräfte bei der Risikoüberwachung stützen.

- Traditionelle Cyber-Dashboards können versagen, weil sie den Schwerpunkt auf Compliance und Kontrollreife legen, anstatt die tatsächlichen Treiber der finanziellen Risikoexposition abzubilden.

- Menschliche Vorurteile, inkonsistentes Expertenurteil sowie die Verwendung von Heatmaps oder ordinalen Skalen beeinträchtigen die Zuverlässigkeit vieler Risikobewertungen.

- Effektive Dashboards beginnen damit, kritische Assets zu verstehen, die Risikoexposition in finanziellen Begriffen zu quantifizieren und Kennzahlen am Risikoappetit auszurichten.

- Maßgeschneiderte Dashboards unterstützen unterschiedliche Zielgruppen, indem sie Kontrollen und Maßnahmen hervorheben, die das Risiko substanziell reduzieren.

Wie Cybersicherheits-Dashboards die Entscheidungsfindung beeinflussen

Dashboards sind zur Standardmethode geworden, mit der Sicherheitsverantwortliche an die Geschäftsführung berichten. Dennoch liefern viele nicht das, was Aufsichtsräte und Führungskräfte wirklich benötigen: eine klare Risikodarstellung in geschäftlichen Begriffen. Überladen mit Compliance-Prozentsätzen und technischen Reifegrads-Scores bieten sie eine Fülle von Informationen, aber wenig Erkenntnisse zu den wirklich wichtigen Fragen: Was ist unser aktuelles Expositionsniveau? Wie hat es sich entwickelt? Was könnte es kosten?

Wie das NACD in seinem Cyber-Risk Oversight Handbook betont, erwarten Aufsichtsräte von Dashboards, dass sie Cyber-Kennzahlen direkt mit der finanziellen Exposition und Governance-Prioritäten verknüpfen – nicht lediglich mit operativer Aktivität. Gut gestaltet kommuniziert ein Cyber-Risiko-Dashboard in der gemeinsamen Sprache des Unternehmensrisikos: Wahrscheinlichkeit, Auswirkung, finanzielle Exposition und ROI. Ein gutes Dashboard ist auf seine Zielgruppe zugeschnitten – operative Details für Teams, Programmleistungsinformationen für CISOs und strategische Entscheidungsunterstützung für Aufsichtsräte. Durch die Integration finanzieller Quantifizierungsmethoden wie FAIR oder DDRM werden Dashboards zu Werkzeugen, die Vertrauen stärken, Priorisierung erleichtern und Entscheidungsfindung auf allen Organisationsebenen unterstützen.

Warum Cyber-Risiko-Dashboards unzureichend sind

Cyber-Risiko-Dashboards scheitern in der Regel nicht am Mangel an Daten, sondern weil sie die falschen Risiken messen. Zu viele Unternehmen tappen in die Falle, Risikobewertung als Compliance-Übung zu behandeln. Sie führen eine Risikobewertung durch, erzeugen einen Score und gehen weiter. Das Ergebnis mag einer Regulierungsbehörde genügen, informiert die Geschäftsführung oder Führungskräfte jedoch weder über ihre tatsächliche Risikoexposition in geschäftlichen Begriffen noch darüber, wie die Unternehmensresilienz verbessert werden kann.

Wenn Dashboards mit dieser Art von Daten aufgebaut werden, können sie ein falsches Sicherheitsgefühl erzeugen – besonders wenn ein Dashboard voller operativer Details ist, ohne jemals die eigentlichen Risikotreiber hervorzuheben oder konkrete Maßnahmen vorzuschlagen.

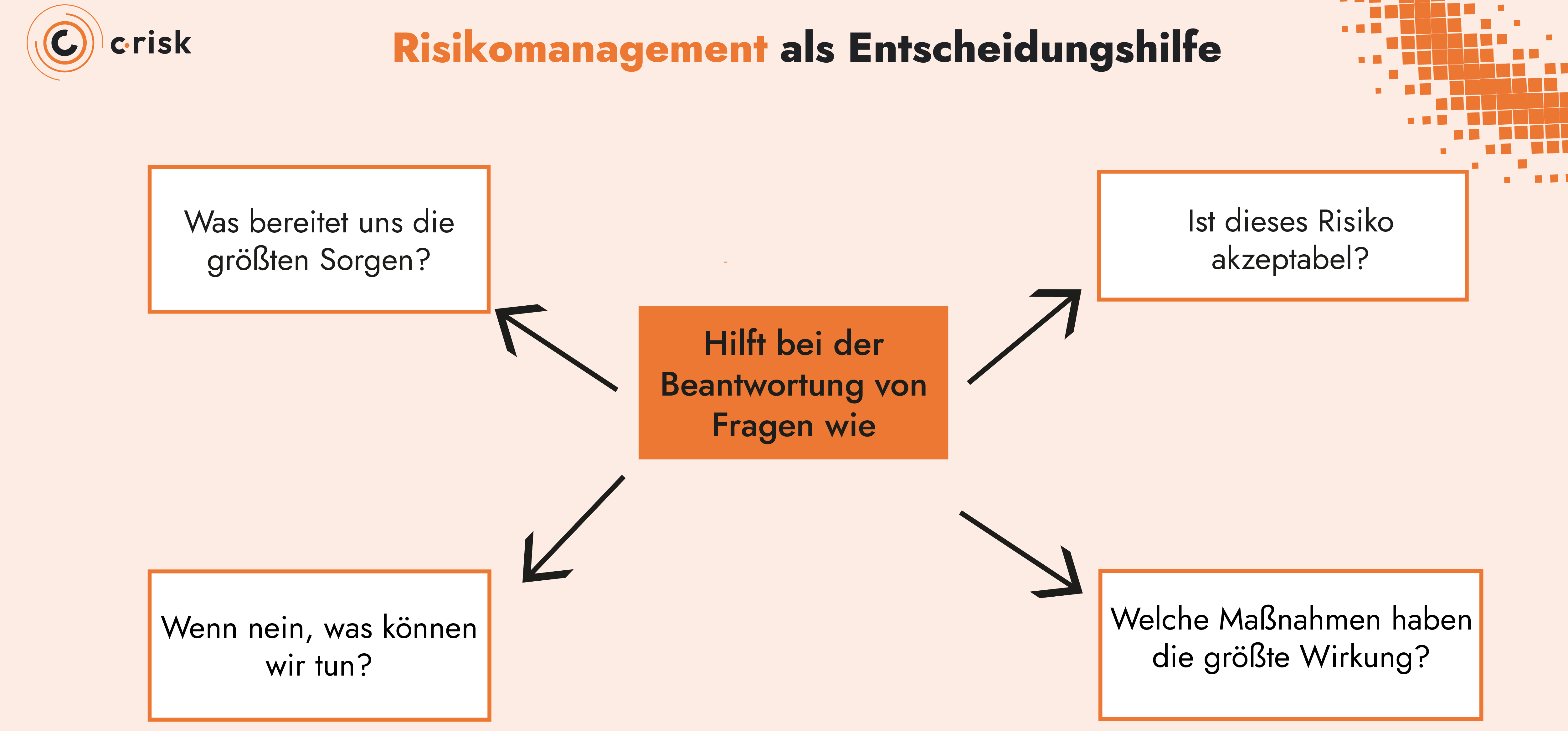

Risikomanagement betrifft Entscheidungen

Cyber-Risikomanagement wird häufig missverstanden. Zu viele Organisationen behandeln es als Compliance-Übung: einen Bericht erstellen, Kästchen ankreuzen und ablegen. Damit wird jedoch das Wesentliche verfehlt. Risikomanagement bedeutet, bessere Entscheidungen unter Unsicherheit zu treffen.

Im Kern ist Risikomanagement ein Entscheidungswerkzeug. Es sollte helfen, folgende Fragen zu beantworten:

- Was bereitet uns die größten Sorgen?

- Ist dieses Risiko akzeptabel?

- Wenn nicht, was können wir tun?

- Welche Maßnahmen werden die größte Wirkung haben?

Der Fehler vieler Unternehmen liegt darin, das Falsche zu messen – indem Compliance-Scores oder Reifegradsbewertungen bevorzugt werden, die die tatsächlichen Risikotreiber nicht widerspiegeln. Dies führt zu Dashboards, die mit Daten gefüllt sind, aber keine umsetzbaren Erkenntnisse liefern. Der Zweck der Messung ist es, Entscheidungen zu beleuchten: wo investiert, was priorisiert und ob die Exposition innerhalb der Risikoappetit-Grenzen bleibt.

Das Falsche messen

Nehmen Sie das Beispiel einer Organisation, die keine personenbezogenen Daten verarbeitet oder speichert. Das CISO-Dashboard zeigt die Verschlüsselungsabdeckung an. Die Zahlen sehen gut aus, sind aber in diesem Kontext bedeutungslos: Ohne sensible Daten zu schützen, spielt es keine Rolle, ob die Verschlüsselung zu 80 % oder 100 % implementiert ist – die tatsächliche Risikoexposition des Unternehmens bleibt unverändert. Genau das passiert, wenn Messung nicht mit Risikotreibern verknüpft ist: Man verfolgt eine Kontrolle, weil sie auf einer Compliance-Liste steht, nicht weil sie für das Unternehmen relevant ist.

Übermäßiges Vertrauen kann zu schlechten Entscheidungen führen

Douglas W. Hubbard, Experte für Entscheidungstheorie und Risikoanalyse, warnt vor dem, was er als „Analyse-Placebo" bezeichnet. Dies tritt auf, wenn eine Organisation eine neue, strukturierte und formale Risikobewertungsmethode einführt, die zu übermäßig optimistischen Schätzungen und nicht wirklich besseren Entscheidungen führt. Cybersicherheits-Dashboards sind besonders anfällig für diesen Effekt. Heatmaps, Reifegrads-Scores und Compliance-Raten können eine Illusion von Strenge erzeugen, ohne die wesentlichen Fragen zu beantworten: Hat die Exposition tatsächlich abgenommen und nähern wir uns unserem Risikoappetit?

Menschliche Vorurteile bei Risikobewertungen

Menschliches Urteil ist inkonsistent. Dieselbe Person kann ein Risiko je nach Tageszeit unterschiedlich einschätzen. Kontext, Framing und Stimmung beeinflussen das Ergebnis. Hubbards Forschungen zeigen, dass diese Variabilität nicht zufällig ist: Es ist Rauschen, das die Konsistenz untergräbt. Das Problem ist nicht die Existenz von Verzerrungen, sondern ihre mangelnde Anerkennung im Prozess. Der beste Ansatz besteht darin, diese Verzerrungen anzuerkennen und zu managen: Kalibrierung und strukturiertes Feedback ermöglichen es Experten, ihre Abweichungen zu erkennen und ihre Schätzungen zu korrigieren.

Die Grenzen von Heatmaps und Risikomatrizen

Heatmaps und Risikomatrizen bleiben beliebt, weil sie einfach und visuell sind. Aber diese Einfachheit hat ihren Preis. Jack Jones, Schöpfer des FAIR-Modells, weist darauf hin, dass Heatmaps auf ordinalen Skalen wie „niedrig, mittel, hoch" basieren, die echte Risikounterschiede nicht abbilden können. Zwei sehr unterschiedliche Szenarien können so in dasselbe Feld fallen und eine Illusion von Priorisierung erzeugen. Was fehlt, ist die Verbindung zu den wirklichen Fragen: Ist das Risiko akzeptabel? Und wenn nicht, welche Maßnahmen werden die stärkste Wirkung haben?

Wie man ein Cyber-Risikomanagement-Dashboard erstellt: die richtigen Kennzahlen wählen

Der Ausgangspunkt jedes nützlichen Dashboards ist einfach: Kennzahlen an den Risiken ausrichten, die für die Organisation relevant sind. Risikomanagement ist eine Entscheidungsdisziplin, kein Compliance-Übung – und Dashboards sollten dies widerspiegeln.

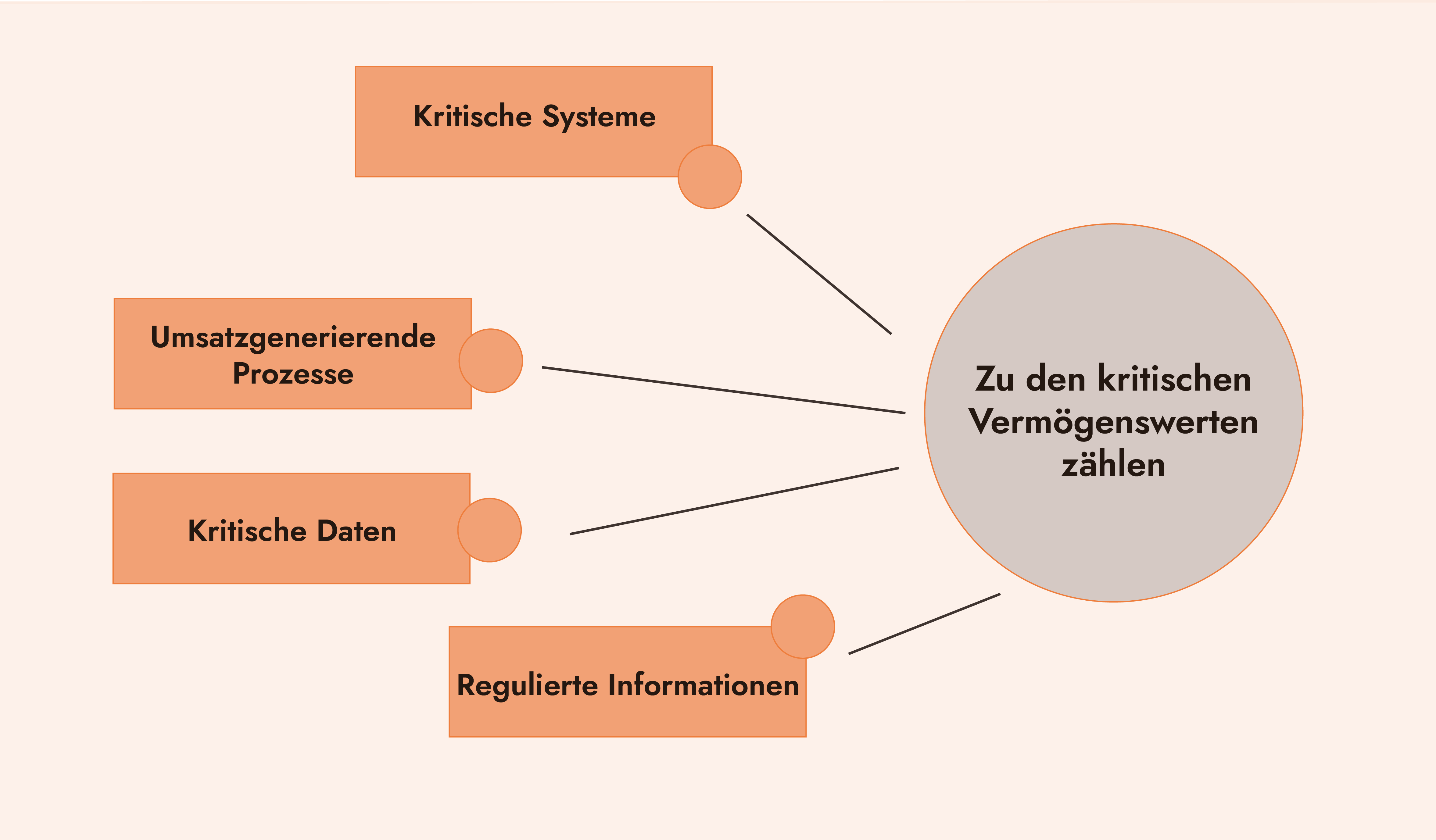

Mit dem Asset beginnen

Der erste Schritt besteht darin, das gefährdete digitale Asset zu verstehen, das bewertet werden muss. Welches System, welcher Prozess oder welcher Datensatz ist besorgniserregend? Wenn es nicht verfügbar, beschädigt oder exponiert wäre, welche Auswirkungen hätte das auf das Geschäft? Ohne diesen Kontext lösen sich Cybersicherheitskennzahlen vom Unternehmen und verlieren schnell ihre Relevanz. Beispiele für kritische Assets umfassen kritische Systeme wie Zahlungsplattformen, ERP oder Cloud-Infrastruktur, umsatzgenerierende Prozesse wie E-Commerce-Transaktionen oder Fertigungsabläufe, kritische Daten wie Kundendatensätze oder geistiges Eigentum sowie regulierte Informationen wie personenbezogene Daten oder Zahlungskarteninformationen.

Risiko in finanziellen Begriffen definieren

Sobald das kritische Asset identifiziert ist, gilt es, das Risiko zu quantifizieren. FAIR liefert eine klare Definition: Risiko entspricht der wahrscheinlichen Häufigkeit und dem wahrscheinlichen Ausmaß eines zukünftigen Verlustes. Governance-Dashboards sollten daher die Exposition in finanziellen Begriffen übersetzen – in Form einer Spanne vom wahrscheinlichsten Verlust bis zur Worst-Case-Schätzung. Aufsichtsräte und Führungskräfte denken in geschäftlichen Begriffen, was finanzielle Auswirkungen bedeutet. Ein Dashboard, das Schwachstellen und Kontrollen in potenzielle finanzielle Verluste übersetzt, schafft eine gemeinsame Grundlage für die Entscheidungsfindung.

Über den Risikoappetit kommunizieren

Der Risikoappetit wird vom Aufsichtsrat oder der Geschäftsführung festgelegt. Beim Reporting über Cyber-Risiken ist es wichtig, klar darzustellen, wie die aktuelle Risikoexposition im Vergleich zum Risikoappetit steht und welche Optionen bestehen, wenn die Exposition den Appetit übersteigt. Ohne Anerkennung des Risikoappetits hat eine Risikoanalyse keinen Referenzpunkt, und Dashboards präsentieren letztlich Zahlen ohne Entscheidungskontext.

Es gibt eine einfache Logik, um festzustellen, ob ein Risiko den Appetit überschreitet oder nicht:

- Liegt das Risiko im Risikoappetit? Wenn ja → das ist die Schlussfolgerung. Weiter zum nächsten Punkt. Wenn nein → das Dashboard muss zeigen, was als nächstes kommt.

- Welche Kontrollen sind im Kontext dieses Szenarios relevant?

- Welche dieser Kontrollen werden die Risikoreduktion signifikant beeinflussen? Dort sollte die Aufmerksamkeit liegen.

Die relevanten Kontrollen identifizieren

Wenn die Exposition den Appetit übersteigt, geht es nicht darum, eine lange Liste möglicher Kontrollen zu erstellen – genau das tun jedoch viele Dashboards und erzeugen dabei unnötiges Rauschen. Die eigentliche Aufgabe ist einfacher: sich auf die Kontrollen konzentrieren, die tatsächlich Auswirkungen auf das Risikoszenario haben. Beispiel zur Backup-Wiederherstellung: Szenario – ein schwerwiegender Vorfall könnte bis zu 500.000 $ kosten; Risikoappetit – 400.000 $; Exposition liegt außerhalb der Toleranz; Verlustfaktor – sieben Tage Wiederherstellungszeit; relevante Kontrolle – Backup- und Wiederherstellungsreife; empfohlene Maßnahme – Backup-Wiederherstellung verbessern, um Ausfallzeiten zu reduzieren; Ergebnis – der potenzielle Verlust sinkt von 500.000 $ auf 300.000 $. Dies ist die Art konkreter Ergebnisse, die klare Empfehlungen zur Priorisierung im Einklang mit dem Risikoappetit liefert.

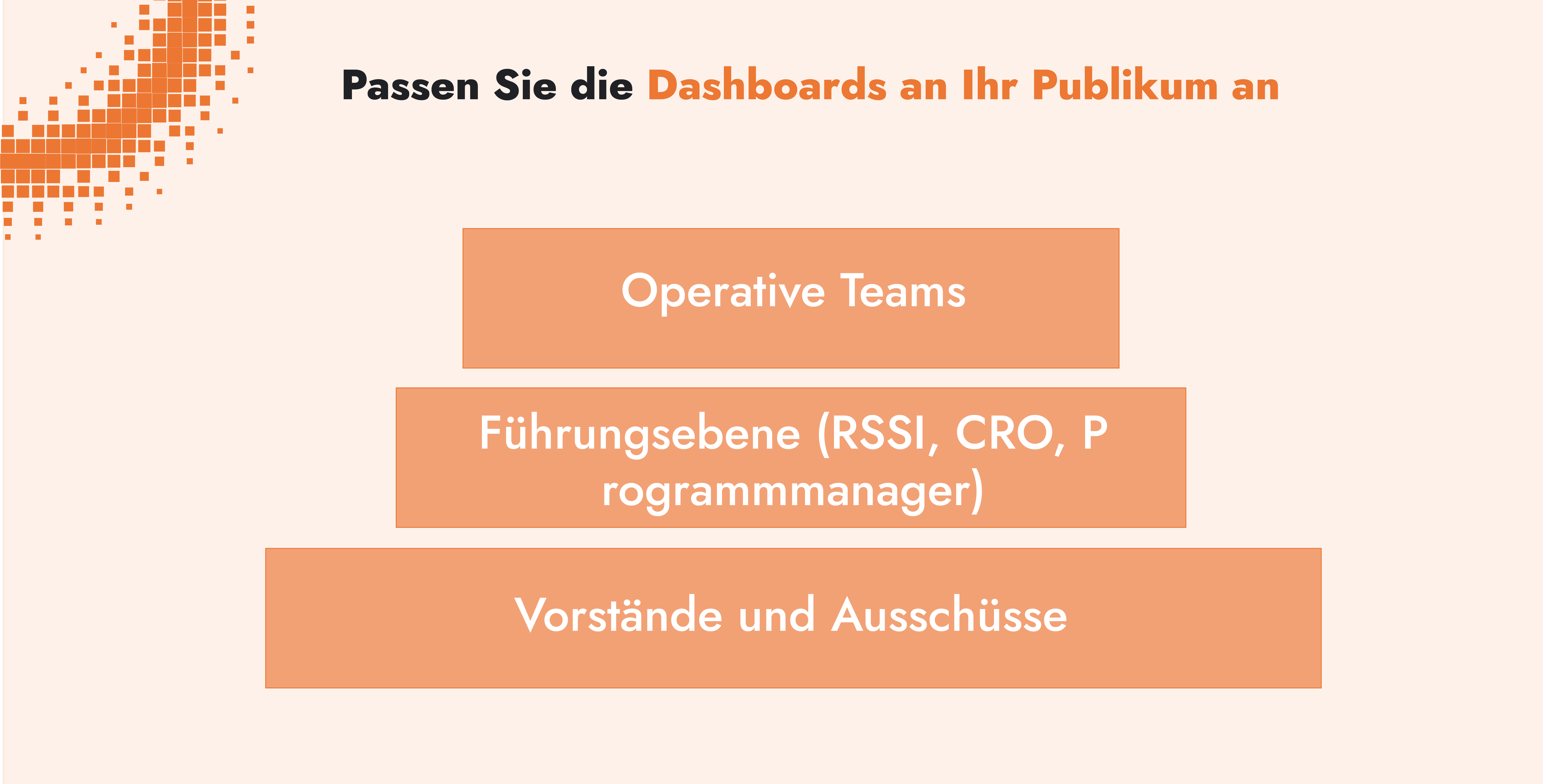

Dashboards auf die Zielgruppe abstimmen

Auf allen Ebenen gilt dasselbe Prinzip: Das Dashboard muss auf die zu treffende Entscheidung ausgerichtet sein.

Operative Teams:

- Patching-Effizienz (Geschwindigkeit und Konsistenz der Schwachstellenbehebung)

- Phishing-Klickrate (Anzahl der Nutzer, die auf simulierte oder echte Phishing-E-Mails geklickt haben)

- Vorfallsreaktionszeit (Geschwindigkeit der Erkennung und Eindämmung von Problemen)

Führungsebene (CISO, CRO, Programmverantwortliche):

- Szenariobasierte Exposition (finanzielle Auswirkungen spezifischer Risikoszenarien)

- Status offener Maßnahmen bei Schlüsselkontrollen

- Programmleistungskennzahlen (reduzieren Projekte die Exposition wie geplant?)

- Expositionstrends im Zeitverlauf (verbessert oder verschlechtert sich die Risikoposture?)

Aufsichtsräte und Ausschüsse:

- Aktuelle Risikoexposition in finanziellen Begriffen (z.B. „Verluste könnten 300.000 $ erreichen")

- Vergleich der Exposition mit dem Risikoappetit (innerhalb oder außerhalb der Toleranz)

- Kosten der Maßnahme vs. Expositionsreduktion (z.B. „20.000 $ Investition reduziert Exposition von 300.000 $ auf 200.000 $")

- Langfristige Trends und externe Faktoren (z.B. zunehmend ausgefeiltes Phishing, das die Exposition von Jahr zu Jahr erhöht)

Die Dashboard-Kennzahlen sollten stets auf die Entscheidung der jeweiligen Zielgruppe ausgerichtet sein.

Ein integriertes Entscheidungsunterstützungswerkzeug für Führungskräfte

Ein effektives Dashboard beschränkt sich nicht auf einen Compliance-Score: Es ist ein echtes Entscheidungsunterstützungswerkzeug. In der Governance muss es Risiken in geschäftlichen und finanziellen Begriffen darstellen, die Exposition mit dem Risikoappetit vergleichen und die Kontrollen hervorheben, die tatsächlich Ergebnisse beeinflussen.

Der Wert eines Cyber-Risiko-Governance-Dashboards liegt in seiner Fähigkeit, Kontext und Orientierung zu liefern. Führungskräfte müssen klar erkennen können, ob ein Risiko innerhalb des Risikoappetits liegt. Dies ermöglicht den Übergang von langen Listen mit Kontrollücken hin zu Initiativen, die die Exposition tatsächlich und messbar reduzieren.

Von der Theorie zur Praxis: Dashboards entwickeln, die Entscheidungen steuern

Cyber-Risikomanagement erfordert rigorose Methoden und belastbare Daten, um Cyber-Risiken mit Geschäftsergebnissen zu verknüpfen. Allzu oft dienen Dashboards lediglich als operative Scorecards, ohne Führungskräften die notwendige Transparenz zu bieten, um fundierte Entscheidungen zu treffen. Bei C-Risk wenden wir Data-Driven Risk Management (DDRM) und Cyber Risk Quantification (CRQ) nach dem FAIR-Standard an, um aussagekräftige Berichte für Risikoverantwortliche und Führungskräfte zu erstellen. Unsere Analysemethoden ermöglichen Priorisierung, leiten die Budgetallokation und demonstrieren Cyber-Resilienz. Unsere Arbeit mit Kunden umfasst eine Reihe von Anwendungsfällen, darunter:

- Risiken in finanziellen Begriffen darzustellen, die am Risikoappetit ausgerichtet sind

- Wesentliche Risiken zu identifizieren und Kontrollen zu priorisieren, die die stärkste messbare Reduzierung der Risikoexposition bieten

- Den Cyber-Versicherungsschutz mit quantifizierten Szenarien zu optimieren, die sicherstellen, dass die Deckung der tatsächlichen Exposition entspricht

- Regulatorische Anforderungen wie DORA, NIS2 oder die SEC-Vorschriften mit einem risikobasierten Cyber-Risikomanagement-Framework zu erfüllen

- DDRM-Schulungen für Führungskräfte und Risikofachleute, um interne Cyber-Risikomanagement-Kapazitäten aufzubauen