Le modèle de maturité de la gouvernance cyber

La capacité d’une organisation à gérer le risque cyber ne dépend pas uniquement des contrôles qu’elle met en place, mais aussi de la manière dont ces contrôles sont gouvernés, c’est-à-dire pilotés de façon efficace et cohérente.

Un modèle de maturité en gouvernance cyber aide les dirigeants à évaluer la position actuelle de leur organisation, à définir le niveau de maturité souhaité et à tracer une feuille de route d’amélioration continue.

Cet article explore la signification de la maturité en cybersécurité, la façon dont des cadres tels que le NIST et COBIT la définissent, et comment une approche pilotée par les données et fondée sur les risques peut aider les organisations à passer d’une conformité réactive à une gouvernance proactive.

- Les modèles de maturité aident les organisations à répondre à trois questions clés : Où en sommes-nous aujourd’hui ? Où voulons-nous aller ? Comment y parvenir ?

- Les cadres ISO 37004, NIST CSF 2.0 et COBIT 2019 définissent la maturité cyber à travers la structure des processus, leur efficacité et l’amélioration continue.

- L’approche As-Is / To-Be permet d’établir une feuille de route pilotée par les données pour renforcer la gouvernance, la supervision et la résilience.

- La méthodologie FAIR aide à communiquer les forces et faiblesses du programme en termes compréhensibles pour le métier.

- Le passage d’une logique de conformité à une gouvernance proactive permet aux conseils d’administration et aux dirigeants de démontrer leur responsabilité et de renforcer la résilience de l’entreprise.

Qu'est-ce que la maturité en cybersécurité ?

La norme ISO 37004:2023 sur la maturité de la gouvernance définit celle-ci comme le degré d'application cohérente des principes de gouvernance, leur efficacité dans l'atteinte des objectifs et leur efficience opérationnelle. Bien que non spécifiques à la cybersécurité, ces principes s'appliquent directement : en matière de cyber-risque, la maturité se traduit par une responsabilité claire des conseils d'administration et dirigeants, une supervision efficace et une capacité d'amélioration adaptative.

Dans une perspective cybersécurité, un modèle de maturité répond à trois questions fondamentales :

- Où en sommes-nous aujourd'hui ?

- Où voulons-nous aller ?

- Comment y parvenir ?

L'importance des modèles de maturité

Les référentiels en cybersécurité ne manquent pas. Régulateurs, gouvernements et organismes de normalisation publient d'innombrables réglementations et cadres, des CIS Controls au NIST CSF. Tous précisent ce qui doit être fait : gestion des accès, protection des données, réponse aux incidents, gouvernance, surveillance, formation.

Ce qu'ils ne précisent pas, c'est le niveau suffisant. Les organisations savent qu'elles ont besoin de sécurité physique, de politiques et de surveillance, mais quel niveau d'investissement, d'effort et de supervision convient à leur contexte ?

C'est là que les modèles de maturité apportent leur valeur. Ils permettent d'identifier la qualité de gestion de la cybersécurité, sa cohérence d'application et son efficacité dans le soutien aux objectifs organisationnels. La maturité en cybersécurité concerne moins l'existence des contrôles que les capacités et processus de l'organisation :

- Les processus de gouvernance sont-ils improvisés ou reproductibles et standardisés ?

- Sont-ils mesurés et continuellement améliorés ?

- S'alignent-ils sur les seuils de risque, objectifs métiers et exigences réglementaires de l'organisation ?

En répondant à ces questions, les modèles de maturité permettent d'identifier les lacunes pour améliorer les capacités et processus spécifiques à l'organisation.

Les référentiels définissant la maturité

Plusieurs référentiels établis définissent la maturité selon un spectre et peuvent s'appliquer directement à la gouvernance cyber. Chacun offre une approche structurée pour évaluer l'intégration, la reproductibilité et l'amélioration continue des processus. Malgré leurs origines diverses, ils partagent une logique commune : évoluer de pratiques improvisées vers une gouvernance optimisée.

NIST Cybersecurity Framework (CSF)

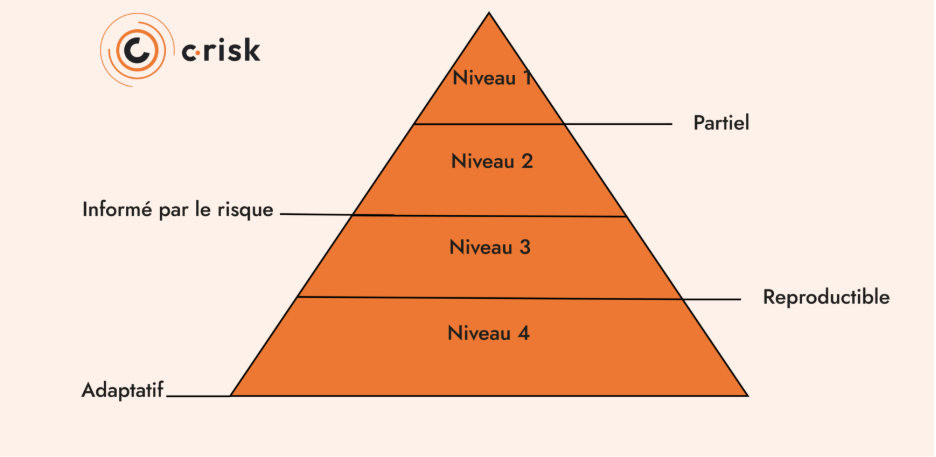

Le NIST Cybersecurity Framework 2.0 constitue une référence largement adoptée pour la gestion du cyber-risque. Il définit des niveaux de mise en œuvre pour mesurer la maturité tant en gouvernance qu'en résultats de gestion des risques. Selon le NIST, ces niveaux "décrivent les résultats organisationnels sur un spectre : Partiel (Niveau 1), Informé par le risque (Niveau 2), Reproductible (Niveau 3) et Adaptatif (Niveau 4)."

- Niveau 1 – Partiel : Pratiques de cybersécurité improvisées ou réactives, structures de gouvernance limitées

- Niveau 2 – Informé par le risque : Risques reconnus, certaines politiques et évaluations en place mais incohérentes dans l'organisation

- Niveau 3 – Reproductible : Processus formalisés, documentés et appliqués de manière cohérente entre fonctions. Le cyber-risque est systématiquement intégré dans la gouvernance et la prise de décision

- Niveau 4 – Adaptatif : Pratiques proactives, continuellement améliorées, éclairées par les retours d'expérience et la veille sur les menaces. La gouvernance du cyber-risque est dynamique et pleinement intégrée à la gestion des risques d'entreprise

Le NIST souligne que ces niveaux doivent guider les méthodologies de gouvernance et de gestion, rendant cette approche utile pour les discussions au niveau du conseil d'administration.

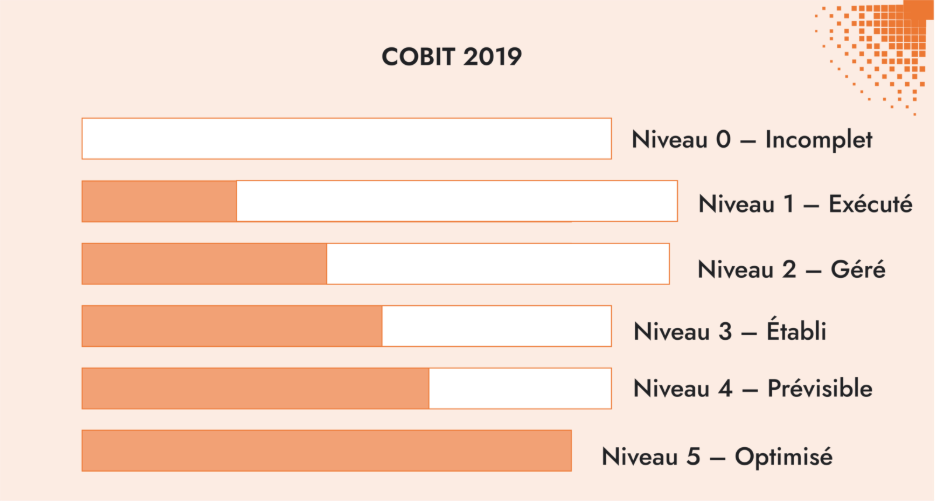

COBIT 2019

COBIT 2019, développé par l'ISACA, est un référentiel pour concevoir un système de gouvernance informatique. Il comprend un modèle de capacité basé sur CMMI permettant aux organisations d'évaluer la cohérence et l'efficacité de leurs processus de gouvernance.

Le modèle utilise six niveaux, de 0 à 5 :

- Niveau 0 – Incomplet : Processus absent ou incapable d'atteindre son objectif de manière fiable

- Niveau 1 – Exécuté : Processus existant mais informel et incohérent

- Niveau 2 – Géré : Ensemble d'activités de base complet, le processus atteint généralement son objectif

- Niveau 3 – Établi : Processus bien structuré, utilisant les standards et actifs organisationnels, appliqué de manière cohérente

- Niveau 4 – Prévisible : Processus bien défini, suivi et mesuré pour sa performance

- Niveau 5 – Optimisé : Processus mesuré, continuellement amélioré et affiné selon les retours et données de performance

Les niveaux de capacité COBIT sont souvent utilisés pour les évaluations et audits, offrant aux organisations un moyen de décrire leur maturité de gouvernance en termes structurés, similairement aux niveaux du NIST CSF.

Évaluer la maturité cybersécurité

Les modèles de maturité sont précieux car ils décrivent les caractéristiques des différents niveaux de gouvernance cybersécurité. Ils distinguent les marqueurs d'un processus improvisé de ceux d'un processus optimisé. Cependant, ils n'indiquent pas comment progresser d'un niveau à l'autre. Comme les référentiels de contrôle listent les fonctions de sécurité que toute organisation devrait avoir sans prescrire leur mise en œuvre exacte, les modèles de maturité posent les jalons généraux du progrès tout en laissant aux organisations le soin de définir leur propre feuille de route.

Cette flexibilité constitue à la fois une force et un défi. Elle permet aux organisations d'adapter les attentes de maturité à leur contexte, mais peut aussi créer de la confusion.

Que signifie pour notre organisation de progresser du niveau Informé par le risque vers Adaptatif, ou d'Établi vers Optimisé ? Comment ces changements de maturité se traduisent-ils en nouvelles méthodes de travail, de prise de décision et de création de valeur ?

Approche prospective de la maturité cyber

Améliorer la maturité cyber dans une organisation ne consiste pas simplement à adopter plus de contrôles ou ajouter de nouveaux outils. Il s'agit d'évoluer systématiquement de la réalité métier actuelle (l'état As-Is) vers un futur souhaité (l'état To-Be). Ce processus permet au leadership d'adopter une vision objective basée sur des méthodes de gestion des risques axées sur les données pour identifier ce qui fonctionne, mais aussi ce qui manque, est mal aligné ou sous-développé.

Le processus As-Is/To-Be :

- As-Is : Une image claire et factuelle des pratiques actuelles, processus de gouvernance et attitudes culturelles envers le cyber-risque. Cela implique d'identifier forces, faiblesses et lacunes dans l'intégration du cyber-risque à la prise de décision.

La quantification du cyber-risque selon la méthode FAIR constitue une méthodologie basée sur le risque pour communiquer forces et faiblesses en termes métiers, facilitant des décisions fondées sur les données.

- To-Be : Un état cible défini, aligné sur les objectifs stratégiques et l'appétit au risque de l'organisation. Cet état futur décrit une gouvernance efficace — processus reproductibles, supervision cohérente et prise de décision informée par le risque à tous les niveaux.

- Combler l'écart : L'aspect le plus précieux de l'exercice consiste à cartographier le chemin entre les deux états. Cela inclut la priorisation des investissements, le séquençage des changements et l'établissement de jalons traçables et communicables aux parties prenantes. Au fur et à mesure que les équipes GRC et les gestionnaires de risques effectuent des évaluations continues, de nouvelles lacunes peuvent être identifiées.

Dans le cadre d'une approche de gestion des risques axée sur les données, le processus as-is/to-be crée une feuille de route pour plus de résilience, une meilleure gouvernance et une prise de décision plus éclairée dans toute l'organisation. Les conseils d'administration et dirigeants peuvent engager des discussions concrètes : non pas sur l'existence des contrôles, mais sur la capacité de l'organisation à gouverner le cyber-risque au niveau requis par sa stratégie métier et ses exigences réglementaires.

Construire une feuille de route avec l'approche To-Be

L'approche To-Be permet aux organisations de construire une feuille de route évoluant d'un niveau de maturité inférieur vers un niveau supérieur par l'amélioration intentionnelle :

- Planification stratégique — aligner une feuille de route pluriannuelle sur la stratégie métier globale en considérant les chaînes de valeur et scénarios de risque

- Priorisation — se concentrer d'abord sur les lacunes les plus critiques, en équilibrant coût, bénéfice et contraintes de ressources

- Gestion du changement — engager les parties prenantes, communiquer sur les progrès et sensibiliser au cyber comme impératif métier

- Surveillance continue — suivre les indicateurs, mesurer l'efficacité et adapter la feuille de route selon l'évolution du modèle métier, du paysage des menaces et du contexte réglementaire

La maturité comme impératif de gouvernance

Un programme de cybersécurité axé sur les données crée un langage commun permettant au conseil d'administration et aux dirigeants de gérer de manière informée par le risque et d'aborder le cyber-risque avec la même rigueur que les risques financiers ou opérationnels.

En comparant l'approche de gouvernance cyber de votre organisation aux modèles de maturité comme les niveaux du NIST ou les capacités COBIT, les organisations peuvent démontrer leur responsabilité, se comparer à leurs pairs et construire une feuille de route vers la résilience. Fondamentalement, la maturité signifie passer d'une conformité réactive à une gouvernance proactive et informée par le risque.

Des évaluations de cyber-risque vers une pratique continue de cyber-gouvernance

Les insights d'une évaluation de maturité de la gouvernance cyber peuvent améliorer la gouvernance de manière quantifiable. Cela nécessite de mettre en œuvre des méthodes basées sur le risque et axées sur les données pour évaluer l'efficacité des contrôles, quantifier le risque en termes financiers et garantir que la supervision s'étende aux tiers et chaînes d'approvisionnement. Cela nécessite également que les personnes — dirigeants, gestionnaires de risques et responsables sécurité — partagent un langage commun pour discuter du cyber-risque.

C'est le travail que nous effectuons chez C-Risk. Nous appliquons des méthodes de gestion des risques axées sur les données et la norme FAIR pour la quantification du cyber-risque (CRQ) afin d'aider les organisations à évaluer leur état actuel et construire une feuille de route d'amélioration. Notre travail couvre l'évaluation de l'efficacité des contrôles jusqu'à la gestion continue des risques en tant que service, la mise en œuvre d'outils unifiés de risque quantitatif et les programmes de formation pour les conseils d'administration et responsables risques. En apportant structure et preuves au processus, nous aidons les entreprises à passer de l'évaluation de maturité à la pratique, construisant les capacités de gouvernance attendues par les régulateurs et la résilience dont les entreprises ont besoin.