Le tableau de bord des risques cyber : identification des facteurs de risque pour la prise de décisions

Les tableaux de bord sur les risques cyber font désormais partie intégrante des rapports destinés à la direction et aux conseils d'administration, mais nombre d'entre eux ne fournissent toujours pas une vision significative de l'exposition. Bien qu'ils mettent en évidence des indicateurs opérationnels ou des scores de conformité, ils fournissent peu d'informations sur les implications financières ou stratégiques des événements cyber.

Cet article examine les insuffisances des tableaux de bord, la manière dont les pratiques de mesure et le jugement humain contribuent à des résultats incohérents, et ce qu'il faut pour créer des tableaux de bord qui soutiennent la prise de décisions réelles. Il décrit les limites des outils courants tels que les cartes thermiques, explique comment aligner les indicateurs sur la propension au risque et montre comment des méthodes fondées sur des bases financières telles que FAIR et DDRM renforcent la gouvernance et la hiérarchisation des priorités.

- Les tableaux de bord orientent la prise de décisions en traduisant l'activité cyber en indicateurs sur lesquels les dirigeants s'appuient pour surveiller les risques.

- Les tableaux de bord cyber traditionnels peuvent échouer parce qu'ils mettent l'accent sur la conformité et la maturité du contrôle plutôt que sur les facteurs réels de l'exposition financière.

- Les préjugés humains, l'incohérence du jugement des experts et l'utilisation de cartes thermiques ou d'échelles ordinales compromettent la fiabilité de nombreuses évaluations des risques.

- Des tableaux de bord efficaces commencent par comprendre les actifs critiques, quantifier l'exposition en termes financiers et aligner les indicateurs sur la propension au risque.

- Des tableaux de bord personnalisés soutiennent différents publics en mettant en évidence les contrôles et les actions qui réduisent les risques de manière significative.

Comment les tableaux de bord de cybersécurité influencent la prise de décision

Les tableaux de bord sont devenus la méthode par défaut utilisée par les responsables de la sécurité pour rendre compte à la direction. Pourtant, beaucoup ne parviennent pas à fournir ce dont les conseils d’administration et les dirigeants ont réellement besoin : une vision claire du risque exprimée en termes métier. Surchargés de pourcentages de conformité et de scores de maturité techniques, ils offrent une grande quantité d’informations mais peu d’éléments de compréhension sur les questions qui comptent vraiment.

• Quel est notre niveau d’exposition actuel ?

• Comment a-t-il évolué ?

• Combien cela pourrait-il coûter ?

Comme le souligne la NACD dans son Cyber-Risk Oversight Handbook, les conseils attendent des tableaux de bord qu’ils relient directement les indicateurs cyber à l’exposition financière et aux priorités de gouvernance, et non simplement à l’activité opérationnelle. Lorsqu’il est bien conçu, un tableau de bord de risque cyber communique dans le langage partagé du risque d’entreprise : probabilité, impact, exposition financière et retour sur investissement. Un bon tableau de bord est adapté à son public, fournissant des détails opérationnels aux équipes, des informations sur la performance du programme aux RSSI, et un support de décision stratégique aux conseils. En intégrant des méthodes de quantification financière telles que FAIR ou DDRM, les tableaux de bord deviennent des outils qui renforcent la confiance, facilitent la priorisation et soutiennent la prise de décision à tous les niveaux de l’organisation.

Pourquoi les tableaux de bord des risques cyber sont insuffisants

Les tableaux de bord des risques cyber n'échouent généralement pas par manque de données, mais parce qu'ils mesurent les mauvais risques. Trop d’entreprises tombent dans le piège de traiter l'évaluation des risques comme un exercice de conformité. Elles réalisent une évaluation des risques, produisent un score, et passent à autre chose. Le résultat peut suffire à une autorité réglementaire, mais il ne renseigne pas la direction ou les cadres supérieurs sur leur exposition réelle au risque en termes métiers, ni sur la manière d’améliorer la résilience de l’entreprise.

Lorsque les tableaux de bord sont construits avec ce type de données, ils peuvent créer un faux sentiment de sécurité. Surtout lorsqu’un tableau de bord regorge de détails opérationnels, sans jamais mettre en évidence les véritables facteurs de risque ni proposer d’action concrète.

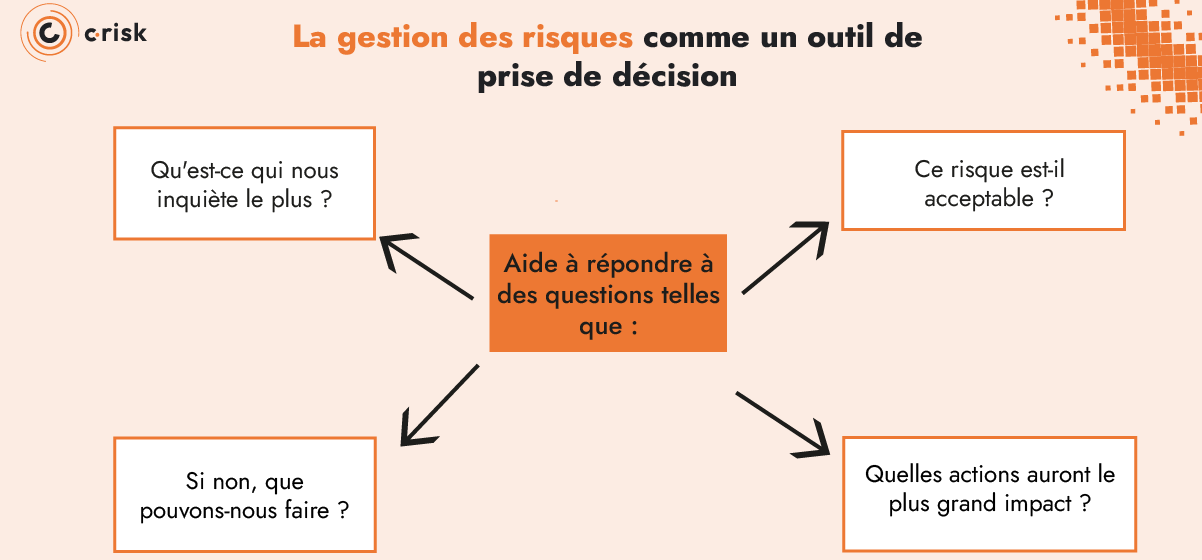

La gestion des risques concerne les décisions

La gestion des risques cyber est souvent mal comprise. Trop d'organisations la traitent comme un exercice de conformité : produire un rapport, cocher les cases, et le classer. Mais cela passe à côté de l'essentiel. La gestion des risques consiste à prendre de meilleures décisions dans l'incertitude.

Au fond, la gestion des risques est un outil de prise de décision. Elle devrait vous aider à répondre à des questions telles que :

- Qu'est-ce qui nous inquiète le plus ?

- Ce risque est-il acceptable ?

- Si non, que pouvons-nous faire ?

- Quelles actions auront le plus grand impact ?

L’erreur de nombreuses entreprises est de mesurer ce qui ne compte pas, en privilégiant des scores de conformité ou des évaluations de maturité qui ne reflètent pas les véritables facteurs de risque. Cela conduit à des tableaux de bord remplis de données mais dépourvus d'informations exploitables. La finalité de la mesure est d’éclairer les choix : où investir, quoi prioriser et vérifier si l’exposition reste dans les limites de l’appétit au risque.

Mesurer ce qui n'a pas d'importance

Prenez l'exemple d'une organisation qui ne traite ni ne stocke d'informations personnelles identifiables (PII). Le tableau de bord du RSSI affiche la couverture du chiffrement. Les chiffres semblent bons, mais ils n’ont aucun sens dans ce contexte : sans données sensibles à protéger, peu importe que le chiffrement soit déployé à 80 % ou à 100 %, l’exposition réelle de l’entreprise reste inchangée.

C'est ce qui arrive quand la mesure n'est pas liée aux facteurs de risque. Vous finissez par suivre un contrôle parce qu'il est sur une liste de conformité, pas parce qu'il compte pour votre entreprise. En conséquence, des ressources sont gaspillées à évaluer un risque inexistant, et les résultats n’éclairent aucune décision en matière d’appétit au risque ou d’investissement.

L’excès de confiance peut mener à de mauvaises decisions

Douglas W. Hubbard, expert en théorie de la décision et analyse des risques et auteur de Comment mesurer n'importe quoi en risque cybersécurité, met en garde contre ce qu'il appelle le placebo de l'analyse. Cela survient lorsqu’une organisation adopte une nouvelle méthode d’évaluation des risques structurée et formelle, qui génère des estimations trop optimistes et des décisions pas réellement meilleures. Dans certaines études, ces approches en apparence rigoureuses ont même produit de moins bons résultats, alors que les participants déclaraient une confiance accrue.

Les tableaux de bord de cybersécurité sont particulièrement vulnérables à cet effet. Heatmaps, scores de maturité et taux de conformité peuvent donner une illusion de rigueur sans répondre aux questions essentielles : l’exposition a-t-elle réellement diminué et nous rapproche-t-elle de notre appétit au risque ?

La confiance dans la mesure du risque doit reposer sur des méthodes transparentes, reproductibles et vérifiables. Cela implique de suivre la précision des estimations fournies par les experts dans le temps et de les accompagner avec des techniques de calibration pour progresser. Tout comme vous testeriez et affineriez tout autre outil de mesure, vous pouvez donner un retour aux experts, afin que leurs estimations deviennent plus fiables. En créant une boucle de rétroaction entre les estimations et les résultats, les responsables des risques construisent des tableaux de bord qui améliorent la prise de décision et démontrent la résilience.

Le biais humain dans les évaluations de risque

Le jugement humain manque de constance. La même personne peut estimer un risque différemment selon le moment de la journée, ou même avant et après un simple café. Contexte, cadrage et humeur influencent le résultat. Les recherches de Hubbard montrent que cette variabilité n’est pas due au hasard : c’est du bruit qui fragilise la cohérence.

Le problème n’est pas l’existence du biais, mais son absence de reconnaissance dans le processus. En considérant l’avis des experts comme objectif, les organisations intègrent de l’incohérence dans leurs tableaux de bord. La meilleure approche consiste à admettre l’existence de ces biais et à les gérer : la calibration et le feedback structuré permettent aux experts de repérer leurs dérives et de corriger leurs estimations. Les tableaux de bord qui tiennent compte du biais humain gagnent ainsi en transparence et en résilience, car ils assument l’incertitude.

Les limites des cartes thermiques et matrices de risque

Les heatmaps et les matrices de risque restent populaires parce qu'elles sont simples et visuelles. Tracez la probabilité contre l'impact, codez par couleur les cases, et les risques semblent faciles à comparer. Cette simplicité explique leur attrait.

Mais cette simplicité a un prix. Jack Jones, créateur du modèle FAIR, rappelle que les heatmaps reposent sur des échelles ordinales telles que « faible, moyen, élevé », incapables de refléter les véritables écarts de risque. Deux scénarios très différents peuvent ainsi se retrouver dans la même case, créant une illusion de priorisation.

Les experts notent également que les heatmaps sont subjectives. Le placement du risque dépend du jugement plutôt que de la mesure de l'impact financier. Cela aboutit souvent à une mauvaise allocation des ressources, orientées vers des contrôles qui ne ciblent pas les risques dépassant l’appétit au risque.

Ce qui fait défaut, c’est le lien avec les vraies questions : le risque est-il acceptable ? Et sinon, quelles actions auront l’impact le plus fort ?

Comment créer un tableau de bord de gestion des risques cyber : décider des bons indicateurs

Le point de départ de tout tableau de bord utile est simple : aligner les métriques sur les risques qui comptent pour votre organisation. La gestion des risques est une discipline de prise de décision, pas un exercice de conformité, et les tableaux de bord devraient donc refléter cela.

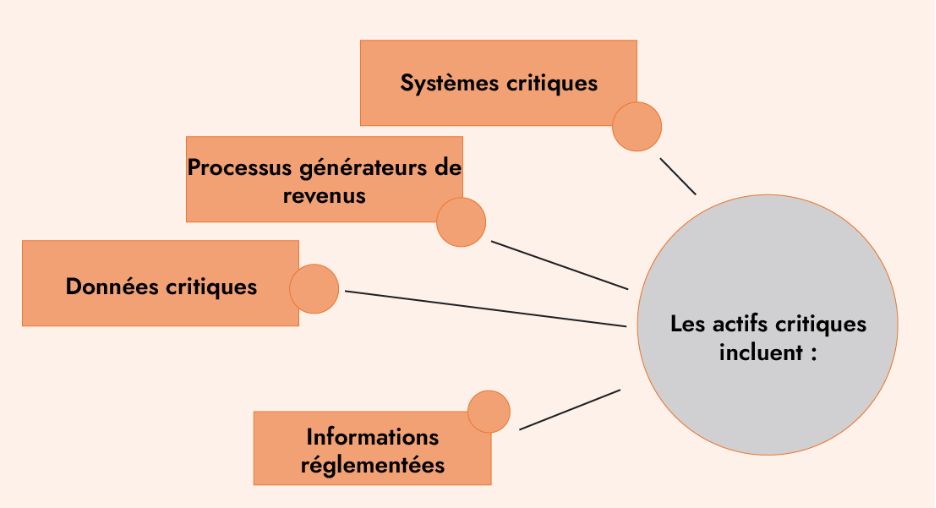

Commencer par l'actif

La première étape est de comprendre l'actif numérique à risque que vous devez évaluer. Quel système, processus ou ensemble de données vous préoccupe ? S’il venait à être indisponible, corrompu ou exposé, quel serait l’impact sur l’activité ? Sans ce contexte, les métriques de cybersécurité se détachent de l’entreprise et perdent vite leur pertinence.

Exemples d'actifs critiques :

- Systèmes critiques - plateformes de paiement, ERP ou infrastructure cloud

- Processus générateurs de revenus - transactions e-commerce ou opérations de fabrication

- Données critiques - dossiers clients, propriété intellectuelle ou informations de reporting financier

- Informations réglementées - informations personnelles identifiables (PII), dossiers de santé ou données de cartes de paiement

Définir le risque en termes financiers

Une fois l’actif critique identifié, il s’agit de quantifier le risque. FAIR en donne une définition claire : le risque correspond à la fréquence probable et à l’ampleur probable d’une perte future. Les tableaux de bord de gouvernance devraient donc traduire l’exposition en termes financiers, sous forme d’une fourchette allant de la perte la plus probable à l’estimation du pire cas.

Les conseils d'administration et les dirigeants pensent en termes métiers, ce qui signifie impact financier. Un tableau de bord qui traduit les vulnérabilités et les contrôles en perte financière potentielle fournit un terrain commun pour la prise de décision. Il permet de comparer le risque cyber aux autres risques métiers et priorités d'investissement. Le NACD est explicite : les conseils doivent discuter de l’identification et de la quantification de l’exposition financière, ainsi que des choix d’acceptation, d’atténuation ou de transfert du risque cyber.

Communiquer sur l'appétit au risque

L'appétit au risque est fixé par le conseil d'administration ou la direction exécutive. Lors du reporting sur le risque cyber, il est important de démontrer clairement comment l'exposition actuelle au risque se compare à l'appétit au risque et quelles options existent si l'exposition dépasse l'appétit. Sans reconnaître l'appétit, une analyse de risque n'a pas de point de référence, et les tableaux de bord finissent par présenter des chiffres sans contexte pour les décisions.

Il y a une logique simple à suivre pour établir si un risque dépasse ou non l'appétit :

- D'abord : Le risque est-il dans l'appétit ?

- Si oui → c'est la conclusion. Passez à autre chose.

- Si non → le tableau de bord doit montrer ce qui vient ensuite.

- Ensuite : Quels contrôles comptent dans le contexte de ce scénario ?

- Puis : Lesquels de ces contrôles auront un impact significatif sur la réduction du risque ?

C'est là que l'attention devrait se porter. L'appétit fournit le point de référence, et le tableau de bord le connecte à des actions ou contrôles spécifiques qui changent l'exposition.

Identifier les contrôles qui comptent

Lorsque l’exposition dépasse l’appétit, l’enjeu n’est pas de dresser une longue liste de contrôles possibles. C’est pourtant ce que font beaucoup de tableaux de bord, générant du bruit inutile. La vraie tâche est plus simple : se concentrer sur les contrôles qui auront un impact réel sur le scénario de risque.

Prenez l'exemple de la récupération de sauvegarde :

- Scénario : Un incident majeur pourrait coûter jusqu'à 500 000 $.

- Appétit pour le risque : 400 000 $. L'exposition est hors tolérance.

- Facteur de perte : Temps de récupération de sept jours

- Contrôle qui compte : Maturité de sauvegarde et récupération

- Action recommandée : Améliorer la récupération de sauvegarde pour réduire les temps d'arrêt

- Résultat : La perte potentielle passe de 500 000 $ à 300 000 $

C’est le type de résultat concret qui apporte des recommandations claires pour prioriser en cohérence avec l’appétit au risque. Il met en évidence l’écart de contrôle, identifie le levier qui réduit la perte financière et montre comment cette action ramène le risque dans les limites fixées.

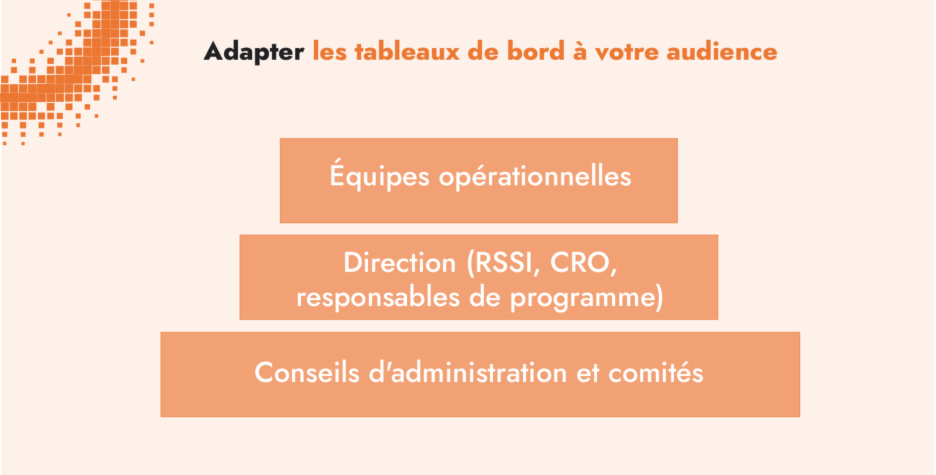

Adapter les tableaux de bord à votre audience

À tous les niveaux, le principe reste le même : le tableau de bord doit être aligné sur la décision à prendre. Les opérateurs choisissent les tâches immédiates, les RSSI arbitrent les projets et orientent le programme, et les conseils d’administration décident d’accepter le risque, de demander plus d’action ou d’approuver l’investissement. Un tableau de bord pertinent accompagne toujours la décision en cours.

Équipes opérationnelles

- Efficacité du patching (rapidité et cohérence de correction des vulnérabilités)

- Taux de clic sur phishing (nombre d'utilisateurs ayant cliqué sur des emails de phishing simulés ou réels)

- Temps de réponse aux incidents (rapidité de détection et de confinement des problèmes)

Direction (RSSI, CRO, responsables de programme)

- Exposition basée sur des scénarios (impact financier de scénarios de risque spécifiques)

- Statut des actions ouvertes sur les contrôles clés (ex. maturité de sauvegarde et récupération)

- Métriques de performance du programme (les projets réduisent-ils l'exposition comme prévu ?)

- Tendances de l'exposition dans le temps (la posture de risque s'améliore-t-elle ou se dégrade-t-elle ?)

Conseils d'administration et comités

- Exposition actuelle au risque en termes financiers (ex. "les pertes pourraient atteindre 300K$")

- Comparaison de l'exposition à l'appétit au risque (dans ou hors tolérance)

- Coût de l'action vs. réduction de l'exposition (ex. "investissement de 20K$ réduit l'exposition de 300K$ à 200K$")

- Tendances à long terme et facteurs externes (l’évolution du phishing, de plus en plus sophistiqué, qui augmente l’exposition d’une année sur l’autre.)

Les métriques du tableau de bord devraient toujours s'aligner avec la décision devant l'audience.

Un support intégré à la décision pour les dirigeants

Un tableau de bord efficace ne se limite pas à un score de conformité : c’est un véritable outil d’aide à la décision. En gouvernance, il doit présenter le risque en termes métiers et financiers, comparer l’exposition à l’appétit, et mettre en lumière les contrôles qui influencent réellement les résultats.

La valeur d'un tableau de bord de gouvernance des risques cyber réside dans sa capacité à fournir contexte et direction. Les dirigeants doivent pouvoir déterminer clairement si un risque se situe dans l’appétit. Cela permet de passer des longues listes d’écarts de contrôle aux initiatives qui réduisent réellement et de façon mesurable l’exposition.

De la théorie à la pratique : Construire des tableaux de bord qui pilotent les décisions

La gestion des risques cyber nécessite des méthodes rigoureuses et des données pour connecter le risque cyber aux résultats métiers. Trop souvent, les tableaux de bord servent de simples scorecards opérationnelles, sans donner aux dirigeants la visibilité nécessaire pour décider en connaissance de cause.

Chez C-Risk, nous appliquons la Gestion des Risques Basée sur les Données (DDRM) et la Quantification des Risques Cyber (CRQ) en utilisant le standard FAIR pour construire des rapports significatifs pour les responsables des risques et les dirigeants. Nos méthodes d'analyse permettent la priorisation, guident l'allocation budgétaire et démontrent la cyber-résilience. Notre travail avec les clients couvre une gamme de cas d'usage, incluant :

- en utilisant des termes financiers alignés avec l'appétit

- Identifier les risques majeurs et prioriser les contrôles qui offrent la plus forte réduction mesurable de l’exposition

- Optimiser la couverture d'assurance cyber avec des scénarios quantifiés garantissant que les couvertures correspondent à l'exposition

- Répondre aux exigences réglementaires telles que DORA, NIS 2 ou les règles SEC avec un support de gestion des risques cyber basé sur le risque

- Formations DDRM pour les dirigeants et les professionnels du risque pour construire une capacité interne de gestion des risques cyber