Évaluations de la sécurité des fournisseurs : intégrer le scoring Outside-In dans votre programme TPRM

Les organisations dépendent désormais de tiers pour leurs systèmes critiques, leurs opérations clients et leurs processus métiers essentiels. Cette dépendance a élargi la surface d’attaque bien au-delà du périmètre traditionnel. Les attaquants l’ont parfaitement compris. IBM rapporte que les compromissions de la chaîne d’approvisionnement représentent 15 % des violations, avec un coût moyen de 4,91 millions de dollars. Les acteurs malveillants ciblent les fournisseurs parce qu’un maillon faible peut leur donner accès à des données ou systèmes autrement difficiles à atteindre.

Pourtant, de nombreux programmes de gestion des risques tiers (TPRM) s’appuient encore sur des questionnaires ponctuels ou des audits annuels.

Dans cet article, nous examinons une approche data-driven de l’audit sécurité fournisseurs : comment les évaluations Outside-In, la cyber threat intelligence, l’analyse de l’historique d’incidents et la quantification des risques permettent d’obtenir une vision réellement risk-based de votre écosystème étendu.

- Les techniques Outside-In révèlent ce qu’un fournisseur expose réellement en ligne.

- La CTI et l’historique d’incidents montrent quels fournisseurs sont associés à des menaces actives ou des faiblesses répétées.

- FAIR fournit une analyse quantitative et défendable pour guider les décisions.

- L’automatisation maintient la réactivité du TPRM malgré la croissance du nombre de fournisseurs.

- Les approches modernes priorisent les fournisseurs selon leur criticité business et leur exposition réelle.

Les limites des approches traditionnelles d’évaluation et de sélection des fournisseurs

Selon le 2025 Global Third-Party Breach Report de SecurityScorecard, plus d’un tiers des violations observées en 2024 proviennent de fournisseurs, prestataires ou partenaires. Pourtant, les processus de sélection et d’audit sécurité fournisseurs s’appuient encore largement sur des questionnaires ponctuels et des auto-évaluations déclaratives.

Ces vérifications remplissent certes une exigence de conformité, mais elles offrent très peu de visibilité sur la surface d’attaque externe d’un fournisseur ou sur l’impact business potentiel d’une compromission tierce. Et au moment où un questionnaire est retourné, il est déjà obsolète.

Pourquoi les auto-évaluations et questionnaires ne reflètent pas la réalité

Les questionnaires recueillent des informations sur les certificats, les contrôles, les politiques. Ce ne sont qu’une photographie instantanée, valable uniquement au moment où ils sont remplis. Or l’infrastructure d’un fournisseur n’est jamais statique : Shadow IT, fuites d’identifiants, dérive des configurations, extension des intégrations, nouveaux services ou environnements exposés. Rien de tout cela n’apparaît dans une auto-déclaration.

De plus, la plupart des évaluations négligent l’élément le plus critique : la manière dont le fournisseur se connecte à vos données et systèmes. Même des partenaires certifiés ou réputés conformes peuvent devenir des points d’entrée si leur empreinte externe est faible ou si leur accès à votre environnement est mal contrôlé.

La nécessité d’une approche factuelle face à l’évolution des menaces

La gestion des risques est avant tout une discipline de prise de décision, et des décisions défendables exigent des preuves objectives. La gestion des risques tiers ne fait pas exception. Si vous souhaitez évaluer vos fournisseurs avec la même rigueur que vos risques financiers ou opérationnels, vous devez vous appuyer sur des données concrètes. Cela est d’autant plus vrai que les tiers sont directement intégrés à votre chaîne de valeur. Ils manipulent vos données, soutiennent vos processus essentiels, interagissent avec vos systèmes internes. Les attaquants en sont parfaitement conscients. Cibler un fournisseur constitue souvent une voie plus rapide et plus discrète pour atteindre les actifs les plus sensibles d’une organisation, plutôt que de tenter une attaque frontale du réseau interne.

Une approche data-driven comble les lacunes des questionnaires et des certifications. Elle vous donne de la visibilité sur la manière dont un fournisseur opère réellement : les infrastructures exposées, l’historique de compromissions, l’évolution de son empreinte externe, les chemins d’attaque potentiels pouvant mener à votre environnement.

Et comme les ressources sont limitées, disposer de données factuelles est essentiel pour déterminer où concentrer vos contrôles, vos investissements et vos efforts dans un écosystème de fournisseurs en croissance continue.

En pratique, une évaluation tiers basée sur des données permet de :

- Prioriser les fournisseurs selon leur accès aux actifs critiques ;

- Comprendre où les tiers s’insèrent dans votre chaîne de valeur ;

- Allouer les budgets et ressources là où ils réduisent réellement le risque ;

- Prendre des décisions que vous pouvez défendre auprès des auditeurs, de la direction et des régulateurs ;

- Maintenir une surveillance continue des changements dans la posture sécurité des fournisseurs.

L’accès à ces informations repose sur des outils exploitant des sources ouvertes de renseignement cyber pour analyser certificats, configurations et signaux externes des fournisseurs.

Méthodologies d’évaluation externe Outside-In pour le TPRM

Les évaluations Outside-In reposent sur des signaux publiquement observables afin de comprendre comment un fournisseur opère réellement sur Internet. Il s’agit d’une approche data-driven permettant d’inventorier les actifs qu’un fournisseur expose, de suivre les changements dans cette empreinte externe et d’identifier des faiblesses qui pourraient servir de portes d’entrée à un attaquant. La valeur de cette méthode est très opérationnelle : elle vous fournit des preuves concrètes pour orienter les décisions liées à la sélection, à la supervision et au traitement du risque fournisseur.

Techniques d’évaluation externe des vulnérabilités des tiers

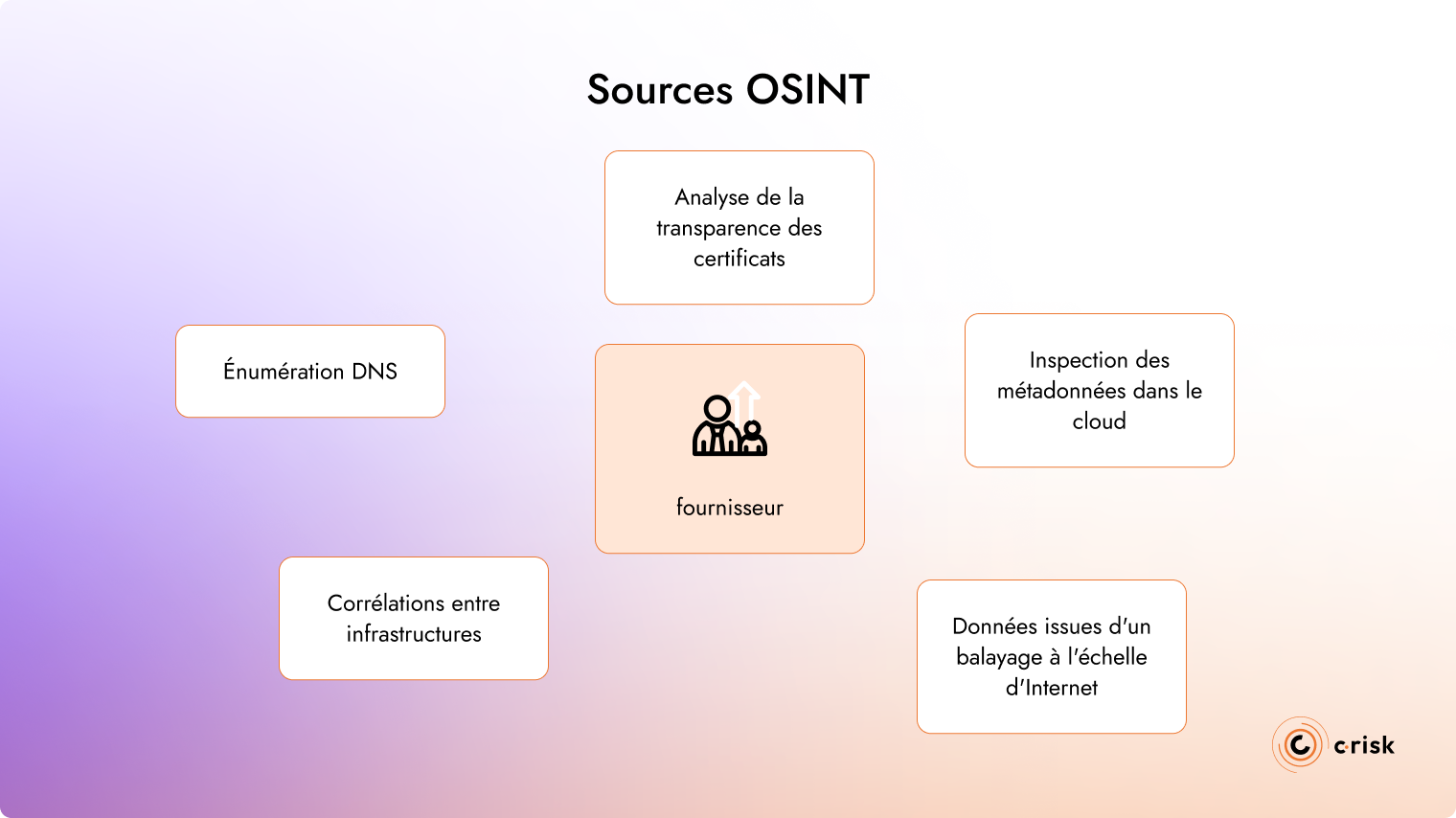

Le point de départ de toute évaluation Outside-In consiste à établir précisément ce qui est exposé publiquement. Il s’agit d’observer les signaux que le fournisseur diffuse sur Internet. Cette analyse s’appuie sur les mêmes techniques OSINT utilisées par les attaquants pour révéler l’empreinte numérique d’une organisation, notamment : l’énumération DNS, l’analyse des certificats (Certificate Transparency), l’inspection des métadonnées cloud, les corrélations d’infrastructure, les données issues de scans Internet à grande échelle.

Ce que cette approche permet de révéler :

- les actifs exposés sur Internet et liés au fournisseur ;

- les systèmes oubliés, Shadow IT ou environnements de développement non surveillés ;

- les liens entre ces actifs et les services critiques du fournisseur ;

- les points de contact entre l’empreinte externe du fournisseur et les systèmes traitant vos actifs critiques.

L’OSINT offre ainsi une visibilité fondamentale sur la manière dont un partenaire fonctionne, parfois même d’une manière dont lui-même n’a pas connaissance. Si un fournisseur ne voit pas un actif exposé, il ne peut pas le sécuriser. Si vous ne voyez pas cet actif, vous ne pouvez pas évaluer le risque qu’il introduit.

Security Ratings et scoring de risque dans le TPRM

Les outils de security ratings appliquent les techniques Outside-In - OSINT, scans externes, cartographie automatique de la surface d’attaque - pour produire un score représentant l’exposition externe du fournisseur. Ce score peut être exprimé sous forme de lettre ou de valeur numérique. Bien que ce score ne reflète pas directement l’impact financier ou opérationnel d’un incident, il sert à orienter le travail TPRM, notamment : identifier les fournisseurs nécessitant un questionnaire plus poussé, décider quand exiger de la documentation supplémentaire, ajuster le niveau de supervision en fonction du profil d’exposition.

Exemples de fournisseurs de security ratings :

- BitSight

- SecurityScorecard

- UpGuard

- Panorays

Intégration de la Cyber Threat Intelligence (CTI) dans l’analyse des tiers

Pour vos tiers les plus critiques, la Cyber Threat Intelligence (CTI) affine la vision Outside-In en ajoutant des signaux que les analyses externes ne détectent pas. La CTI met en évidence si la pile technologique d’un fournisseur est exposée à des tactiques et techniques actuellement utilisées par les attaquants, notamment au travers de cadres tels que MITRE ATT&CK.

Elle révèle aussi des informations qui échappent aux auto-évaluations, comme des identifiants compromis ou des activités malveillantes visant leurs dépendances technologiques. La CTI permet également d’identifier des évolutions dans les campagnes de menaces et de contextualiser les vulnérabilités observées. Ces informations fournissent un contexte essentiel pour déterminer où renforcer les contrôles afin de protéger votre chaîne de valeur.

Utiliser l’historique d’incidents pour évaluer la résilience cyber des fournisseurs

L’historique des incidents d’un fournisseur peut fournir une visibilité précieuse sur la manière dont ses contrôles de résilience fonctionnent lorsque les mesures de prévention échouent. Les rapports publics de violation, les dépôts réglementaires ou les résumés d’enquêtes forensiques offrent des éléments concrets sur sa capacité à détecter un incident, à répondre efficacement et à contenir une intrusion. Les problèmes répétés peuvent révéler des lacunes de contrôle qu’il peut être nécessaire d’aborder directement avec le fournisseur, car votre surface d’attaque est aussi solide que votre tiers le plus vulnérable.

Quantification et priorisation des risques

Un score de sécurité issu d’une analyse Outside-In n’est qu’un élément parmi d’autres dans une évaluation plus large. Une fois que vous avez identifié ce qu’un fournisseur expose sur Internet, l’étape suivante consiste à comprendre ce que cette exposition signifie réellement pour votre organisation. Pour évaluer l’impact financier potentiel et prioriser les actions, il est possible d’appliquer une démarche quantitative telle que la méthodologie FAIR, qui aide à traduire des conditions techniques en un risque exprimé au niveau métier.

Utiliser FAIR pour comprendre l’impact business des tiers

La quantification du risque cyber avec la méthode FAIR, intégrée à un programme de gestion des risques tiers, fournit des données défendables pour formuler des recommandations sur les activités de sécurité et les mesures à appliquer aux fournisseurs critiques pour l’entreprise.

Pour les relations avec les tiers, FAIR permet d’exprimer la probabilité de perte ou l’impact financier associé. Les extensions FAIR - FAIR-MAM, FAIR-CAM et FAIR-TAM - permettent d’affiner encore l’analyse et les recommandations relatives aux contrôles et au traitement du risque.

Une analyse FAIR produit un niveau de risque défendable auprès de la direction. Elle permet de sortir d’une logique de tableaux « rouge, orange, vert » et d’intégrer la gestion des risques tiers dans le même cadre décisionnel que le reste de l’entreprise.

Déployer le TPRM grâce à l’automatisation et à des workflows évolutifs

À mesure que votre portefeuille de fournisseurs s’élargit, le défi ne réside plus seulement dans la collecte de données de risque, mais dans la capacité à suivre leur évolution. L’automatisation permet de transformer les signaux Outside-In, la CTI et l’analyse quantitative en un processus gérable à grande échelle. Un outil de quantification du risque cyber peut automatiser la collecte et le traitement des données, de sorte que les changements dans la posture d’un fournisseur déclenchent automatiquement les actions appropriées, sans effort manuel continu.

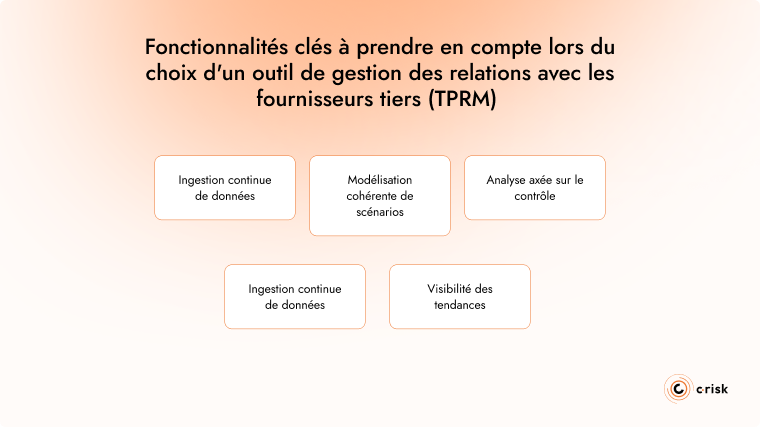

Les capacités essentielles à rechercher dans un outil TPRM :

- L’ingestion continue de données pour collecter et traiter les éléments de preuve, les indicateurs CTI, les vulnérabilités et les évaluations de contrôles

- Une modélisation de scénarios cohérente basée sur la taxonomie FAIR

- Une analyse centrée sur les contrôles permettant d’évaluer leur efficacité (dont FAIR-CAM)

- L’intégration avec les workflows et systèmes existants pour éviter une gestion du risque en silo

- Une visibilité sur les tendances grâce à un monitoring continu et des alertes

Renforcer le TPRM grâce à une approche data-driven et quantitative

La plupart des programmes de gestion des risques tiers s’appuient encore sur des questionnaires manuels et des revues annuelles. Ces processus n’ont pas été conçus pour suivre la vitesse ni la complexité des écosystèmes fournisseurs actuels. Un modèle fondé sur les données change cette dynamique.

C-Risk apporte une expertise approfondie dans la construction de programmes de gestion du risque cyber quantitatifs et défendables, et dans l’application de ces méthodes à la gestion des risques tiers. Notre approche aide les organisations à prioriser leurs fournisseurs selon leur criticité : la manière dont un tiers interagit avec vos données, les systèmes auxquels il accède et les activités génératrices de revenus qu’il soutient. Cela permet d’obtenir une vision plus claire des fournisseurs qui comptent réellement et des zones où concentrer l’attention, les contrôles et les investissements.

C-Risk accompagne les équipes TPRM dans :

- La définition et l’analyse de scénarios de risque tiers avec FAIR

- L’évaluation de l’efficacité des contrôles au sein de vos chaînes de valeur

- La mise en œuvre et l’industrialisation d’outils de quantification du risque cyber

- L’intégration des données Outside-In, CTI et des incidents dans les workflows TPRM

- La formation des équipes à l’utilisation de la démarche DDRM fondée sur FAIR pour éclairer les décisions.

Un programme TPRM moderne doit évoluer au rythme de l’organisation. La quantification, l’automatisation et la visibilité externe continue en constituent les fondations. Si vous construisez ou modernisez un programme de gestion des risques tiers basé sur les données, C-Risk peut vous accompagner.