Comment les relations collaboratives avec les fournisseurs renforcent la résilience cyber

Les approches traditionnelles de gestion des fournisseurs ne sont plus suffisantes pour naviguer dans les écosystèmes numériques interconnectés des grandes entreprises. Cet article explore comment des relations collaboratives, basées sur les données avec les tiers transforment la responsabilité de la gestion des risques en un avantage stratégique. Et comment des décisions mesurables et financièrement fondées renforcent votre résilience cyber et créent une valeur partagée.

- La gestion traditionnelle des fournisseurs, basée sur la conformité, ne suit plus le rythme des écosystèmes interconnectés d'aujourd'hui

- Les méthodes basées sur les données et les risques, notamment FAIR, permettent des décisions mesurables et financièrement fondées sur les contrôles et relations avec les tiers

- Les relations de collaboration avec les tiers sont mutuellement bénéfiques pour les contrôles internes et les services externalisés

- La quantification des relations avec les tiers permet de prendre des décisions basées sur les données et de démontrer le retour sur investissement de vos investissements en matière de sécurité.

Repenser les relations avec les tiers : de la transaction à la collaboration

Lorsqu'un tiers échoue, vous échouez avec lui. Les organisations qui excellent en matière de résilience cyber ont pris conscience d'un changement dans la manière de gérer les relations avec les tiers. Le succès repose sur la collaboration. Construire des partenariats de confiance, transparents et mesurables transforme la gestion du risque tiers en une défense partagée et une source d'avantage concurrentiel.

Les limites du modèle traditionnel client-fournisseur

La gestion traditionnelle des fournisseurs a été conçue pour l'efficacité des achats, pas pour la résilience. Les contrats, audits et questionnaires définissent les normes minimales acceptées, mais ils ne permettent guère de construire la visibilité mutuelle ou la responsabilité nécessaires dans l'environnement de menace dynamique d'aujourd'hui.

Ce modèle transactionnel crée un état d'esprit de conformité : les fournisseurs répondent aux questionnaires, et les organisations traitent les risques comme des cases à cocher. Le résultat est une transparence limitée sur les risques partagés ou sur la manière de s'améliorer lorsqu'on dépend d'un questionnaire ponctuel.

Lorsqu'un incident cyber survient, cette distance devient coûteuse.

- Un fournisseur cloud comme Microsoft ou AWS opère à l'échelle mondiale avec des millions de clients ; la possibilité d'une collaboration étroite est peu probable et implique de comprendre les limites de leur sécurité et d'améliorer les contrôles internes.

- Un fournisseur SaaS de taille moyenne traitant des données clients, d'autre part, peut dépendre de votre retour direct pour améliorer sa posture de sécurité, améliorant ainsi votre sécurité également.

Vous n'aurez pas le même niveau d'influence pour toutes les relations. Encore une fois, la priorisation est essentielle. Les organisations doivent calibrer les attentes et les modèles de collaboration en fonction de la criticité et de la capacité de chaque fournisseur à améliorer sa posture de sécurité et sa maturité.

L'objectif est de vous engager plus intelligemment avec vos partenaires.

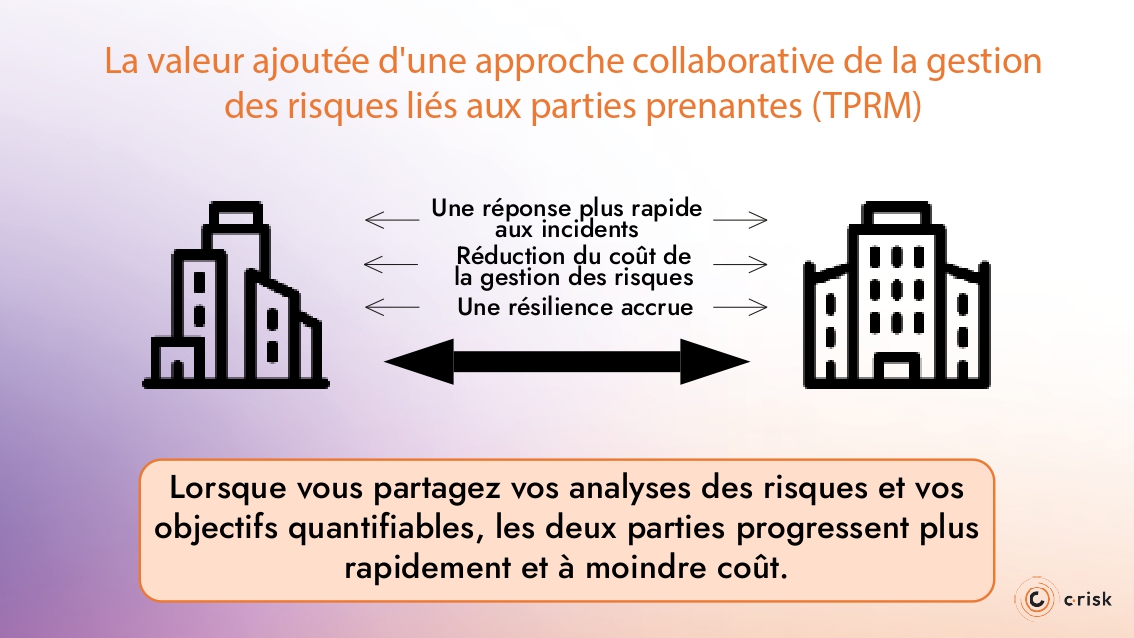

La valeur commerciale d'une approche collaborative

Une approche collaborative améliore votre gouvernance grâce à des partenariats basés sur les données. Lorsque vous partagez des informations sur les risques et des objectifs quantifiables, les deux parties s'améliorent plus rapidement et à moindre coût.

- Réduction du coût de gestion des risques : moins d'évaluations redondantes lorsque les évaluations sont triées en fonction de leur importance

- Réponse aux incidents plus rapide : une communication établie avec les tiers garantit que les efforts de remédiation peuvent être accélérés plus rapidement

- Résilience améliorée : les fournisseurs qui comprennent l'impact de leurs lacunes de contrôle peuvent accroître leur sécurité et votre résilience

Méthodologies pour construire des relations collaboratives durables avec les tiers

Un tournant dans la gestion du risque tiers est que la collaboration n'est pas seulement une compétence relationnelle ou un élément à avoir, mais une capacité technique intégrée à tous les aspects de la cybersécurité et de la gestion des risques. Comme le souligne McKinsey dans un rapport récent, les grandes entreprises établissent des partenariats au niveau de la direction avec leurs principaux fournisseurs, les RSSI travaillant ensemble pour améliorer la résilience à l'échelle de l'écosystème.

Pour construire une collaboration durable avec les tiers, les organisations doivent aller au-delà des questionnaires et de la surveillance axée sur la conformité pour créer des mécanismes favorisant une communication ouverte entre les équipes de sécurité et leurs partenaires critiques.

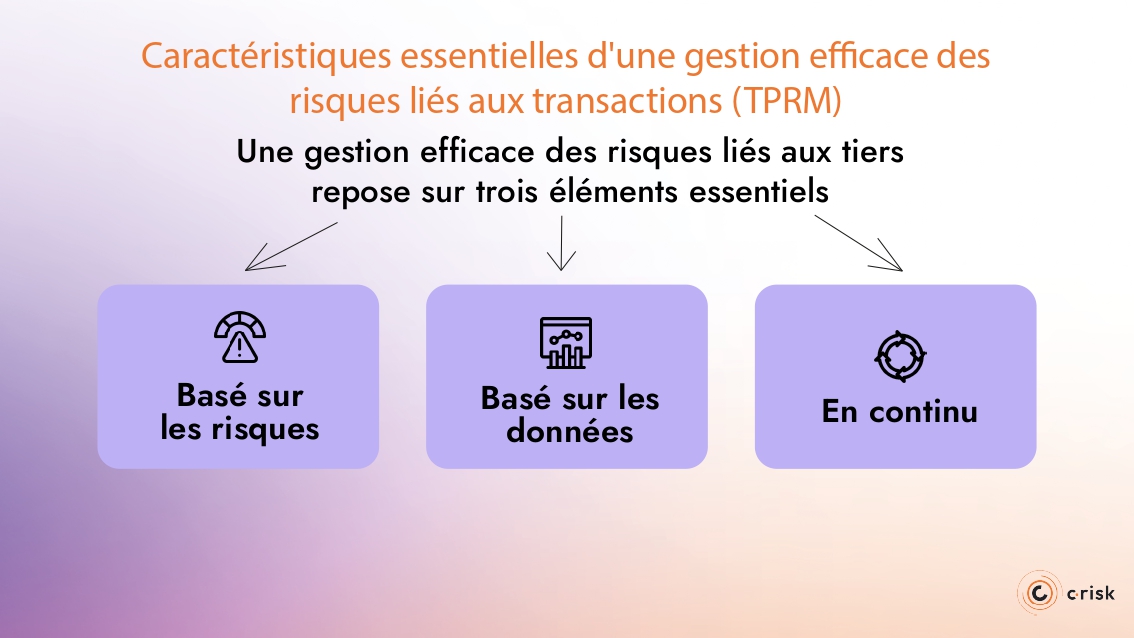

Les attributs fondamentaux d'une gestion efficace des risques liés aux tiers

Une gestion efficace des risques liés aux tiers repose sur trois attributs fondamentaux : elle doit être basée sur les risques, basée sur les données et continue. Ces principes, ancrés dans les normes du secteur, notamment le cadre NIST pour la priorisation de la criticité des tiers, permettent aux organisations d'utiliser des méthodes objectives et de maintenir un inventaire continu à mesure que l'écosystème des tiers évolue.

- Basé sur les risques signifie engager les tiers au niveau approprié. Les fournisseurs à fort impact pourraient nécessiter un dialogue plus approfondi et une coordination plus fréquente.

- Basé sur les données signifie que les décisions sont éclairées par des indicateurs mesurables plutôt que par une notation ponctuelle.

- Continu signifie que les relations évoluent dans le temps. À mesure que l'environnement de menace évolue, la collaboration maintient les deux parties informées et capables de s'adapter.

L'ajout d'un quatrième attribut, la collaboration, reconnaît que la cybersécurité n'est pas unidirectionnelle dans une relation avec un tiers. Lorsque les clients et les fournisseurs ouvrent des canaux de communication alignés sur la criticité des risques et la sensibilité des données, ils peuvent s'adapter plus rapidement au changement et partager la responsabilité de la réduction des risques.

Intégration de la collaboration dans les processus de gestion des risques quotidiens

La collaboration devient significative lorsqu'elle est intégrée aux opérations quotidiennes. Plutôt que de traiter la coopération comme un exercice ponctuel, en particulier en cas d'incident, les programmes plus matures l'intègrent dès les premières étapes de la gestion des risques tiers.

- Intégration (Onboarding) : Engager les fournisseurs critiques dès le début pour clarifier les attentes et s'aligner sur les priorités en matière de risques en cas de découverte d'une faille de contrôle.

- Plans d'intervention conjoints : établir des canaux de communication et des guides prédéfinis afin de pouvoir contenir et résoudre plus rapidement les incidents.

- Métriques partagées : Utiliser des tableaux de bord communs et des indicateurs basés sur le framework FAIR pour suivre la maturité des contrôles et intégrer la surveillance dans la gestion de la performance.

- Automatisation : Exploiter des plateformes qui permettent une surveillance continue et un partage de données sans augmenter la charge administrative.

Comme le note KPMG, la collaboration s'étend également aux fonctions métier. L'IT et les achats ne sont pas les seules fonctions impliquées dans la gestion des risques liés aux tiers.

Intégrer la collaboration de cette manière la rend routinière, mesurable et durable — transformant la supervision de la conformité des risques tiers en résilience opérationnelle.

Rendre la collaboration avec les tiers transversale

La collaboration efficace avec les tiers commence au sein de l'organisation. Lorsque les équipes risques, sécurité, achats et métiers opèrent en silos, les fournisseurs reçoivent des signaux contradictoires, tels que des questionnaires incohérents, des exigences incompatibles et des priorités conflictuelles. Les questions sont alors perçues comme générant de la fatigue liée à la conformité tiers plutôt que des améliorations.

La collaboration transversale aligne les parties prenantes internes autour d'une vision partagée du risque liés aux tiers. Les tableaux de bord partagés et les taxonomies unifiées basées sur le framework FAIR permettent aux équipes d'évaluer les fournisseurs en utilisant les mêmes métriques et le même langage.

Développer les compétences pour une gestion des risques tiers collaborative et basée sur les données

La collaboration réussit lorsque toutes les parties impliquées partagent une compréhension commune du risque. Les programmes de formation et de sensibilisation permettent de traduire une stratégie axée sur les données en workflows et processus quotidiens de gestion des risques au sein des équipes internes et avec les fournisseurs essentiels.

Moyens pratiques pour renforcer les capacités collectives :

- Former les équipes internes aux concepts de risques basés sur les données, tels que FAIR, afin que les responsables achats, sécurité et métiers interprètent l'exposition de la même manière

- Organiser des ateliers transversaux où les équipes IT, risques et achats examinent ensemble de véritables scénarios de fournisseurs pour aligner le langage et les attentes

- Proposer une formation axée sur les fournisseurs qui explique comment votre organisation mesure et rapporte les risques, en aidant les partenaires à répondre de manière plus efficace

- Simuler des incidents conjoints pour tester la prise de décision et la communication sous pression

- Partager les enseignements post-incident afin que les leçons tirées profitent à l'écosystème élargi, et pas seulement à votre organisation

Les organisations qui investissent dans ces programmes d'apprentissage partagés constatent un alignement plus rapide et une prise de décision plus cohérente. Et lorsque la communication est claire, les décisions peuvent être basées sur les données et justifiables, améliorant ainsi la résilience de l'entreprise et de son écosystème étendu.

Quantifier les bénéfices d’une collaboration stratégique

Pour démontrer les bénéfices de la collaboration, il faut les mesurer. Le modèle FAIR peut être utilisé pour mesurer la valeur de vos relations avec des tiers, vos investissements et votre retour sur investissement. Parce que FAIR aide à quantifier les risques en termes financiers, il permet une prise de décision basée sur les données à tous les niveaux.

Le suivi d’indicateurs mesurables vous permet de communiquer le ROI de vos investissements en sécurité, tels que :

- Réduction de l'exposition au risque : grâce aux métriques dérivées de FAIR, vous pouvez estimer la diminution de la perte attendue grâce à l’amélioration des contrôles et à la collaboration

- Diminution des coûts de gestion et d’évaluation : moins d’évaluations en doublon entre les fonctions, supervision simplifiée, moins de cycles de remédiation.

- Réponse plus rapide aux incidents et impact réduit : une meilleure communication et une relation de confiance raccourcissent les délais de rétablissement et réduisent les perturbations pour l’entreprise.

Innovation accrue et accélération de la mise sur le marché : lorsque les partenaires sont alignés et transparents, vous facilitez un développement conjoint plus rapide et une mise sur le marché accélérée.

Mesurer la maturité et le retour sur investissement de la gestion collaborative des risques

L'évolution de la gestion collaborative des risques tiers peut refléter les modèles de maturité en cybersécurité plus larges tels que le NIST Cybersecurity Framework (CSF). Ce modèle comporte quatre niveaux qui définissent globalement comment caractériser un programme :

- Partiel : Les pratiques cyber sont ad hoc, avec une gouvernance limitée.

- Tenant compte des risques : Des politiques existent mais restent incohérentes d'une fonction à l'autre.

- Reproductible : Les processus sont formalisés et intégrés dans la gouvernance.

- Adaptatif : Les pratiques sont continuellement améliorées et alignées avec la gestion des risques de l'entreprise.

Les programmes de gestion des risques cyber tiers peuvent être évalués selon une analogie similaire.

Chaque évolution de l'approche TPRM génère un retour sur investissement mesurable :

- Réduction des coûts de gestion des tiers, y compris la redondance dans les actions

- Réduction de la perte attendue résultant des évaluations continues des contrôles

- Délai de réponse plus rapide avec une communication améliorée

- Gains d'innovation conduisant à la croissance de l'entreprise

Comme le souligne le FAIR Institute, la quantification permet des décisions basées sur les données et des cas d'investissement défendables pour la résilience. En considérant ensemble la maturité de la gestion collaborative des risques tiers et le retour sur investissement, les organisations peuvent démontrer que chaque progression en capacité apporte non seulement de la valeur, mais aussi de la valeur métier.

Transformer la collaboration en résilience quantifiée avec C-Risk

C-Risk aide les organisations à opérationnaliser la gestion des risques liés aux tiers grâce à une gestion des risques tiers basée sur les données et quantifiée financièrement.

Nos experts certifiés FAIR appliquent le modèle FAIR™ et l'automatisation en utilisant une plateforme unifiée de gestion des risques tiers pour transformer votre approche basée sur la conformité en un processus continu et axé sur la valeur. Aujourd'hui, l'achat, la sécurité et les équipes métiers peuvent prendre des décisions alignées et défendables.

C-Risk avec SAFE TPRM fait passer votre écosystème collaboratif au niveau de maturité supérieur en vous aidant à :

- Quantifier l'exposition aux tiers en termes financiers pour prioriser là où la collaboration crée le plus de valeur

- Automatiser les évaluations et la surveillance continues pour une visibilité permanente sans augmenter la charge administrative

- Activer des tableaux de bord partagés et des métriques qui alignent les équipes internes et les fournisseurs critiques autour des mêmes données

- Démontrer un retour sur investissement mesurable

Découvrez comment C-Risk et SAFE TPRM peuvent vous aider à opérationnaliser la gestion collaborative des risques tiers.