Police d’assurance cyber : comprendre la couverture et négocier de meilleures conditions

Le pire moment pour découvrir les performances de votre police d’assurance cyber, c'est en pleine gestion de sinistre, quand les lacunes et les restrictions du contrat ne sont plus discutables. Cet article explique comment ces polices sont structurées, quels types de pertes elles sont conçues pour couvrir, où les lacunes de couverture apparaissent le plus souvent et comment la quantification du risque cyber (CRQ) renforce la position de votre organisation lors des négociations de souscription et de renouvellement.

- Les polices d'assurance cyber couvrent rarement l'exposition réelle, car ce sont les plafonds de garantie, les rétentions et les exclusions qui définissent ce que l'assureur verse en cas de sinistre, bien davantage que le montant global de couverture.

- Certaines catégories de pertes comme les événements systémiques, retards de mise à jour et conditions opérationnelles, génèrent fréquemment une exposition résiduelle inattendue au moment du sinistre.

- L’efficacité de la police dépend de l’alignement de la structure de couverture sur la fréquence et l’amplitude quantifiées des pertes plutôt que sur les références des courtiers ou les moyennes sectorielles.

- La quantification du risque cyber basée sur FAIR™ permet de vérifier objectivement l'efficacité de la couverture et renforce le levier de négociation lors de la souscription et du renouvellement.

Pourquoi la couverture cyber est plus difficile à dimensionner que les autres assurances

Le problème des références et des moyennes

Pour l’assurance automobile, le calcul est simple. Il existe des prix catalogue pour les véhicules, des données standard sur les coûts de réparation et des valeurs de perte totale bien établies. L’assurance habitation fonctionne de manière similaire. Les coûts de reconstruction au mètre carré sont disponibles et les valeurs immobilières sont publiques.

En ce qui concerne vos données, c’est différent. Pour vos systèmes et vos processus métier critiques, il n’existe pas de liste de prix standard. Les références sectorielles ne reflètent peut-être pas votre organisation. Les scores de risque qualitatifs ne répondent pas à la question financière. Sans mesure financière calibrée, les décisions de couverture se rabattent sur les références des courtiers, les comparaisons de pairs ou des limites à chiffre rond plutôt que sur une analyse d’exposition défendable.

L’acheteur et l’assureur travaillant ensemble

Du côté de l’organisation, il existe une perception répandue que les primes augmentent tandis que la couverture se réduit. Les couvertures sont construites sur des moyennes sectorielles qui ne reflètent peut-être pas votre entreprise, votre secteur ou votre profil de risque spécifique, et il n’y a pas de visibilité claire sur ce que coûterait un événement de perte réel.

Du côté de l’assureur, lorsqu’une organisation ne peut pas fournir des évaluations de risque détaillées ou des preuves de surveillance continue, l’assureur se rabat sur les références et les moyennes sectorielles. Cela se traduit généralement par des limites réduites, des rétentions plus élevées et davantage d’exclusions. Les souscripteurs tarifent le risque sur la base d’hypothèses de fréquence et d’amplitude. Sans données d’entrée quantifiées de l’assuré, ils se rabattent sur les données de sinistres sectorielles.

La conséquence des deux perspectives est la même : un contrat qui ne reflète peut-être pas votre exposition réelle.

Que couvre votre police d’assurance cyber ?

Couverture en propre et couverture tiers

La plupart des polices d’assurance cyber divisent la couverture en deux catégories.

La couverture en propre s’applique aux coûts directs que votre organisation supporte : interruption d’activité et perte de revenus, restauration des données, investigation forensique, gestion de crise, amendes réglementaires et cyber-extorsion, là où elle est couverte.

La couverture tiers s’applique lorsque des parties externes déposent des réclamations : responsabilité vie privée, responsabilité sécurité réseau, responsabilité médias et coûts de défense réglementaire.

Un événement ransomware peut déclencher des coûts dans les deux catégories simultanément. Les temps d’arrêt et la reprise relèvent de la couverture en propre. Les réclamations des clients et le contrôle réglementaire relèvent de la couverture tiers. La question n’est pas seulement de savoir si chaque catégorie est couverte, mais quel montant de la perte réelle est couvert une fois les plafond, rétentions et exclusions appliquées.

Une couverture globale plus importante ne signifie pas une meilleure protection

Une idée reçue sur l'assurance cyber concerne la limite globale. Une police d’assurance de 5 M$ vaut-elle mieux qu'une de 2 M$ ? Tout dépend de la répartition de la couverture entre les types de pertes, des rétentions associées à chacun et de l'adéquation des plafonds de garantie avec les zones d'exposition les plus probables.

La limite globale est le chiffre le plus visible d’une police d’assurance cyber, mais aussi le moins informatif pour évaluer la protection financière réelle. Elle ne vous dit pas quelle part d’une perte individuelle sera effectivement couverte. Cela est déterminé au niveau du type de perte, où chaque catégorie, qu’il s’agisse d’interruption d’activité, de frais juridiques ou de forensique, possède son propre plafond de garantie et sa propre rétention. Une organisation peut se trouver bien en deçà de sa limite globale et absorber néanmoins la majeure partie d’une perte, car les rétentions sur les types de pertes individuels s’accumulent au-delà des attentes.

C’est pourquoi évaluer une police d’assurance cyber uniquement par sa limite globale est insuffisant. La négociation la plus efficace consiste souvent non pas à augmenter la couverture totale, mais à renégocier les niveaux de rétention par type de perte en fonction de l’endroit où votre exposition modélisée se situe réellement.

Où les lacunes apparaissent le plus souvent

Plusieurs types de pertes sont couramment exclus, plafonnés ou soumis à conditions, et les organisations ne mesurent souvent l'étendue réelle de leur exposition qu'au moment d'un sinistre. C'est notamment le cas des préjudices réputationnels et de l'érosion de la clientèle à long terme, des améliorations de sécurité imposées après un incident par les régulateurs ou les assureurs, du vol de propriété intellectuelle, de l'ingénierie sociale et de la fraude par virement, des paiements de rançon au-delà des plafonds de garantie, et des pannes de systèmes non malveillantes dont la prise en charge varie selon les contrats.

Chacune de ces catégories représente une catégorie réelle de perte financière. Il est essentiel d'identifier quels types de pertes sont couverts et à quelle hauteur.

Comment les conditions de la police limitent l'indemnisation ?

Comprendre les grandes catégories de couverture est un point de départ. Ce qui détermine l'indemnisation réelle en cas de sinistre, c'est ce qui se trouve en dessous : délais de carence, plafonds de garantie, exigences de co-assurance et conditions de mise en jeu de la garantie.

Les exemples suivants illustrent la manière dont ces éléments apparaissent dans les polices réelles. Ce ne sont pas des standards universels, et les conditions spécifiques varient considérablement selon l’assureur et le placement.

Périodes d’attente sur l’interruption d’activité

De nombreux contrats prévoient une période avant que la couverture d’interruption d’activité ne s’active. La couverture ne démarre pas dès la première heure d’indisponibilité. Une déductible financière distincte peut également s'appliquer à l'issue du délai de carence. Les organisations qui pensent être couvertes dès le début d'une interruption sont souvent surprises par la part du sinistre qu'elles doivent finalement supporter elles-mêmes.

Événements systémiques vs. Événements contenus

Certains assureurs distinguent les événements qui n’affectent que votre organisation et ceux qui se propagent dans l’écosystème élargi via une vulnérabilité partagée ou un fournisseur. Lorsqu’un incident est classifié comme systémique, des plafonds de garantie plus bas et des exigences de co-assurance peuvent s’appliquer, ce qui signifie que l’entreprise supporte une plus grande part de la perte. Une attaque ransomware exploitant une vulnérabilité largement médiatisée pourrait, par exemple, être traitée différemment d’une attaque ciblant spécifiquement votre environnement. Cette distinction est de plus en plus courante dans les libellés et est rarement bien comprise au moment de l’achat.

Clauses de délai de correctif

Les contrats d’assurance intègrent de plus en plus des dispositions qui réduisent ou restreignent la couverture lorsqu’une vulnérabilité exploitée disposait d’un correctif disponible que l’organisation n’avait pas appliqué dans un délai spécifié. Si un CVE connu avec un score de gravité élevé n’était pas corrigé au moment de l’incident, la couverture peut être soumise à un plafonnage ou une exigence de co-assurance.

Conditions de sinistre faciles à manquer

Il est souvent exigé de notifier l’assureur dans les 24 à 72 heures suivant la découverte d’un incident. Pour les actes malveillants, certains contrats exigent qu’une plainte formelle soit déposée auprès des forces de l’ordre dans les 72 heures. Le non-respect de ces conditions peut substantiellement compromettre ou annuler la couverture.

Aligner la couverture sur l’exposition réelle

Assurez ce que vous ne pouvez pas vous permettre de perdre

Si vous conduisez une voiture d’une valeur de 2 000 $, une assurance tous risques coûterait rapidement plus que la valeur du véhicule. Si elle vaut 100 000 $, le calcul change radicalement. La même logique s’applique au risque cyber, avec une différence importante : il n’existe pas de coût standard d’un incident. Chaque événement est différent, ce qui implique une couverture adaptée à votre exposition réelle et à votre capacité d'absorption du risque.

FAIR™ fournit la méthodologie pour appliquer cette logique en pratique. Il modélise des scénarios de risque spécifiques sous forme de fréquence d’événements de perte et d’amplitude de perte, exprimées en plages financières calibrées. Le FAIR™ Materiality Assessment Model (FAIR-MAM) décompose l’amplitude des pertes en catégories de coûts qui correspondent directement à la structure des sinistres des assureurs : interruption d’activité, coûts de réponse, exposition réglementaire, responsabilité juridique et préjudice réputationnel. Lorsque votre modèle de perte reflète la taxonomie des sinistres de la police, l’adéquation de la couverture devient analytiquement vérifiable plutôt que basée sur des hypothèses.

À quoi ressemble une analyse CRQ en pratique

Considérons une perte de disponibilité due à un ransomware, modélisée avec FAIR™ à une probabilité annuelle de 10 %. Le scénario couvre quatre types de pertes : frais juridiques, forensiques et de gestion de crise ; coûts de notification des personnes affectées ; interruption d’activité ; et restauration des données et remplacement du matériel. La police d’assurance cyber a une limite globale de 6 M$.

FAIR™ produit une plage de pertes sur l’intégralité de la distribution de probabilité, pas un chiffre unique. Dans ce scénario :

- Perte minimale : 0,48 M$

- Perte la plus probable : 2,24 M$

- Perte maximale : 5,46 M$

Chaque point de cette plage est ensuite comparé à ce que la police verse, après application des plafonds et rétentions par type de perte. Sa structure dans cet exemple est :

- Frais juridiques, forensiques et de gestion de crise : 1 M$ de couverture, 100 k$ de rétention

- Notification des personnes affectées : 200 k$ de couverture, 100 $ de rétention

- Interruption d’activité : 4 M$ de couverture, 500 k$ de rétention

Pour la perte la plus probable de 2,24 M$, la police verse 0,3 M$, laissant 1,94 M$ d’exposition résiduelle. Pour la perte maximale de 5,46 M$, elle verse 0,78 M$, laissant 4,68 M$ d’exposition résiduelle.

Cet écart d'indemnisation s'explique par le jeu combiné des plafonds de garantie et des seuils de rétention selon les catégories de pertes. L’interruption d’activité est le principal moteur de perte dans ce scénario, et la rétention de 500 k$ signifie que l’entreprise absorbe ce montant avant que la couverture ne s’active.

Ce type d’analyse de risque rend les décisions d’assurance cyber défendables par rapport à votre appétit au risque.

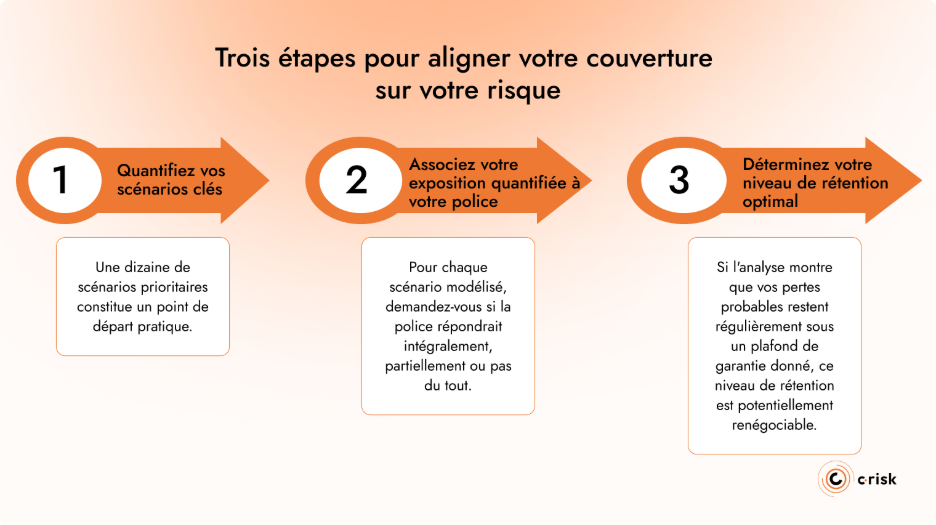

Trois étapes pour aligner votre couverture sur votre risque

Quantifiez vos scénarios clés. Vous n’avez pas besoin de modéliser chaque risque. Appliquez le principe des 80/20 : environ 80 % de votre exposition aux risques sera concentrée dans environ 20 % de vos actifs. Identifiez vos systèmes, données et processus métier les plus critiques, et utilisez FAIR™ pour définir des scénarios spécifiques autour de ces actifs. Une dizaine de scénarios prioritaires constitue un point de départ pratique.

Associez votre exposition quantifiée à votre police. Comparez le résultat financier de votre analyse de scénarios avec la structure de votre police d’assurance actuelle, y compris la limite globale, les plafonds de garantie par type de perte, le niveau de rétention et les exclusions. Pour chaque scénario modélisé, demandez-vous si la police répondrait intégralement, partiellement ou pas du tout. Incluez les mécanismes ci-dessus dans cet examen.

Déterminez votre niveau de rétention optimal. En vous appuyant sur vos estimations chiffrées de fréquence de sinistres, évaluez à quelle fréquence vous seriez amené à supporter des pertes à différents seuils de rétention, et si les économies sur la prime justifient le risque supplémentaire conservé. Si l'analyse montre que vos pertes probables restent régulièrement sous un plafond de garantie donné, ce niveau de rétention est potentiellement renégociable.

Renforcer votre position vis-à-vis des assureurs

Parler le langage de l’assureur

Les souscripteurs analysent la probabilité financière des événements de perte en termes de fréquence et d’amplitude. C’est exactement le résultat que produit FAIR™. Lorsqu’une entreprise arrive à une discussion de souscription ou de renouvellement avec le même type d’analyse, la dynamique change. Les assureurs ont une plus grande clarté sur ce qu’ils couvrent, et l’organisation dispose d’une base pour négocier sur les plafonds de garantie, les exclusions et la tarification plutôt que d’accepter simplement les conditions proposées.

Selon le State of the Insurance Market 2025 Outlook de Risk Strategies, les entreprises dotées de contrôles de cybersécurité en couches bénéficient de baisses de primes supérieures à 20 % et d’options de couverture améliorées. En revanche, les organisations qui ne peuvent pas démontrer des contrôles adéquats risquent des refus de couverture ou des augmentations tarifaires significatives au renouvellement.

La préparation aux sinistres comme exigence opérationnelle

De nombreux contrat exigent une notification dans les 24 à 72 heures et imposent le recours à des prestataires forensiques et juridiques préapprouvés. Les plans de réponse aux incidents qui ne tiennent pas compte de ces exigences peuvent créer des frictions lors des sinistres, même lorsque l’incident lui-même est dans le périmètre.

Cela signifie que la réponse aux incidents doit inclure la décision de déclarer ou non un sinistre dans le cadre du processus. Qui notifie l’assureur, dans quel délai, quels prestataires sont préapprouvés, si une plainte auprès des forces de l’ordre est nécessaire : ces exigences doivent être intégrées dans les procédures de réponse avant qu’un incident ne survienne.

Aligner l’assurance sur une stratégie de risque quantifiée

L’assurance cyber est une composante d’une stratégie de traitement du risque plus large. La bonne police peut transférer efficacement le risque financier qui dépasse l’appétit au risque ou la capacité d’absorption des pertes de votre entreprise.

C-Risk travaille avec les responsables de la sécurité et du risque pour construire cet alignement. En utilisant la méthodologie FAIR™, nous lisons votre police d’assurance, quantifions l’exposition aux pertes sur vos principaux scénarios de risque et associons cette exposition à votre structure de couverture. Le résultat est une image financière claire indiquant où votre police répond, où elle est insuffisante et où vous conservez plus de risque que prévu. Cette analyse fournit aux RSSI et aux dirigeants une base financière défendable pour calibrer le transfert de risque par rapport à l’appétit au risque.

C-Risk accompagne les organisations pour :

- Quantifier les principaux scénarios de risque cyber avec FAIR™ afin d’établir des exigences de couverture défendables

- Aligner les catégories de pertes FAIR™ avec les structures de contrats d’assurance pour identifier les lacunes de couverture

- Préparer des rapports de risque quantifiés à destination des dirigeants

- Intégrer les décisions d’assurance dans des cadres plus larges de traitement du risque et de reporting