Réponse aux incidents cyber et assurance cyber : comment protéger votre entreprise et votre sinistre

Lorsqu’une attaque ransomware chiffre des systèmes critiques ou qu’une compromission de messagerie professionnelle détourne un paiement, le chrono démarre immédiatement. L’organisation doit contenir l’incident, maintenir les opérations, respecter ses obligations réglementaires et activer sa couverture d’assurance cyber, tout cela simultanément. Cet article examine ce qu’exige un plan de réponse aux incidents efficace, comment votre police d’assurance cyber fonctionne en tant que ressource de gestion de crise et ce qu’il faut opérationnellement pour protéger votre sinistre.

- Un plan de réponse aux incidents doit être testé et révisé régulièrement afin que toutes les personnes ayant un rôle dans la réponse soient préparées.

- L’assurance cyber donne accès à un réseau d’experts capables de réduire considérablement l’impact et la durée d’un incident.

- Communiquer avec votre assureur et partager les informations tout au long de l’incident garantit que votre police d’assurance cyber répond comme prévu.

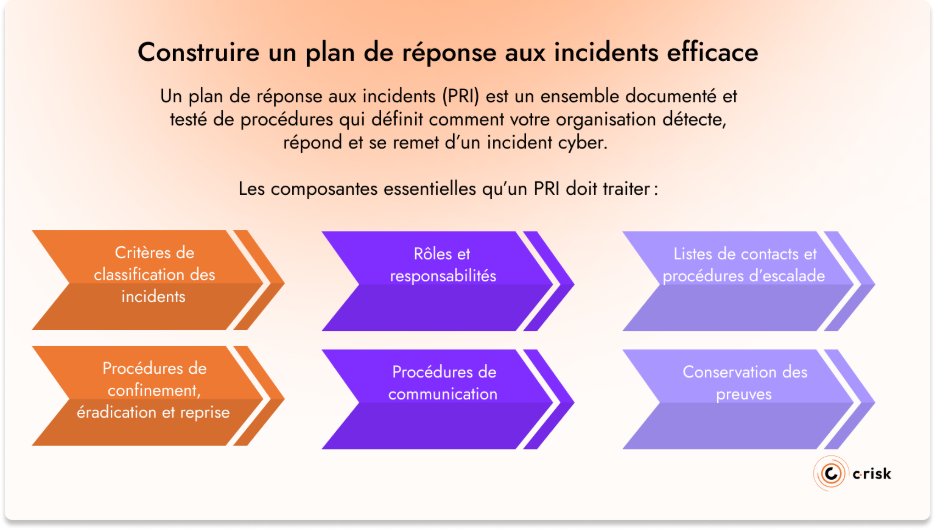

Construire un plan de réponse aux incidents efficace

Rédiger votre document PRI

Un plan de réponse aux incidents (PRI) est un ensemble documenté et testé de procédures qui définit comment votre organisation détecte, répond et se remet d’un incident cyber. C’est un manuel d’instructions pas-à-pas indiquant quoi faire et qui fait quoi dès qu’un incident est déclaré.

Sans plan de réponse aux incidents, la réponse devient improvisée. Les réponses improvisées prennent plus de temps, coûtent plus cher et produisent une documentation incomplète. Des capacités de détection et de réponse efficaces peuvent réduire considérablement le coût et l’impact des incidents cyber. Le PRI est ce qui rend ces capacités opérationnelles.

Les composantes essentielles qu’un PRI doit traiter :

- Critères de classification des incidents : Une définition claire de ce qui constitue un incident à déclarer et une échelle de gravité qui détermine le niveau de réponse requis.

- Rôles et responsabilités : Qui dirige la réponse, qui gère le confinement technique, qui gère les communications internes et externes et qui a autorité pour prendre des décisions.

- Listes de contacts et procédures d’escalade : Procédures d’escalade internes, contacts juridiques et forensiques externes, contacts de notification réglementaire et numéro d’urgence de l’assureur. Ces informations doivent être accessibles indépendamment des systèmes susceptibles d’être compromis lors d’un incident, ce qui implique une copie imprimée entre les mains de chaque personne ayant un rôle dans la réponse.

- Procédures de confinement, éradication et reprise : Des playbooks spécifiques pour les types d’incidents les plus pertinents pour votre organisation. Un playbook ransomware et un pour les fraudes BEC/virements de fonds traitent des chaînes d’attaque différentes et nécessitent des actions immédiates différentes.

- Procédures de communication : Comment l’organisation communique en interne lors d’un incident, comment elle gère les communications externes avec les clients, les régulateurs et les médias, et qui a autorité pour s’exprimer au nom de l’organisation.

- Conservation des preuves : Procédures pour maintenir un enregistrement détaillé et horodaté de toutes les actions prises, des systèmes affectés et des coûts engagés dès la déclaration d’un incident.

Tester et maintenir votre PRI

Les exercices sur table sont l’un des moyens les plus efficaces de tester votre documentation PRI avant qu’un incident réel ne vous y oblige. Un exercice sur table est une discussion facilitée où les parties prenantes clés parcourent un scénario d’incident simulé en temps réel, sans activer réellement les systèmes ni déployer des ressources. Tout le monde reste dans la salle, ou en appel, et discute de ce qu’il ferait à chaque étape.

Par exemple, le facilitateur annonce : « Il est 23 h un vendredi. Votre SOC a détecté une activité de chiffrement anormale se propageant sur des serveurs de fichiers. L’ingénieur d’astreinte a isolé le segment affecté. Que se passe-t-il ensuite ? »

L’exercice parcourt ensuite :

- Qui est appelé et dans quel ordre

- Qui a autorité pour déclarer un incident formel

- Comment le responsable de l’incident coordonne sans se laisser entraîner dans des tâches techniques

- Quand et comment l’assureur est notifié

- Quelle société forensique est sollicitée et si elle figure sur le panel agréé

- Comment les communications internes et externes sont gérées

- Comment les preuves et les coûts commencent à être documentés

La valeur de l’exercice réside dans la découverte de l’efficacité du plan et de ses points de rupture. Les défaillances courantes qui apparaissent : le numéro d’urgence de l’assureur est erroné, personne ne sait qui est responsable du rôle de communication, le responsable de l’incident a changé de poste, la liste des prestataires agréés a été mise à jour pour la dernière fois il y a deux ans et personne ne sait où se trouve la version actuelle.

Le plan de réponse aux incidents doit être mis à jour pour intégrer les enseignements tirés. Par ailleurs, le PRI devrait être révisé au minimum annuellement pour rester à jour avec les évolutions de vos systèmes, de votre organisation et de l’environnement réglementaire. Les obligations NIS2, par exemple, continuent d’évoluer au fil de la transposition de la directive par les États membres, et votre PRI doit refléter ces mises à jour telles qu’elles s’appliquent à votre secteur et votre juridiction.

Assurance cyber : Réponse aux incidents et gestion de crise

L’assurance cyber remplit deux fonctions : elle transfère le coût financier d’un incident qui dépasse votre appétit au risque, et elle vous donne accès à un réseau présélectionné de spécialistes en gestion de crise, d’enquêteurs forensiques, de conseillers juridiques et de cabinets de communication. Cet accès à des experts garantit l’efficacité de votre plan de réponse lorsque votre entreprise est menacée.

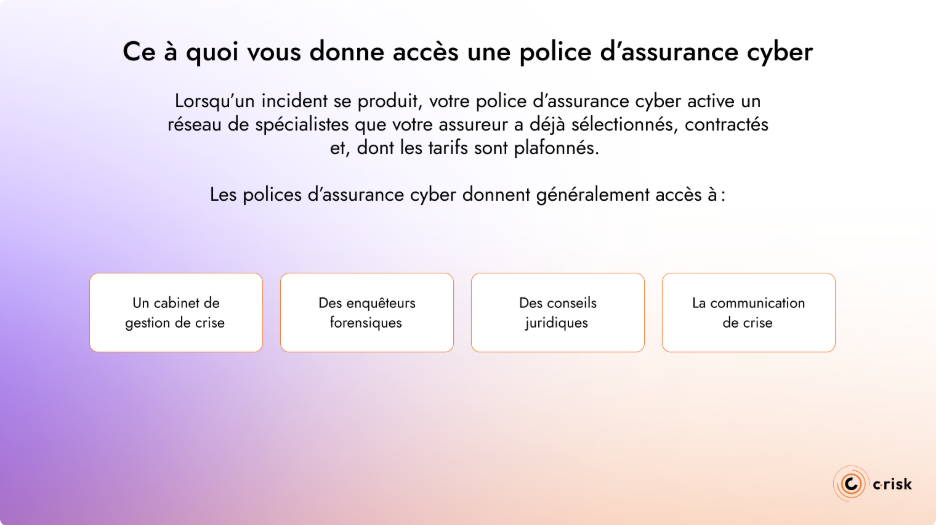

Ce à quoi vous donne accès une police d’assurance cyber

Lorsqu’un incident se produit, votre police d’assurance cyber fait plus que couvrir des coûts. Elle active un réseau de spécialistes que votre assureur a déjà sélectionnés, contractés et, dans de nombreux cas, dont les tarifs sont plafonnés. C’est important car lors d’un incident, vous n’avez pas le temps de rechercher des prestataires, de négocier des honoraires ou d’évaluer si un cabinet d’avocats a déjà traité une affaire de ransomware.

Les polices d’assurance cyber donnent généralement accès à :

- Un cabinet de gestion de crise : L’assureur fournit généralement une liste de cabinets externes agréés pour éviter les conflits d’intérêts, qui ont une expérience spécifique en matière de cyber et qui opèrent à des tarifs prénégociés.

- Des enquêteurs forensiques : Pour déterminer la portée et l’origine de l’attaque, préserver les preuves et produire la documentation exigée par les régulateurs et les experts en sinistres.

- Des conseils juridiques : Des avocats spécialisés en cyber qui comprennent les obligations de notification des violations, l’exposition réglementaire et la manière de gérer les communications de façon à protéger l’organisation sur le plan juridique.

- La communication de crise : Pour gérer les messages externes aux clients, partenaires et médias pendant et après un incident.

Ces ressources ne sont efficaces que si elles sont intégrées dans votre PRI avant qu’un incident ne se produise. Si votre équipe ne sait pas qui appeler, dans quel ordre et sous quelles conditions, vous ne pouvez pas bénéficier de votre police d’assurance cyber. Le numéro d’urgence de l’assureur et les coordonnées des prestataires agréés doivent être tenus à jour dans le document PRI.

Faire agréer vos prestataires avant un incident

Le cabinet de gestion de crise, les enquêteurs forensiques et les conseillers juridiques doivent tous être agréés avant un incident, pas pendant. Lors d’un incident actif, il y a rarement le temps de demander l’agrément d’un prestataire ou que l’assureur évalue de nouveaux fournisseurs. Et le recours à un prestataire non agréé lors de la réponse à un incident, même compétent, peut entraîner l’exclusion de ces coûts d’un sinistre d’assurance.

Si votre organisation a des prestataires privilégiés, comme une société forensique avec laquelle vous avez travaillé ou un cabinet d’avocats avec une expérience sectorielle, intégrez-les au panel agréé avant d’en avoir besoin. Cela signifie avoir la conversation avec votre courtier et l’inclure dans le processus PRI, et non lors d’un appel téléphonique pendant un incident actif.

La même logique s’applique à votre responsable de gestion de crise. Les assureurs définissent généralement qui c’est, en partie parce que les coûts sont prénégociés et en partie pour éviter les conflits d’intérêts. Un cabinet de gestion de crise externe agréé par l’assureur aura une expérience préalable et opère à des tarifs préaccordés. Si vous souhaitez avoir votre mot à dire sur le cabinet utilisé, cela doit être abordé avant qu’un incident n’ait été déclaré.

Votre assureur n’est pas votre adversaire

Partager les informations avec votre assureur pendant un incident

Votre assureur et votre courtier ont un intérêt commun à résoudre l’incident efficacement et au coût le plus bas possible. Cela peut paraître évident, mais en pratique de nombreuses organisations traitent leur assureur comme un adversaire lors du processus de déclaration de sinistre, en retenant des informations ou en retardant la communication par crainte que celles-ci ne soient utilisées contre elles.

Les courtiers travaillent généralement aux côtés des conseillers juridiques dans le cadre de dispositions de privilège d’intérêt commun lors de la réponse aux incidents. Tenir votre assureur informé dès la déclaration d’un incident :

- Leur permet de mobiliser les bonnes ressources plus rapidement

- Permet de meilleures décisions sur le déploiement des prestataires

- Maintient les coûts sous contrôle pour les deux parties

La notification précoce à l’assurance cyber active l’écosystème de réponse complet que fournit votre contrat. Il est important de s’assurer que le numéro d’urgence est connu de la personne responsable de la notification. Plus l’appel est passé tôt, plus vite les ressources peuvent être déployées.

Documentation des incidents cyber pour les sinistres d’assurance

La documentation des coûts commence dès la déclaration d’un incident et se poursuit tout au long de la réponse. Chaque engagement de prestataire, coût de ressource interne et système affecté doit être documenté avec des preuves justificatives.

Votre assureur utilisera ces preuves lors de l’évaluation du sinistre d’assurance cyber pour s’assurer que le contrat répond comme prévu.

Ce qui est documenté et comment :

- Investigation forensique : La lettre de mission du cabinet, la portée des travaux, les journaux horaires et le rapport de conclusions

- Temps des ressources internes : Journaux de temps des équipes informatiques et de sécurité détaillant qui a travaillé sur quoi et pendant combien de temps

- Interruption d’activité : Quels systèmes générateurs de revenus étaient hors service, pendant combien de temps et le chiffre d’affaires perdu ou reporté en conséquence

- Demande de rançon et négociation : Toute la correspondance relative à la demande, à la négociation et à tout paiement

- Frais juridiques : Conseillers sollicités, portée de leur intervention et factures

- Coûts de notification : Lorsque des données personnelles ont été violées, le coût de la notification aux personnes affectées et les dépôts réglementaires au titre du RGPD ou de la réglementation HIPAA

Il est important de partager la documentation avec votre assureur au fur et à mesure de l’évolution de l’incident. Votre assureur peut aider à identifier les lacunes en temps réel et conseiller sur les preuves supplémentaires nécessaires. Il est bien plus facile de les collecter pendant l’incident qu’après. L’intérêt de l’assureur pour une reprise rapide et bien documentée est le même que le vôtre : l’interruption d’activité représente plus de 50 % de la valeur des grands sinistres cyber, et chaque heure d’arrêt coûte aux deux parties.

Relier la réponse aux incidents à la stratégie de risque cyber

Un plan de réponse aux incidents qui intègre votre police d’assurance cyber garantit l’accès aux ressources appropriées en temps voulu. Des rôles définis, des prestataires agréés par l’assureur et des procédures de documentation claires signifient que votre organisation peut agir rapidement, maîtriser les coûts et recouvrer les pertes lors d’un incident, la police absorbant ce qui retomberait sinon entièrement sur l’entreprise.

La structure de cette police est tout aussi importante. Les plafonds de garantie, rétentions et exclusions doivent refléter votre exposition financière réelle à vos principaux scénarios d’incident. La quantification du risque cyber avec la méthodologie FAIR™ permet aux RSSI de mesurer l’exposition cyber en termes financiers et de communiquer clairement ce risque aux dirigeants, aux conseils d’administration, aux courtiers et aux souscripteurs lors des négociations de couverture et de structure de police.

Comment C-Risk peut vous aider

C-Risk travaille avec les RSSI, les CFO et les responsables du risque pour établir le lien entre la planification de la réponse aux incidents, l’exposition au risque quantifiée et les décisions de couverture d’assurance.

En utilisant la méthodologie FAIR™, nous quantifions vos principaux scénarios de perte en termes financiers, associons ces résultats à la structure de votre police et identifions là où votre couverture actuelle pourrait sous- ou sur-assurer votre risque réel.

C-Risk accompagne les responsables de la sécurité et du risque pour :

- Quantifier les principaux scénarios de risque cyber avec FAIR™

- Associer les catégories de pertes FAIR™ aux structures de polices d’assurance pour identifier les lacunes de couverture et les plafonds de garantie mal alignées

- Préparer des rapports de direction pilotés par les données pour communiquer le risque cyber en termes financiers

- Déployer la plateforme CRQ SAFE One pour automatiser et opérationnaliser l’analyse quantitative des risques

Si vous approchez d’un renouvellement d’assurance cyber ou révisez votre plan de réponse aux incidents, une vision quantifiée de votre exposition au risque cyber est le point de départ.