Définir un modèle de gouvernance cyber adapté à votre organisation

La gouvernance cyber forme l'architecture essentielle qui permet aux organisations de renforcer leur résilience, répondre aux obligations réglementaires et piloter le risque cyber. Si les conseils d'administration reconnaissent massivement son importance, sa mise en œuvre reste disparate : aucun modèle unique ne peut s'adapter à la diversité des contextes d'entreprise. Imposer un cadre générique sans personnalisation crée invariablement un fossé entre ambitions stratégiques et l’allocation des ressources.

Pour être efficace, la gouvernance cyber doit établir qui décide, sur quels critères de risque, et comment ces arbitrages s'articulent avec la stratégie globale. Chaque modèle doit refléter les réalités de l'organisation : secteur, contraintes réglementaires, actionnariat et niveau de maturité. Surtout, la gouvernance cyber doit fusionner avec la gouvernance d'entreprise existante, partageant les mêmes fondamentaux : responsabilité, transparence et préservation de valeur. Car la gouvernance reste avant tout un mécanisme de décision. En matière de cybersécurité, c'est ce mécanisme qui détermine comment l'entreprise concilie obligations, risques acceptés et ambitions de croissance.

- Définir un modèle de gouvernance cyber efficace aligné sur les objectifs d'entreprise et les obligations réglementaires

- Facteurs clés dans l'élaboration du modèle de gouvernance, notamment les contraintes sectorielles, l'environnement réglementaire et le niveau de maturité de l'organisation

- Composants essentiels d'une gouvernance solide tels que les structures de responsabilité, les lignes de reporting et les droits de décision

- Permettre des décisions basées sur les risques grâce à l'analyse quantitative, incluant l'utilisation de FAIR pour la modélisation financière des risques

- Quand faire appel à une expertise externe pour valider, renforcer ou accélérer le développement de votre modèle de gouvernance

Comprendre les fondamentaux de la gouvernance cyber

Qu'est-ce que la gouvernance cyber ?

Par nature, la gouvernance de la cybersécurité est un cadre décisionnel qui définit comment le risque cyber est compris, priorisé et traité dans l’entreprise. Il ne s'agit pas d'un simple ensemble de politiques ou de check-lists de supervision, mais d'une structure dynamique qui orchestre l'autorité, la responsabilité et les mécanismes d'escalade en matière de cybersécurité. Elle précise qui est habilité à agir, sur quelle base informationnelle, et selon quels seuils de tolérance au risque.

Une gouvernance efficace dépasse la simple attribution de rôles : elle clarifie comment RSSI, équipes IT, risk managers et métiers travaillent ensemble pour protéger l'entreprise. Des responsabilités explicites et un reporting transparent rassurent les parties prenantes sur la maîtrise active des risques cyber. Cette architecture doit s'ancrer dans les objectifs organisationnels pour que chaque décision de sécurité contribue à la stratégie et aux ambitions de croissance.

Gouvernance d'entreprise et cybersécurité

La gouvernance de la cybersécurité doit être intégrée dans les structures de supervision existantes. La cybersécurité doit être gérée par les conseils d'administration et les dirigeants comme n'importe quel autre risque majeur : avec surveillance, reporting, alignement stratégique et engagement de la responsabilité exécutive. Un modèle de gouvernance cyber efficace s'appuie sur les fondamentaux de toute bonne gouvernance d'entreprise : transparence, responsabilité et protection de la valeur à long terme.

Lorsqu'elle est mise en œuvre efficacement, cette intégration pose les bases d'une résilience organisationnelle solide. Les équipes opèrent plus efficacement lorsqu'elles ont une vision claire de leurs responsabilités et de leur périmètre décisionnel. Les dirigeants prennent de meilleures décisions sur les risques quand ils disposent de flux d'information clairs et cohérents. Et l'organisation dans son ensemble devient plus performante quand la sécurité devient un levier pour atteindre les objectifs métiers, et non un frein à l'innovation.

L'importance de la gouvernance à l'heure actuelle

La pression réglementaire s'intensifie : des règles de divulgation cyber de la SEC aux États-Unis aux mandats sectoriels spécifiques comme DORA dans l'UE. Les amendes pour non-respect des exigences de gouvernance de cybersécurité sont lourdes. Conseils d'administration et RSSI s'exposent désormais à une responsabilité personnelle, voire à des poursuites pénales, en cas d'incident cyber.

Aux États-Unis, l'assurance responsabilité civile des mandataires sociaux est devenue indispensable pour protéger administrateurs et dirigeants. Les RSSI contractent même fréquemment des polices individuelles contre le risque de mise en cause personnelle, une pratique amplifiée par l'affaire de l'ex-RSSI d'Uber, poursuivi au pénal pour avoir dissimulé une faille de sécurité. Cette affaire met en lumière un enjeu fondamental : les structures de gouvernance visent à protéger tant l'organisation que ses dirigeants en attestant d'une gestion rigoureuse et transparente.

Au final, la gouvernance cyber garantit des décisions justifiables face à l'incertitude. Elle garantit que les décisions concernant la cybersécurité sont prises par les bonnes personnes, avec les bonnes informations, et en alignement avec la mission et les obligations de l'organisation.

Facteurs clés façonnant votre modèle de gouvernance

Aucun modèle de gouvernance n'est universel. Le contexte opérationnel dicte structure et formalisme : d'abord le secteur d'activité qui fixe les exigences de résilience et de reporting, puis les contraintes géographiques et réglementaires, particulièrement complexes pour les multinationales. La structure interne – actionnariat, taille, maturité – détermine ensuite le degré de sophistication nécessaire. L'objectif : adapter la gouvernance au contexte spécifique de l'organisation.

Exigences sectorielles

Chaque secteur impose des attentes différentes sur la façon dont la gouvernance de la cybersécurité devrait être structurée. Dans les services financiers, par exemple, le Digital Operational Resilience Act (DORA) exige une responsabilité exécutive claire, une supervision des risques tiers et un reporting au niveau du conseil sur les risques TIC. Dans le secteur de la santé, des cadres comme les réglementations sur la protection des données patients imposent des garanties de sécurité spécifiques et des exigences d'auditabilité, souvent liées à la confidentialité des patients. Pour les secteurs d'infrastructures critiques – énergie, transport, télécoms – les agences nationales de cybersécurité imposent fréquemment des exigences de gouvernance, notamment sur les circuits de remontée d'information et les procédures d'escalade en cas d'incident. Le modèle de gouvernance cyber doit s'ajuster aux exigences sectorielles spécifiques sous peine de non-conformité et de sanctions.

Paysage géographique et réglementaire

Au-delà des obligations sectorielles, la dimension géographique ajoute de nouvelles contraintes. L'UE, avec le RGPD et NIS2, impose des cadres stricts de responsabilité, des procédures précises de réponse aux incidents et engage la responsabilité des conseils d'administration. Côté américain, le système juridique fragmenté génère des obligations variables entre échelons fédéral et étatique, notamment via les contrôles d'autorités comme la SEC.

Les multinationales font face au défi d'harmoniser des cadres réglementaires divergents. Une juridiction peut mandater une notification de violation dans les 72 heures tandis qu'une autre exige une notification dans les 24 heures. Les modèles de gouvernance efficaces doivent naviguer entre ces disparités à travers un cadre décisionnel cohérent.

Structure organisationnelle

Le modèle de gouvernance reflète également la structure de propriété et l'organisation du reporting. Une entreprise privée peut avoir plus de flexibilité, tandis que les sociétés cotées en bourse doivent respecter les obligations de divulgation et de supervision d'audit. Les organisations soutenues par du capital-investissement rendent généralement des comptes à des comités d'investissement centraux, ce qui ajoute des niveaux de gouvernance additionnels. Les entités du secteur public suivent généralement des mandats de gouvernance statutaires ou définis par les ministères. La clé est de s'assurer que la supervision de la cybersécurité s'aligne avec la structure de leadership au sein de l'organisation.

Taille et maturité de l'entreprise

Taille et complexité organisationnelle déterminent directement l'architecture de la gouvernance cyber, notamment en matière de processus décisionnel, de supervision des risques et d'attribution des responsabilités. Mais la façon dont cette structure est mise en œuvre variera considérablement. Dans les petites organisations, la gouvernance peut être plus centralisée, avec des responsabilités concentrées parmi quelques dirigeants clés. À mesure qu'une organisation grandit, la gouvernance doit s'adapter, devenant plus distribuée, répartie entre les unités métiers et soutenue par des fonctions spécialisées telles que la gestion des risques, la conformité, l'audit interne et le juridique. Les grandes organisations doivent établir des procédures d'escalade formalisées, déléguer l'autorité et assurer une coordination transversale pour que leurs décisions cyber restent cohérentes, rapides et justifiables. La gouvernance s'adapte ainsi naturellement à la complexité croissante des opérations et des risques.

Par exemple, une entreprise SaaS de paiement dirigée par ses fondateurs pourrait modéliser sa gouvernance de cybersécurité autour de :

- La protection des données financières sensibles et des API de plateforme

- Le respect des exigences de conformité comme PCI DSS, SOC 2, DORA et RGPD

- La gestion du risque de fraude et du contrôle d'accès dans un environnement en évolution rapide

- L'attribution de la responsabilité cybersécurité au directeur technique ou à une petite équipe GRC/sécurité

- L'implication d'une poignée de parties prenantes clés : équipe exécutive, responsables DevOps et conseil juridique

- Le reporting direct aux investisseurs, auditeurs et clients entreprise sur la posture de risque

À l'inverse, un opérateur télécom structurerait sa gouvernance cyber pour répondre à :

- La disponibilité continue de l'infrastructure de communications nationales

- La conformité avec NIS2, les lois nationales sur les télécoms et les exigences de résilience spécifiques au secteur

- La gestion du risque cyber à travers IT, OT, systèmes legacy et technologies émergentes (ex. 5G)

- Une structure de gouvernance en couches impliquant :

- Direction exécutive (PDG, directeur des risques, directeur de la sécurité, RSSI)

- Comités du conseil (ex. Risques, Audit)

- Unités métiers (opérations réseau, réglementaire, juridique, achats, continuité d'activité, équipes SOC/NOC)

- Coordination avec les autorités nationales de cybersécurité et les régulateurs

- Procédures d'escalades des incidents et playbooks de gouvernance couvrant les fonctions juridiques, techniques et de communication publique

Composants essentiels d'un modèle efficace

Indépendamment de la taille ou de la complexité, chaque modèle de gouvernance de cybersécurité doit incorporer certains éléments fondamentaux pour fonctionner efficacement. Ces composants travaillent ensemble pour créer un système décisionnel qui équilibre risque, conformité et objectifs métiers.

Responsabilité et propriété claires

Tout modèle de gouvernance repose sur l'attribution claire de la responsabilité cyber. Il faut documenter qui porte la responsabilité ultime de la sécurité de l'information : le directeur technique dans une PME, le RSSI dans une grande entreprise.

Cette responsabilité doit être formellement établie et reconnue par le conseil d'administration. L'exemple du DPO dans le RGPD le montre bien : l'indépendance est cruciale. Le responsable cybersécurité doit disposer de l'autonomie nécessaire pour décider selon les risques réels, sans conflits d'intérêts susceptibles de fragiliser la sécurité de l'organisation.

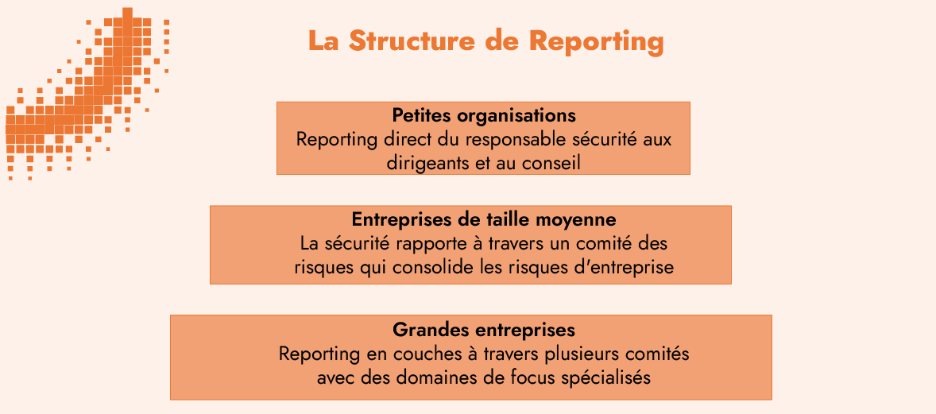

Structures et cadence de reporting

Une gouvernance efficace nécessite une communication régulière et structurée entre la direction sécurité et le conseil. Au minimum, cela signifie un reporting annuel au conseil ou aux propriétaires de l'entreprise. Cependant, la fréquence devrait s'aligner sur le profil de risque de l'organisation : une institution de services financiers pourrait nécessiter des mises à jour trimestrielles, tandis qu'une petite entreprise SaaS B2B pourrait trouver le reporting annuel suffisant.

La structure de reporting devrait clairement définir :

- Qui présente l'information (typiquement le RSSI ou la personne responsable de la sécurité)

- Qui décide (conseil, comité des risques, comité d'audit ou équipe exécutive)

- Ce qui déclenche un reporting supplémentaire en dehors de la cadence régulière

- Comment l'information circule entre les différents niveaux de l'organisation

En pratique, cela pourrait ressembler à :

- Petites organisations : Reporting direct du responsable sécurité aux dirigeants et au conseil

- Entreprises de taille moyenne : La sécurité rapporte à travers un comité des risques qui consolide les risques d'entreprise

- Grandes entreprises : Reporting en couches à travers plusieurs comités avec des domaines de focus spécialisés

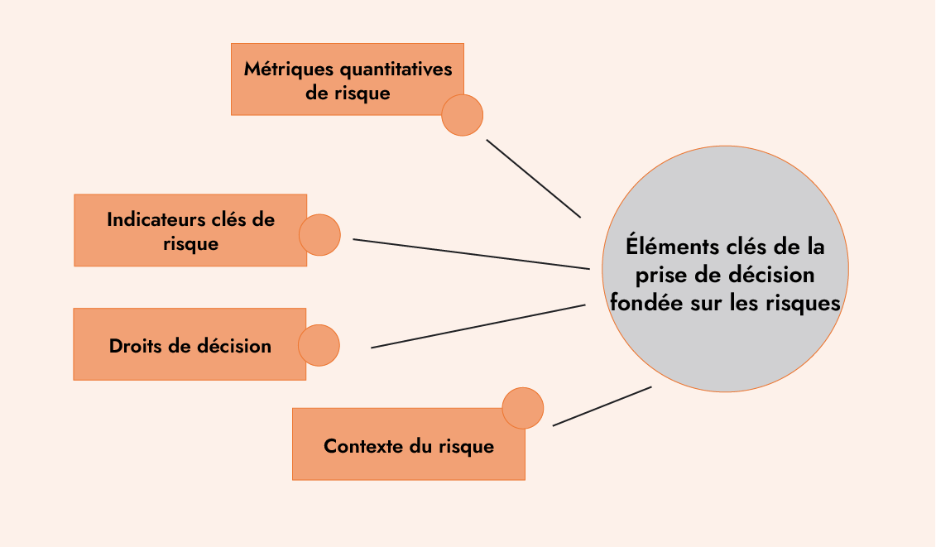

Prise de décision basée sur les risques

Les structures de gouvernance doivent privilégier les décisions factuelles plutôt que subjectives. Il faut abandonner les évaluations qualitatives simplistes ("élevé/moyen/faible") au profit de métriques quantifiables, mesurables et comparables dans la durée.

La prise de décision basée sur les risques s'appuie sur plusieurs éléments clés :

Métriques quantitatives de risque : Plutôt que les traditionnelles cartes de chaleur colorées, les organisations doivent développer des métriques reliant directement risque cyber et impact métier : pertes financières potentielles, durée d'interruption d'activité, montant des sanctions réglementaires.

Indicateurs clés de risque : Surveillance régulière de :

- Les changements dans l'environnement de menace (nouvelles vulnérabilités, activité des acteurs de menace)

- L'efficacité des contrôles (conformité des correctifs, performance des outils de sécurité)

- L'inventaire des actifs numériques (ce qui doit être protégé et sa criticité)

- La progression de la maturité sécurité par rapport aux cadres de référence

Droits de décision : Définir précisément les niveaux de délégation : un manager peut accepter des risques mineurs, mais au-delà de certains seuils, l'approbation remonte jusqu'au conseil d'administration.

Contexte du risque : Les décideurs doivent saisir l'impact métier au-delà du risque technique. Une faille sur l'API client n'a pas les mêmes conséquences qu'une faille dans l'environnement de développement.

Identification et engagement des parties prenantes

Une gouvernance efficace nécessite d'identifier toutes les parties prenantes pertinentes et de définir leurs rôles dans le processus décisionnel de cybersécurité. Au-delà de l'équipe sécurité, cela englobe :

Parties prenantes internes :

- Membres du conseil et dirigeants de l'entreprise

- Fonction d'audit interne

- Juridique, achats et conformité

- Responsables d'unités métiers

- Équipes IT et cyber risques

Parties prenantes externes :

- Investisseurs

- Régulateurs

- Clients

- Fournisseur d'assurance cyber

- Auditeurs externes fournissant une évaluation indépendante

Cette cartographie des parties prenantes doit être formalisée pour clarifier les rôles de chacun.

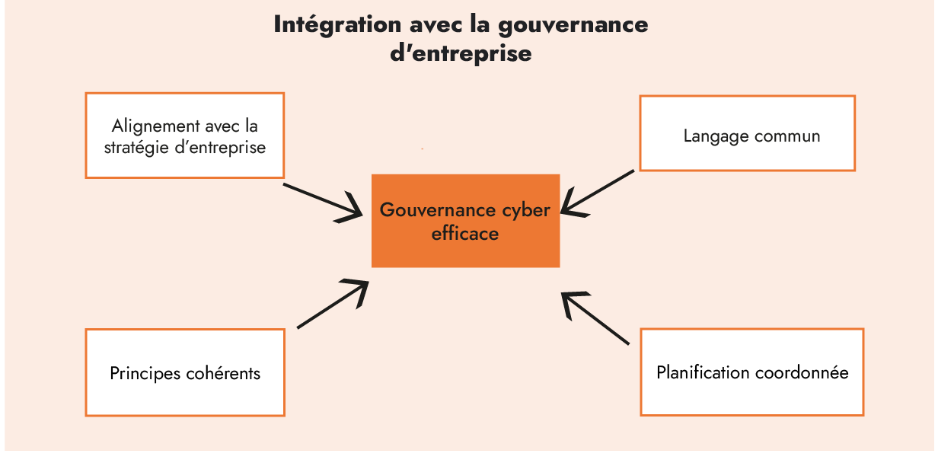

Intégration avec la gouvernance d'entreprise

Une gouvernance cyber efficace doit s'articuler naturellement avec les structures de gouvernance existantes, ce qui implique :

Alignement avec la stratégie d’entreprise : Les décisions de sécurité devraient soutenir les objectifs métiers. Si la stratégie de l'entreprise implique une expansion rapide sur de nouveaux marchés, le modèle de gouvernance cyber doit permettre des décisions rapides mais défendables sur le risque cyber acceptable.

Principes cohérents : Les mêmes principes qui guident la gouvernance d'entreprise – transparence, responsabilité et protection de la valeur – devraient s'étendre aux décisions de cybersécurité.

Langage commun : Les risques cyber doivent être traduits dans le langage des dirigeants et administrateurs. Les métriques techniques doivent se traduire en impact métier. L'utilisation du cadre FAIR facilitera la communication des risques.

Planification coordonnée : Les initiatives de cybersécurité devraient s'aligner avec les cycles de planification métier, les processus budgétaires et les revues stratégiques. Les méthodes pilotées par les données permettront une analyse coût-bénéfice claire.

Mesure et amélioration continue

Un modèle de gouvernance efficace doit s'auto-évaluer et évoluer avec l'organisation :

- Vérifier régulièrement que la structure facilite les bonnes decisions

- Benchmarking des pratiques du secteur et aux standards

- S'adapter à la croissance de l'entreprise et aux évolutions réglementaires

L'objectif n'est pas la perfection immédiate mais une base solide qui mûrit avec l'organisation. La revue annuelle d'une startup deviendra naturellement une structure de comités élaborée avec la croissance, tout en conservant les mêmes fondamentaux.

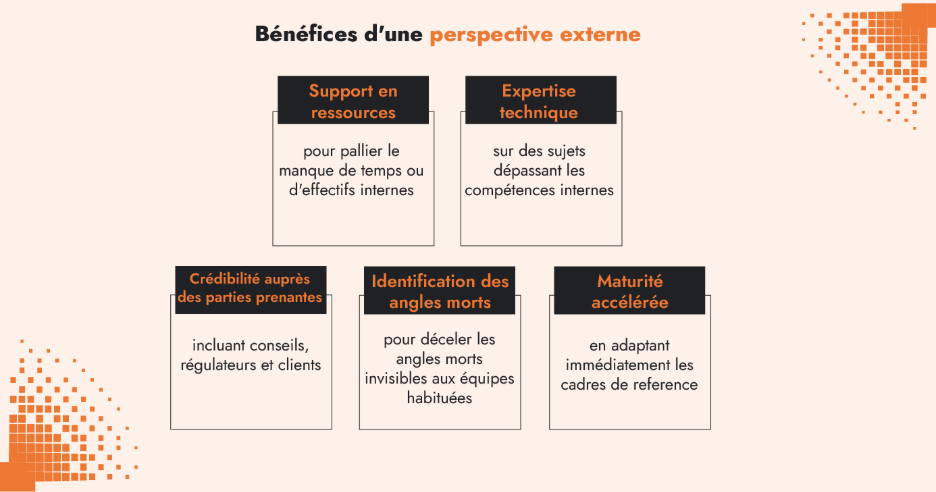

Le rôle du support externe pour la gouvernance de cybersécurité

Quand faire appel à une expertise externe

Le recours à l'expertise externe s'impose quand les ressources internes sont limitées ou que l'expertise manque pour des évaluations rigoureuses et chiffrées. Cette indépendance devient cruciale lors de due diligences d'investisseurs, d'audits réglementaires ou pour rassurer le conseil d'administration.

Les conseillers externes apportent une valeur critique à travers :

- Support en ressources pour pallier le manque de temps ou d'effectifs internes

- Expertise technique sur des sujets dépassant les compétences internes

- Crédibilité auprès des parties prenantes incluant conseils, régulateurs et clients

- Identification des angles morts pour déceler les angles morts invisibles aux équipes habituées

- Maturité accélérée en adaptant immédiatement les cadres de reference

Face à la responsabilité personnelle croissante des dirigeants et aux contrôles réglementaires renforcés, la validation externe apporte une preuve tangible de diligence. Un enjeu crucial quand administrateurs et dirigeants risquent des sanctions pénales pour défaillance de gouvernance.

L'expertise externe doit rester un levier stratégique, non un substitut à la responsabilité interne. Elle catalyse le renforcement de la gouvernance cyber – validation de conformité, évaluation des risques, adaptation des cadres – tout en préservant la maîtrise interne des decisions.

Comment C-Risk vous aide à construire une gouvernance cyber plus intelligente

C-Risk permet aux organisations de prendre des décisions stratégiques et pilotées par les données sur le risque cyber en combinant conseil expert, méthodes quantitatives et technologie dédiée. Nous vous aidons à :

- Construire un programme de gestion du risque cyber piloté par les données

- Implémenter la quantification des risques FAIR™

- Opérationnaliser la gestion du risque cyber avec la plateforme SAFE

- Adapter votre modèle de gouvernance cyber à votre contexte réglementaire et métier

- Améliorer le reporting du risque cyber au niveau exécutif et conseil d'administration