Rôles et responsabilités en gouvernance cyber : guide complet

Dans un monde économique hyperconnecté, la gouvernance de la cybersécurité est devenue un pilier central de la résilience d'entreprise et de la préservation de leur valeur à long terme. Elle n'est plus une préoccupation technique confinée au département informatique, mais une approche multidisciplinaire nécessitant l'engagement des conseils d'administration, de la direction exécutive, des managers opérationnels et des parties prenantes externes.

Face à la transformation numérique, les autorités réglementaires ont durci leur supervision de la gestion des risques. Récemment, la directive européenne NIS2 et les règles de divulgation cyber de la SEC américaine ont élevé les attentes en matière de responsabilité d'entreprise. Face à ces évolutions, les modèles de gouvernance doivent s'adapter. Des rôles et responsabilités en gouvernance cyber clairement définis permettent aux organisations de réagir rapidement lors d'incidents, d'allouer efficacement les ressources et de cultiver une conscience collective du risque.

- La cybersécurité devient une priorité centrale de gouvernance : Les conseils traitent le risque cyber au même niveau que la gestion des risques d'entreprise

- Des rôles clairs accélèrent la réponse : Distinguer responsabilité fiduciaire et responsabilité opérationnelle renforce la résilience

- Six principes éprouvés guident la supervision : Les pratiques validées par le Forum Économique Mondial structurent une gouvernance efficace

- Les comités connectent stratégie et exécution : Des examens réguliers maintiennent l'alignement entre risque cyber et objectifs métiers

- Les parties prenantes externes façonnent la gouvernance : Régulateurs, partenaires et investisseurs influencent les priorités

L'évolution du paysage de la gouvernance des risques cyber

Face à des environnements de menace toujours plus complexes, les modèles de gouvernance doivent évoluer. Il y a quelques années encore, de nombreuses organisations traitaient la gestion du risque cyber comme une fonction informatique isolée. Aujourd'hui, les dirigeants performants considèrent la cybersécurité comme un enjeu de gouvernance au niveau du conseil, fusionnée avec la gestion des risques d'entreprise.

La clarté sur qui porte le risque (responsabilité fiduciaire) et qui le gère (responsabilité opérationnelle) est centrale pour construire la cyber-résilience. Cette distinction permet aux organisations de répondre de manière décisive lors d'incidents, d'allouer efficacement les ressources et de maintenir une culture où la responsabilité s'étend de la supervision stratégique à l'exécution opérationnelle.

La gouvernance de la cybersécurité au niveau du conseil d'administration

Les conseils d'administration impliqués dans la gouvernance cyber supervisent le maintien des risques dans le périmètre de tolérance établi. Cela nécessite un engagement continu avec les équipes transverses et les comités pour comprendre les ressources nécessaires et le support requis. D’un point de vue conformité, les conseils subissent également une pression croissante pour gérer la cybersécurité depuis le sommet.

Par exemple, l'introduction de NIS2 dans l'UE engage désormais la responsabilité directe des dirigeants sur la gestion des risques numériques. De même, les règles 2023 de la SEC aux États-Unis exigent des sociétés cotées qu'elles divulguent les incidents cyber matériels et détaillent leurs pratiques de gouvernance dans leurs rapports annuels. Ces développements façonnent l'approche des conseils en matière de supervision, passant d'un contrôle distant à un engagement actif dans la gouvernance.

Le Forum Économique Mondial a établi six principes directeurs pour guider les conseils dans la gouvernance cyber

- Intégrer la cybersécurité comme un facilitateur stratégique d'entreprise

- Établir et maintenir les fondations essentielles de la sécurité

- Comprendre les moteurs économiques et l'impact du risque cyber

- Incorporer la gouvernance de la cyber-résilience dans la stratégie d'entreprise

- Aligner la gestion du risque cyber avec les besoins métiers

- S'assurer que la conception organisationnelle soutient la cybersécurité

- Veiller à ce que la structure organisationnelle favorise la cybersécurité

Lier stratégie cyber et opérations : le rôle des comités

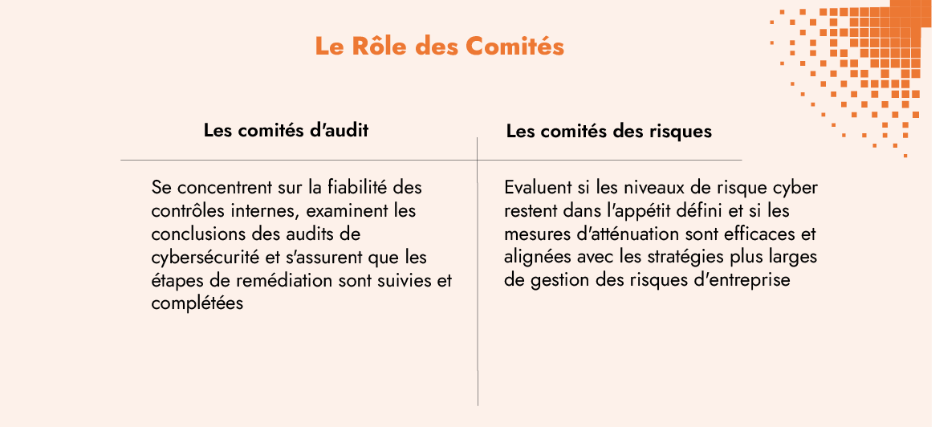

Dans de nombreuses organisations, la supervision de la cybersécurité est déléguée à un sous-comité du conseil, souvent le comité d'audit ou le comité des risques. Ces comités agissent comme un pont entre la supervision stratégique et la mise en œuvre opérationnelle.

- Les comités d'audit se concentrent sur la fiabilité des contrôles internes, examinent les conclusions des audits de cybersécurité et s'assurent que les étapes de remédiation sont suivies et complétées.

- Les comités des risques évaluent si les niveaux de risque cyber restent dans l'appétit défini et si les mesures d'atténuation sont efficaces et alignées avec les stratégies plus larges de gestion des risques d'entreprise.

Le rythme des réunions et des reporting au conseil est essentiel. Les organisations performantes organisent des revues trimestrielles en comité, auxquelles s'ajoutent des sessions exceptionnelles lors de menaces critiques ou d'incidents majeurs. Ces comités s'appuient sur l'expertise du Responsable de la Sécurité des Systèmes d'Information (RSSI), du Directeur des Risques, du Directeur Financier et du Conseil Juridique, pour produire un reporting à la fois rigoureux techniquement et aligné sur les enjeux stratégiques.

Quel est le rôle de la direction exécutive dans la gouvernance cyber ?

Alors que les conseils donnent le ton, les dirigeants exécutifs opérationnalisent la gouvernance du risque cyber. Leurs actions coordonnées déterminent si la stratégie cyber est efficacement intégrée dans les opérations métiers :

- Directeur Général (DG) : S'assure que la gestion du risque cyber est intégrée dans la stratégie et la culture d'entreprise

- Directeur Financier (DAF) : Aligne les investissements cybersécurité avec la stratégie fiscale, en évaluant leur rentabilité

- Directeur des Risques : Fusionne le risque cyber dans le cadre plus large de gestion des risques d'entreprise, pour un traitement unifié avec les autres risques majeurs : financiers, opérationnels et réglementaire

- Conseil Juridique : Clarifie les enjeux juridiques et contractuels, surtout lors de la gestion d'incidents

- Responsable de la Sécurité des Systèmes d'Information (RSSI) : Détient la responsabilité opérationnelle pour évaluer et gérer le risque cyber, produisant des rapports couvrant :

- La posture de risque cyber

- Les mises à jour du paysage des menaces

- La maturité des contrôles

- L'impact opérationnel et métier

- Les investissements planifiés et en cours en cyber-résilience

L'intégration du rôle de RSSI dans la direction varie. Dans certaines organisations, le RSSI rapporte directement au conseil ; dans d'autres, il rapporte via le DSI, le Directeur des Opérations ou le DG. Les recherches de l'ISACA évèlent qu'un lien direct avec le conseil favorise les investissements cyber et accélère la remontée des menaces critiques.

Comment les parties prenantes externes influencent-elles les décisions de gouvernance ?

La gouvernance de la cybersécurité s'étend au-delà des murs de l'organisation. Les parties externes jouent souvent un rôle critique dans le façonnement de la gouvernance et de l'assurance cyber :

- Auditeurs et consultants externes fournissent des évaluations indépendantes de votre posture de risque et donnent des retours sur comment améliorer la priorisation, les contrôles ou le reporting

- Régulateurs exigent des preuves documentées des activités de gouvernance

- Actionnaires veulent comprendre comment vous protégez leurs intérêts

- Clients et partenaires demandent des preuves de gouvernance cyber comme prérequis contractuel

- Investisseurs, particulièrement dans les fusions et acquisitions, évaluent la cyber-résilience dans le cadre de leur audit préalable

Une étude dans le rapport Verizon 2025 sur les violations de données a trouvé que 30% des violations impliquaient un tiers, soulignant l'importance d'étendre la gouvernance cybersécurité à tout l'écosystème.

Comment structurer les responsabilités pour une gouvernance efficace

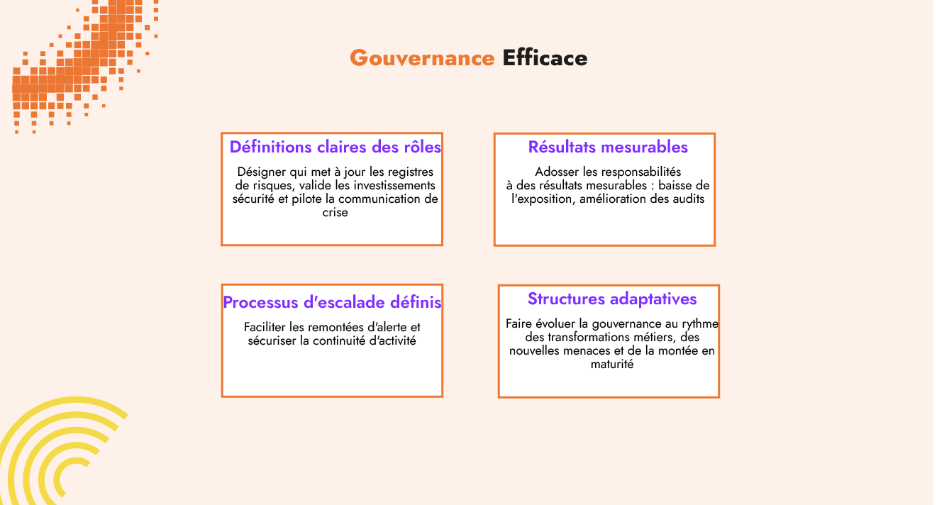

Une gouvernance efficace dépend d'une approche structurée pour définir et coordonner les responsabilités :

- Définitions claires des rôles : Désigner qui met à jour les registres de risques, valide les investissements sécurité et pilote la communication de crise

- Résultats mesurables : Adosser les responsabilités à des résultats mesurables : baisse de l'exposition, amélioration des audits

- Processus d'escalade définis : Faciliter les remontées d'alerte et sécuriser la continuité d'activité

- Structures adaptatives : Faire évoluer la gouvernance au rythme des transformations métiers, des nouvelles menaces et de la montée en maturité

Briser les silos : un langage commun pour le risque

L'un des défis les plus persistants en gouvernance cyber est l'effet de silo, l'isolation de l'information dans des départements spécifiques. La gestion en silos ralentit la prise de décision et génère des redondances entre équipes.

Un langage commun pour le risque est la clé pour débloquer une meilleure communication. En utilisant des cadres de quantification comme FAIR, es RSSI transforment les menaces techniques en impacts financiers compréhensibles par tous. Cela permet aux équipes de mesurer les investissements cyber aux côtés d'autres activités et de contextualiser l'impact tangible et réel d'un incident.

Revues communes, tableaux de bord unifiés et reporting harmonisé : tous les décideurs partagent ainsi les mêmes données et hypothèses de travail.

Conduire l'amélioration continue de votre cyber-résilience

La gouvernance efficace de la cybersécurité est dynamique. Les menaces cyber évoluent sans cesse tandis que les régulateurs s'efforcent de protéger entreprises, consommateurs et actionnaires. Le succès d'un programme de gouvernance se mesure à la fluidité de l'information, la coordination des décisions et la capacité de récupération en cas de cyberattaque.

Dans les organisations performantes, le conseil fixe la tolérance au risque, les dirigeants la déclinent en stratégie, et les équipes opèrent dans ce cadre défini. Cette chaîne de responsabilité est particulièrement importante quand les régulateurs, investisseurs ou clients demandent des preuves. Sous des cadres comme la directive NIS2 de l'UE, par exemple, un régulateur peut exiger les comptes-rendus des conseils traitant de cybersécurité : évaluations, contrôles, décisions prises. La capacité à répondre rapidement et de manière exhaustive est à la fois une exigence de conformité et un signe de maturité de gouvernance.

La cyber-résilience naît de la collaboration transverse. Sans vision partagée entre risk managers, juristes, RSSI et opérationnels, les dysfonctionnements sont garantis. Mais dès que le risque s'exprime en données chiffrées et objectives, les appréciations subjectives cèdent la place à des arbitrages concrets et priorisés.

C-Risk, votre partenaire pour une cyber-résilience mesurable et pilotable

Chez C-Risk, notre équipe d'experts en cybersécurité et gestion des risques aide les organisations à transformer les défis complexes de gouvernance du risque cyber en solutions actionnables. Nous nous concentrons sur la réduction des biais et le soutien des décisions avec notre approche pilotée par les données. Nous complétons les méthodes traditionnelles de gestion des risques avec une méthodologie quantitative pour évaluer le risque cyber en termes financiers, permettant une communication claire entre les équipes et avec le conseil.

Notre approche pilotée par les données cartographie l'existant et définit la cible pour identifier les écarts, prioriser les investissements et aligner les initiatives cyber sur votre stratégie d'entreprise. Nous optimisons la gestion du risque cyber et des tiers avec la plateforme unifiée SafeOne de Safe Security.