Cyber-Incident-Response und Cyber-Versicherung: So schützen Sie Ihr Unternehmen und Ihre Schadenersatzforderung

Wenn ein Ransomware-Angriff kritische Systeme verschlüsselt oder ein Business-E-Mail-Compromise eine Zahlung umleitet, beginnt die Uhr sofort zu laufen. Das Unternehmen muss den Vorfall eindämmen, den Betrieb aufrechterhalten, regulatorische Verpflichtungen erfüllen und gleichzeitig seinen Cyber-Versicherungsschutz aktivieren. Dieser Artikel beleuchtet, was ein effektiver Incident-Response-Plan erfordert, wie Ihre Cyber-Police als Krisenmanagement-Ressource funktioniert und was operativ notwendig ist, um Ihren Anspruch zu schützen.

- Ein Incident-Response-Plan muss regelmäßig getestet und überprüft werden, damit alle Personen mit einer Reaktionsrolle vorbereitet sind.

- Cyber-Versicherung bietet Zugang zu einem Netzwerk von Experten, die die Auswirkungen und die Dauer eines Vorfalls erheblich reduzieren können.

- Die Kommunikation mit Ihrem Versicherer und der Informationsaustausch während des gesamten Vorfalls stellt sicher, dass Ihre Police wie vorgesehen reagiert.

Aufbau eines effektiven Incident-Response-Plans

Erstellung Ihres IRP-Dokuments

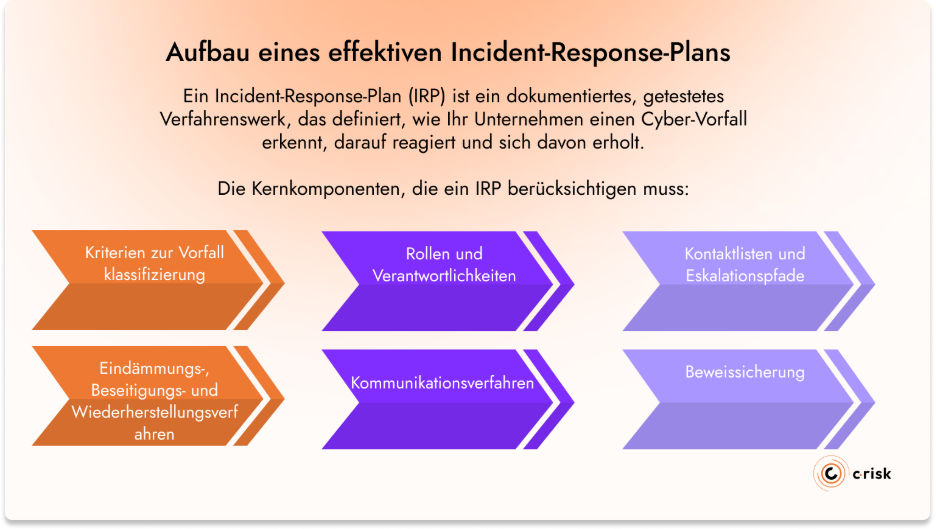

Ein Incident-Response-Plan (IRP) ist ein dokumentiertes, getestetes Verfahrenswerk, das definiert, wie Ihr Unternehmen einen Cyber-Vorfall erkennt, darauf reagiert und sich davon erholt. Es ist ein Schritt-für-Schritt-Handbuch, was zu tun ist und wer was tut – ab dem Moment, in dem ein Vorfall erklärt wird.

Ohne einen Incident-Response-Plan wird die Reaktion improvisiert. Improvisierte Reaktionen dauern länger, kosten mehr und erzeugen unvollständige Dokumentation. Effektive Erkennungs- und Reaktionsfähigkeiten können die Kosten und Auswirkungen von Cyber-Vorfällen erheblich reduzieren. Der IRP ist das, was diese Fähigkeiten operationalisiert.

Die Kernkomponenten, die ein IRP berücksichtigen muss:

- Kriterien zur Vorfallklassifizierung: Eine klare Definition dessen, was einen meldepflichtigen Vorfall darstellt, sowie eine Schwereskala, die das erforderliche Reaktionsniveau bestimmt.

- Rollen und Verantwortlichkeiten: Wer die Reaktion leitet, wer die technische Eindämmung übernimmt, wer die interne und externe Kommunikation verwaltet und wer die Entscheidungsbefugnis hat.

- Kontaktlisten und Eskalationspfade: Interne Eskalationsketten, externe rechtliche und forensische Kontakte, regulatorische Benachrichtigungskontakte und die Hotline des Versicherers. Diese müssen unabhängig von Systemen zugänglich sein, die während eines Vorfalls kompromittiert sein könnten – was bedeutet, dass jede Person mit einer Reaktionsrolle eine gedruckte Kopie benötigt.

- Eindämmungs-, Beseitigungs- und Wiederherstellungsverfahren: Spezifische Playbooks für die für Ihr Unternehmen relevantesten Vorfalltypen. Ein Ransomware-Playbook und ein BEC/Überweisungsbetrug-Playbook adressieren unterschiedliche Angriffsketten und erfordern unterschiedliche Sofortmaßnahmen.

- Kommunikationsverfahren: Wie das Unternehmen intern während eines Vorfalls kommuniziert, wie es die externe Kommunikation mit Kunden, Regulatoren und Medien verwaltet und wer befugt ist, im Namen des Unternehmens zu sprechen.

- Beweissicherung: Verfahren zur Führung einer detaillierten, zeitgestempelten Aufzeichnung aller ergriffenen Maßnahmen, betroffener Systeme und entstandener Kosten ab dem Zeitpunkt der Vorfallserklärung.

Testen und Pflegen Ihres IRP

Tabletop-Übungen sind eine der effektivsten Methoden, um Ihre IRP-Dokumentation zu testen, bevor ein realer Vorfall Sie dazu zwingt. Eine Tabletop-Übung ist eine moderierte Diskussion, bei der wichtige Stakeholder in Echtzeit ein simuliertes Vorfallszenario durchgehen, ohne tatsächlich Systeme zu aktivieren oder Ressourcen einzusetzen. Alle bleiben im Raum oder in einem Gespräch und besprechen, was sie in jeder Phase tun würden.

Zum Beispiel kündigt der Moderator an: „Es ist 23 Uhr an einem Freitag. Ihr SOC hat anomale Verschlüsselungsaktivitäten festgestellt, die sich über Dateiserver ausbreiten. Der Bereitschaftsingenieur hat das betroffene Segment isoliert. Was passiert als nächstes?“

Die Übung geht dann durch:

- Wer wird in welcher Reihenfolge angerufen

- Wer hat die Befugnis, einen formellen Vorfall zu erklären

- Wie der Incident Manager koordiniert, ohne in technische Aufgaben hineingezogen zu werden

- Wann und wie der Versicherer benachrichtigt wird

- Welches Forensik-Unternehmen beauftragt wird und ob es auf der genehmigten Liste steht

- Wie interne und externe Kommunikation verwaltet wird

- Wie Beweise und Kosten dokumentiert werden

Der Wert der Übung besteht darin, herauszufinden, ob der Plan effektiv ist und wo er versagt. Häufig auftretende Mängel: Die Hotline-Nummer des Versicherers ist falsch, niemand weiß, wer die Kommunikationsrolle innehat, der Incident Manager hat die Rolle gewechselt, die genehmigte Anbieterliste wurde zuletzt vor zwei Jahren aktualisiert, und niemand weiß, wo sich die aktuelle Version befindet.

Der Incident-Response-Plan muss aktualisiert werden, um das Gelernte widerzuspiegeln. Darüber hinaus sollte der IRP mindestens jährlich überprüft werden, um mit den Änderungen Ihrer Systeme, Ihrer Organisation und des regulatorischen Umfelds Schritt zu halten. Die NIS2-Verpflichtungen beispielsweise entwickeln sich weiter, da die Mitgliedstaaten die Richtlinie umsetzen, und Ihr IRP muss diese Aktualisierungen widerspiegeln, soweit sie auf Ihren Sektor und Ihre Jurisdiktion zutreffen.

Cyber-Versicherung: Incident-Response und Krisenmanagement

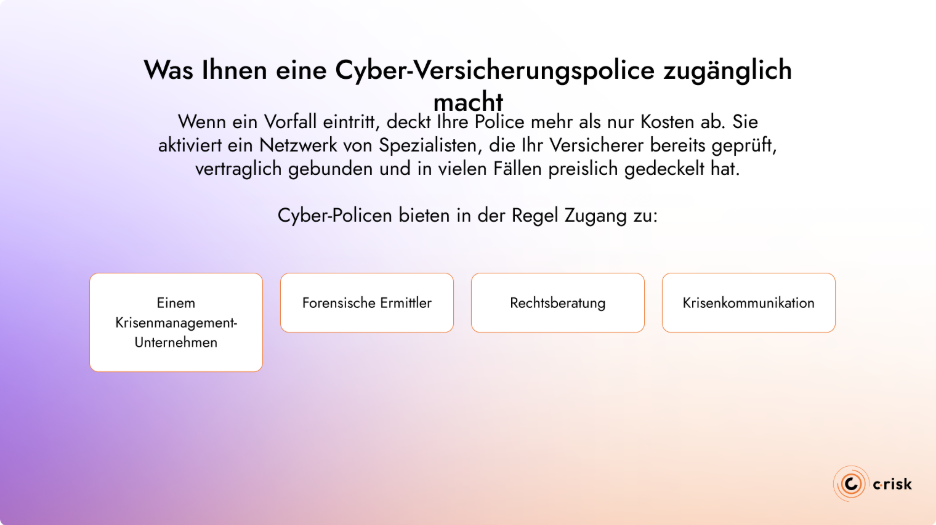

Cyber-Versicherung dient zwei Zwecken: Sie überträgt die finanziellen Kosten eines Vorfalls, der Ihre Risikobereitschaft übersteigt, und verschafft Ihnen Zugang zu einem vorab geprüften Netzwerk von Krisenmanagement-Spezialisten, forensischen Ermittlern, Rechtsberatern und Kommunikationsunternehmen. Dieser Expertenzugang stellt sicher, dass Ihr Reaktionsplan wirksam ist, wenn Ihr Unternehmen bedroht wird.

Was Ihnen eine Cyber-Versicherungspolice zugänglich macht

Wenn ein Vorfall eintritt, deckt Ihre Police mehr als nur Kosten ab. Sie aktiviert ein Netzwerk von Spezialisten, die Ihr Versicherer bereits geprüft, vertraglich gebunden und in vielen Fällen preislich gedeckelt hat. Das ist wichtig, weil Sie während eines Vorfalls keine Zeit haben, Anbieter zu suchen, Gebühren auszuhandeln oder zu prüfen, ob eine Anwaltskanzlei schon einmal einen Ransomware-Fall bearbeitet hat.

Cyber-Policen bieten in der Regel Zugang zu:

- Einem Krisenmanagement-Unternehmen: Der Versicherer stellt in der Regel eine Liste genehmigter externer Unternehmen bereit, die zur Vermeidung von Interessenkonflikten über cyber-spezifische Erfahrung verfügen und zu vorab ausgehandelten Konditionen tätig werden.

- Forensische Ermittler: Um den Umfang und den Ursprung des Angriffs zu bestimmen, Beweise zu sichern und die Dokumentation zu erstellen, die Regulatoren und Schadenregulierer benötigen.

- Rechtsberatung: Spezialisierte Cyber-Anwälte, die Benachrichtigungspflichten bei Datenschutzverletzungen, regulatorische Risiken und die rechtssichere Kommunikationssteuerung verstehen.

- Krisenkommunikation: Zur Steuerung externer Botschaften an Kunden, Partner und Medien während und nach einem Vorfall.

These resources are only effective if they are integrated into your IRP before an incident occurs. If your team does not know who to call, in what order, and under what conditions, you can’t benefit from your cyber policy. The insurer hotline and approved providers’ contact information need to be kept up to date in the IRP document.

Vorabgenehmigung Ihrer Anbieter vor einem Vorfall

Das Krisenmanagement-Team, die forensischen Ermittler und die Rechtsberater sollten alle vor einem Vorfall genehmigt werden, nicht währenddessen. Bei einem aktiven Vorfall bleibt selten Zeit, eine Anbietergenehmigung zu beantragen oder den Versicherer zur Bewertung neuer Anbieter zu veranlassen. Die Beauftragung eines nicht genehmigten Anbieters während der Incident-Response – selbst eines kompetenten – kann dazu führen, dass diese Kosten vom Versicherungsanspruch ausgeschlossen werden.

Wenn Ihr Unternehmen bevorzugte Anbieter hat – ein Forensik-Unternehmen, mit dem Sie zusammengearbeitet haben, oder eine Anwaltskanzlei mit branchenspezifischer Erfahrung –, lassen Sie diese vor dem Bedarfsfall auf die Genehmigungsliste setzen. Das bedeutet, das Gespräch mit Ihrem Makler zu führen und es in den IRP-Prozess einzubeziehen, nicht einen Anruf während eines aktiven Vorfalls.

Dieselbe Logik gilt für Ihren Krisenmanagement-Verantwortlichen. Versicherer legen typischerweise fest, wer das ist – teils weil Kosten vorab ausgehandelt werden, teils um Interessenkonflikte zu vermeiden. Ein externes, vom Versicherer genehmigtes Krisenmanagement-Unternehmen verfügt über Vorerfahrung und arbeitet zu vorab vereinbarten Konditionen. Wenn Sie Einfluss auf die Wahl des Unternehmens nehmen möchten, sollte dies vor der Vorfallserklärung angesprochen werden.

Ihr Versicherer ist nicht Ihr Gegner

Informationsaustausch mit Ihrem Versicherer während eines Vorfalls

Ihr Versicherer und Ihr Makler haben ein gemeinsames Interesse daran, den Vorfall effizient und zu den geringstmöglichen Kosten zu lösen. Das klingt offensichtlich, aber in der Praxis behandeln viele Unternehmen ihren Versicherer während des Schadensmeldeprozesses als Gegner – sie halten Informationen zurück oder verzögern die Kommunikation aus Sorge, diese könnte gegen sie verwendet werden.

Makler arbeiten während der Incident-Response typischerweise gemeinsam mit Rechtsberatern unter Vereinbarungen des gemeinsamen Interessenprivilegs. Ihren Versicherer ab dem Moment der Vorfallserklärung informiert zu halten:

- Ermöglicht eine schnellere Mobilisierung der richtigen Ressourcen

- Ermöglicht bessere Entscheidungen beim Einsatz von Anbietern

- Hält die Kosten für beide Seiten unter Kontrolle

Eine frühzeitige Benachrichtigung der Cyber-Versicherung aktiviert das vollständige Reaktions-Ökosystem, das Ihre Police bietet. Es ist wichtig sicherzustellen, dass die Hotline-Nummer der für die Meldung verantwortlichen Person bekannt ist. Je früher der Anruf erfolgt, desto schneller können Ressourcen eingesetzt werden.

Dokumentation von Cyber-Vorfällen für Versicherungsansprüche

Die Kostendokumentation beginnt in dem Moment, in dem ein Vorfall erklärt wird, und setzt sich während der gesamten Reaktion fort. Jede Anbieterbindung, jeder interne Ressourcenaufwand und jedes betroffene System sollte mit Belegen dokumentiert werden, die die Kosten rechtfertigen.

Ihr Versicherer wird diese Nachweise bei der Bewertung des Cyber-Versicherungsanspruchs verwenden, um sicherzustellen, dass die Police wie vorgesehen reagiert.

Was dokumentiert wird und wie:

- Forensische Untersuchung: Das Beauftragungsschreiben des Unternehmens, der Leistungsumfang, Stundennachweise und der Befundbericht

- Interne Ressourcenzeit: Zeitprotokolle von IT- und Sicherheitsmitarbeitern, die detailliert angeben, wer woran wie lange gearbeitet hat

- Betriebsunterbrechung: Welche umsatzgenerierenden Systeme ausgefallen sind, wie lange und welcher Umsatz dadurch verloren oder aufgeschoben wurde

- Lösegeldforderung und Verhandlung: Sämtliche Korrespondenz bezüglich der Forderung, Verhandlung und etwaiger Zahlung

- Anwaltskosten: Beauftragter Rechtsberater, Umfang seiner Beteiligung und Rechnungen

- Benachrichtigungskosten: Bei Verletzung personenbezogener Daten: die Kosten für die Benachrichtigung betroffener Personen und regulatorische Meldungen gemäß DSGVO oder HIPAA

Es ist wichtig, Ihrem Versicherer im Verlauf des Vorfalls alle relevanten Dokumente zukommen zu lassen. Ihr Versicherer kann Ihnen helfen, Lücken in den Unterlagen in Echtzeit aufzudecken und Sie hinsichtlich der benötigten zusätzlichen Nachweise zu beraten. Die Sammlung der Unterlagen ist während des Vorfalls deutlich einfacher als im Nachhinein. Das Interesse des Versicherers an einer schnellen und gut dokumentierten Wiederherstellung deckt sich mit Ihrem: Betriebsunterbrechungen machen über 50 % der hohen Schadenssummen im Bereich Cyberangriffe aus, und jede Stunde Betriebsausfall verursacht Kosten für beide Seiten.

Verknüpfung von Incident-Response mit der Cyber-Risikostrategie

Ein Incident-Response-Plan, der Ihre Cyber-Versicherungspolice integriert, stellt sicher, dass Sie rechtzeitig Zugang zu den geeigneten Ressourcen haben. Klar definierte Rollen, vom Versicherer genehmigte Anbieter und klare Dokumentationsverfahren bedeuten, dass Ihr Unternehmen bei einem Vorfall schnell handeln, Kosten eindämmen und Verluste ausgleichen kann – wobei die Police das übernimmt, was sonst vollständig beim Unternehmen verbleiben würde.

Wie diese Police strukturiert ist, ist gleichermaßen wichtig. Sublimits, Selbstbehalte und Ausschlüsse sollten Ihre tatsächliche finanzielle Exposition gegenüber Ihren wichtigsten Vorfallszenarien widerspiegeln. Die Cyber-Risikoquantifizierung mithilfe der FAIR-Methodik ermöglicht es CISOs, das Cyber-Exposure in finanziellen Begriffen zu messen und dieses Risiko klar an Führungskräfte, Vorstände, Makler und Underwriter zu kommunizieren, wenn Deckungsumfang und Policenstruktur verhandelt werden.

Wie C-Risk helfen kann

C-Risk arbeitet mit CISOs, CFOs und Risikoverantwortlichen zusammen, um die Verbindung zwischen Incident-Response-Planung, quantifiziertem Risikoexposure und Versicherungsdeckungsentscheidungen herzustellen.

Mit der FAIR-Methodik quantifizieren wir Ihre wichtigsten Verlustszenarien in finanziellen Begriffen, ordnen diese Ergebnisse Ihrer Policenstruktur zu und identifizieren, wo Ihre aktuelle Deckung Ihr tatsächliches Risiko unter- oder überversichert.

C-Risk unterstützt Sicherheits- und Risikoverantwortliche dabei:

- Die wichtigsten Cyber-Risikoszenarien mit FAIR zu quantifizieren

- FAIR-Verlustkategorien auf Policenstrukturen abzubilden, um Deckungslücken und nicht angepasste Sublimits zu identifizieren

- Datengestützte Führungsberichte zu erstellen, um Cyber-Risiken in finanziellen Begriffen zu kommunizieren

- Die SAFE One CRQ-Plattform einzusetzen, um quantitative Risikoanalysen zu automatisieren und zu operationalisieren

Wenn Sie eine Cyber-Versicherungsverlängerung planen oder Ihren Incident-Response-Plan überprüfen, ist eine quantifizierte Betrachtung Ihres Cyber-Risikoexposures der Ausgangspunkt.